So beschleunigen Sie Ihre Reise zur CMMC 2.0 Compliance

Auftragnehmer und Subunternehmer im DIB müssen CMMC-Compliance nachweisen, wenn sie weiterhin mit dem US-Verteidigungsministerium zusammenarbeiten möchten. Obwohl die Einhaltung der CMMC-Compliance leichter gesagt als getan ist, gibt es gute Nachrichten. Die Kosten für die CMMC-Compliance mögen abschreckend sein, doch die Folgen von Nichteinhaltung sind noch kostspieliger.

Kiteworks ist einzigartig qualifiziert, um Ihnen bei der Erreichung der CMMC-Compliance zu helfen. Als eine FedRAMP Moderate Authorized Lösung für sicheres Filesharing, sichere E-Mail, SFTP und sicheren Managed File Transfer (MFT) bietet das Kiteworks Private Content Network fortschrittliche Sicherheit und unterstützt Anforderungen direkt ab Werk. Erkunden Sie unten unsere umfangreichen Ressourcen zur CMMC-Compliance.

Was Sie bei Ihrem

CMMC 2.0 Level 2

Audit erwarten können

Wenn Sie versuchen, die Komplexität Ihres CMMC 2.0 Audits und des Zertifizierungsprozesses zu meistern, ist dieses Webinar genau das Richtige für Sie. Entdecken Sie, wie Sie effektiv einen C3PAO finden und prüfen können und erfahren Sie, was für ein erfolgreiches Audit von Ihnen gefordert wird. Unter anderem entmystifizieren Expertengäste POA&Ms und bieten Strategien zur Lösung sowie erfahrene Empfehlungen und Best Practices, um Ihr CMMC 2.0 Audit erfolgreich abzuschließen.

Kommunikation sensibler Inhalte und CMMC 2.0-Compliance

Als Auftragnehmer der Verteidigungsindustriebasis (DIB) ist es entscheidend, die Sicherheit und korrekte Handhabung sensibler Informationen zu gewährleisten, um die Compliance mit dem Cybersecurity Maturity Model Certification (CMMC) 2.0-Rahmenwerk zu erhalten. Im Folgenden finden Sie einige der größten Herausforderungen, mit denen DIB-Auftragnehmer in Bezug auf die CMMC 2.0-Compliance und die Kommunikation sensibler Inhalte konfrontiert sind.

Sichere E-Mail Kommunikation

Eine der primären Herausforderungen in der Kommunikation sensibler Inhalte ist die Gewährleistung der Sicherheit von E-Mail-Austausch. E-Mail ist eine gängige Kommunikationsmethode, aber auch anfällig für Abfangen und unbefugten Zugriff. Um dieses Risiko zu mindern, müssen DIB-Auftragnehmer sichere E-Mail-Protokolle wie Verschlüsselung und digitale Signaturen implementieren, um die Integrität sensibler Informationen, die per E-Mail übermittelt werden, zu schützen und zu verifizieren. Darüber hinaus sollten Auftragnehmer E-Mail-Lösungen in Betracht ziehen, die eine FedRAMP Moderate-Zertifizierung erreicht haben, was sicherstellt, dass der Dienstanbieter strenge Sicherheitsanforderungen der US-Regierung erfüllt hat.

Identifizierung und Kennzeichnung von CUI

Die genaue Identifizierung und Kennzeichnung von kontrollierten nicht klassifizierten Informationen (CUI) ist eine weitere bedeutende Herausforderung für DIB-Auftragnehmer. CUI umfasst eine breite Palette sensibler Informationen, die gemäß und konsistent mit geltenden Gesetzen, Vorschriften und behördenübergreifenden Richtlinien Schutz- oder Verbreitungskontrollen erfordern. Auftragnehmer müssen Prozesse entwickeln und implementieren, um CUI korrekt zu identifizieren und zu kennzeichnen, und zwar in verschiedenen Formaten, einschließlich digitaler und physischer Dokumente, E-Mails und digitaler Assets. Eine korrekte Identifizierung und Kennzeichnung stellt sicher, dass sensible Informationen den angemessenen Schutz erhalten und nur mit autorisierten Personen geteilt werden.

Zugriffskontrolle und Berechtigungsmanagement

Das Management von Zugriffskontrollen und Berechtigungen für sensible Inhalte ist eine komplexe Aufgabe, die ständige Wachsamkeit erfordert. DIB-Auftragnehmer müssen strenge Zugriffskontrollrichtlinien und -verfahren etablieren, um sicherzustellen, dass nur autorisiertes Personal Zugang zu sensiblen Informationen hat. Dies beinhaltet die Implementierung von rollenbasierten Zugriffskontrollsystemen (RBAC), die regelmäßige Überprüfung und Aktualisierung von Benutzerberechtigungen und das sofortige Entziehen des Zugangs, wenn sich die Rolle eines Mitarbeiters ändert oder er das Unternehmen verlässt. Auftragnehmer müssen auch detaillierte Audit-Logs führen, um den Zugriff auf sensible Inhalte zu verfolgen und unbefugte Zugriffsversuche zu erkennen.

Sicheres Filesharing und Zusammenarbeit

Die Zusammenarbeit an sensiblen Inhalten stellt einzigartige Herausforderungen dar, da sie oft das Teilen von Dateien und Dokumenten mit externen Partnern, Subunternehmern und Regierungsbehörden beinhaltet. DIB-Auftragnehmer müssen sichere Filesharing-Lösungen einsetzen, die Ende-zu-Ende-Verschlüsselung, Zugriffskontrollen und Auditing-Fähigkeiten bieten. Diese Lösungen sollten auch den CMMC 2.0-Anforderungen zum Schutz von CUI und anderen sensiblen Informationen entsprechen. Bei der Auswahl einer Filesharing-Plattform sollten Auftragnehmer Lösungen priorisieren, die eine FedRAMP Moderate-Zertifizierung erreicht haben, da dies ein hohes Maß an Sicherheit und Compliance mit Regierungsstandards gewährleistet.

Sicherer Managed File Transfer

DIB-Auftragnehmer müssen den Einsatz von sicheren Managed File Transfer-Lösungen für die Übertragung großer oder sensibler Dateien in Betracht ziehen. Managed File Transfer-Lösungen bieten eine sichere, zuverlässige und nachvollziehbare Methode für den Dateitransfer zwischen Organisationen und gewährleisten, dass sensible Daten während der Übertragung geschützt sind. Bei der Auswahl einer sicheren Managed File Transfer-Lösung sollten Auftragnehmer auf Funktionen wie Verschlüsselung, Zugriffskontrollen und detaillierte Audit-Logs achten. Weiterhin sollten Managed File Transfer-Lösungen eine FedRAMP Moderate-Zertifizierung haben, um die Einhaltung von Regierungssicherheitsanforderungen zu gewährleisten.

Schneller und einfacher Nachweis der Compliance

Der Nachweis der Einhaltung der CMMC 2.0-Anforderungen kann eine erhebliche Herausforderung für DIB-Auftragnehmer sein, insbesondere wenn es um die Kommunikation sensibler Inhalte geht. Die meisten Kommunikationswerkzeuge, wie E-Mail, SFTP und Filesharing-Plattformen, befinden sich in Silos und erzeugen separate Audit-Log-Sätze. Das Zusammenführen und Abgleichen dieser Logs, um die Compliance nachzuweisen, kann eine zeitaufwändige und praktisch unmögliche Aufgabe sein.

Mit Kiteworks Ihre CMMC 2.0-Compliance beschleunigen

Kontrollieren, schützen und verfolgen Sie Ihre sensiblen DoD-Kommunikationen für CMMC-Compliance

Schützen Sie FCI und CUI, wann immer Sie es senden, teilen, empfangen oder speichern. Granulare Zugriffskontrollen, Zwei-Faktor-Authentifizierung, Ende-zu-Ende-Verschlüsselung und sichere Links stellen sicher, dass nur autorisierte Benutzer Zugang zu sensiblen Inhalten haben, was für die CMMC-Compliance unerlässlich ist. Konsolidieren Sie sichere E-Mails, Filesharing, Managed File Transfer, Web-Formulare und APIs auf einer Plattform, um Metadaten zu vereinheitlichen und Sicherheitsrichtlinien und -kontrollen zu standardisieren. Schließlich ermöglicht ein einziger Integrationspunkt für Sicherheitsinvestitionen wie ATP, DLP, CDR, LDAP/AD und SIEM, dass Verteidigungsunternehmer und Subunternehmer sensible Inhalte unter den CMMC 2.0-Praktiken schützen.

Erfahren Sie mehr über die Sicherheitsfunktionen von Kiteworks zum Schutz von FCI und CUI

Erleichtern Sie die Bereitstellung mit FedRAMP Moderate Authorization

Vermeiden Sie den Zeit- und Kostenaufwand, um nachzuweisen, dass Ihre Cloud-Plattform 325 NIST 800-53-Sicherheitskontrollen entspricht – entscheidend für die CMMC-Compliance –, indem Sie eine von der US-Bundesregierung bereits genehmigte Plattform wählen: FedRAMP Moderate Authorized. Im Gegensatz zu „FedRAMP-äquivalenten“ Anbietern durchläuft Kiteworks regelmäßige Penetrationstests und Mitarbeiterüberprüfungen und ist durch starke Verschlüsselung, physische Sicherheit, Reaktionspläne auf Vorfälle und mehr abgesichert. Letztendlich haben Auftragnehmer, die eine von FedRAMP autorisierte Filesharing-Lösung wie Kiteworks verwenden, einen kürzeren Weg zur Erfüllung der CMMC-Anforderungen und Nachweis der CMMC-Compliance.

Erfahren Sie mehr über die FedRAMP-Autorisierung von Kiteworks

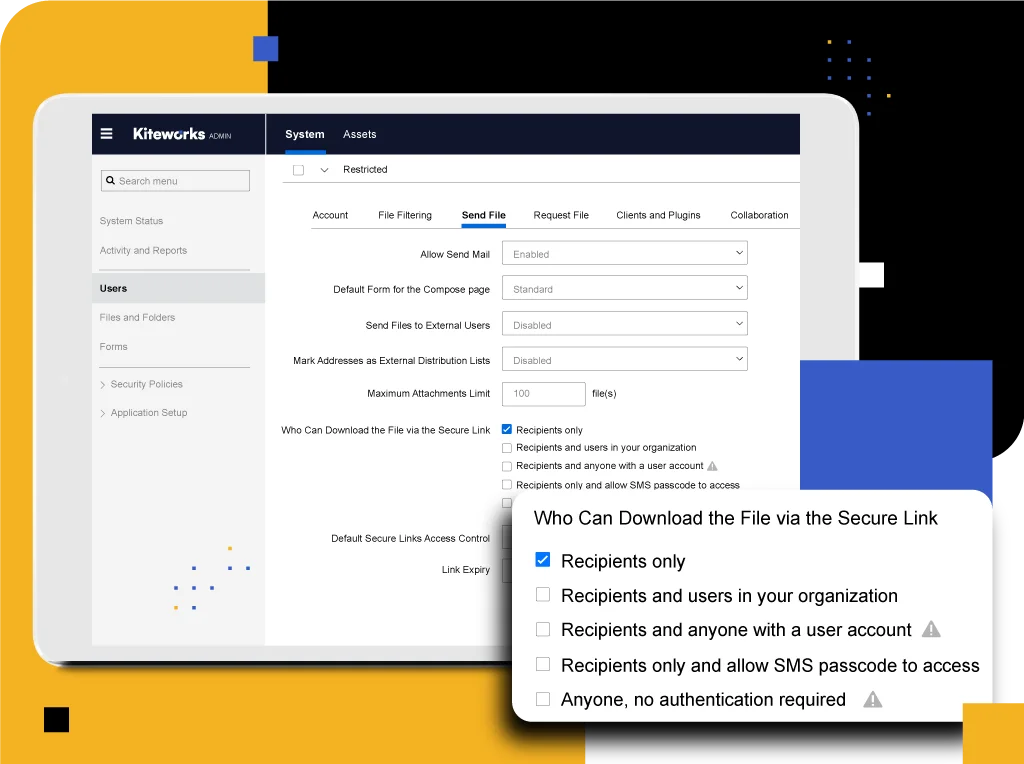

Schützen Sie DoD CUI mit umfassenden Zugriffskontrollen für CMMC-Compliance

Verwalten Sie zentral einen einzigen Satz von Benutzerrollen und Richtlinien, um das CUI zu schützen, das durch alle Kommunikationskanäle fließt, die die Kiteworks-Plattform konsolidiert. Verringern Sie das Risiko unbeabsichtigter oder böswilliger CUI-Exposition mit standardmäßigen Zugriffskontrollen mit minimalen Berechtigungen für Ordner, E-Mails, SFTP, Managed File Transfer (MFT) Flows und Web-Formulare, sowie Mandanten, Funktionen, Repositorys und Domänen. Und egal, welche Bereitstellungsoption Sie wählen, Kiteworks-Mitarbeiter haben niemals Zugriff auf Inhalte in Ihrem Kiteworks-System.

Schützen Sie CUI mit nahtloser, Ende-zu-Ende-E-Mail-Verschlüsselung

Sichern Sie das CUI, das Sie per E-Mail mit Ihren DoD-Stakeholdern teilen, mit starken Verschlüsselungsalgorithmen. Wenden Sie Ihre Sicherheitsrichtlinien auf Ihre E-Mail-Verschlüsselung an, um automatisch zu entscheiden, ob jede E-Mail verschlüsselt werden soll oder nicht. Automatisierter Schlüsselaustausch sorgt für Benutzereinfachheit, sodass Ihre Mitarbeiter mit ihren normalen E-Mail-Standardclients arbeiten können, ohne dass Plugins oder Schulungen erforderlich sind. Ende-zu-Ende-Verschlüsselung stellt sicher, dass E-Mail-Inhalte und Anhänge vom sendenden Client zum empfangenden Client verschlüsselt werden, während der private Entschlüsselungsschlüssel beim empfangenden Client bleibt, sodass weder serverseitige Anbieter noch Angreifer entschlüsseln können. Schließlich wenden Sie Ihr DLP auf ausgehenden und Ihre Anti-Malware- und Anti-Phishing-Maßnahmen auf eingehenden Verkehr an. Sie werden großartig vor Ihrem C3PAO aussehen und einen weiteren Schritt in Richtung CMMC-Compliance gehen.

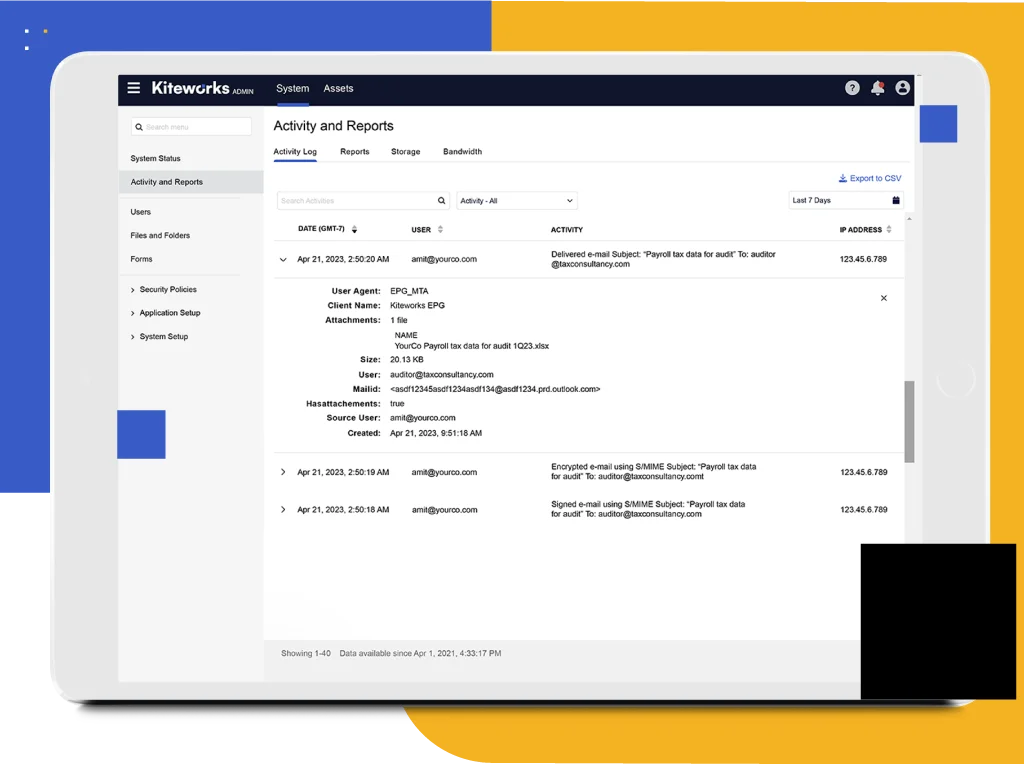

Verfolgen Sie alle CUI Dateiaktivitäten und vereinfachen Sie Audits mit einheitlicher Protokollierung und Berichterstattung

Sehen Sie, wer was an wen gesendet hat, wann und wie, damit Sie FCI und CUI verfolgen können, die in Ihr Unternehmen ein- und ausgehen, verdächtige Aktivitäten erkennen und Maßnahmen gegen Anomalien ergreifen können. Verlassen Sie sich auf Kiteworks’ umfassende, unveränderliche Prüfprotokolle für alle Benutzer-, automatisierten und Admin-Aktivitäten, einschließlich aller Aktionen an Inhalten, Berechtigungen und Konfigurationen. Analysieren, alarmieren und berichten Sie über die Ereignisse mit integrierten Tools oder leiten Sie sie zur tiefergehenden Analyse an Ihr SIEM über Syslog oder den Splunk Forwarder weiter.

Striktes Konfigurationsmanagement zur Aufrechterhaltung maximaler Sicherheit in Übereinstimmung mit CMMC

Die gehärtete virtuelle Appliance von Kiteworks folgt dem Prinzip der erforderlichen minimalen Funktionalität für die CMMC-Compliance, indem sie nur wenige wesentliche Ports freigibt und alle nicht wesentlichen Dienste deaktiviert. Darüber hinaus verhindert der Server, dass Benutzer und Administratoren auf das Betriebssystem zugreifen oder Software installieren, erzwingt eine strikte Trennung der Aufgaben und protokolliert jede Konfigurationsänderung. Und wenn Sie sich auf Audits vorbereiten, liefert es die Berichterstattung, die Sie benötigen, um Konfigurationen und dokumentierte Kontrollen zu validieren.

Erfahren Sie mehr über die gehärtete virtuelle Appliance von Kiteworks

Kiteworks SafeEDIT erleichtert die CMMC 2.0-Compliance

Kiteworks SafeEDIT unterstützt Organisationen bei der CMMC 2.0-Compliance und schützt CUI-Informationen, die im DIB geteilt werden, indem es eine sichere externe Zusammenarbeit an sensiblen Dateien ermöglicht, ohne die Kontrolle über die Originaldokumente abzugeben, die immer sicher in der Umgebung des Eigentümers gespeichert bleiben. Indem eine bearbeitbare Videowiedergabe von Dateien gestreamt wird, anstatt den Besitz zu übertragen, stellt SafeEDIT sicher, dass CUI-Daten niemals den Sicherheitsperimeter der Organisation verlassen und bietet so die höchste Stufe der Sicherheitskontrolle und -verfolgung. Die Lösung bietet eine native Anwendungserfahrung für das Bearbeiten und Zusammenarbeiten an den gestreamten Dateiwiedergaben und erleichtert nahtlose Remote-Workflows bei gleichzeitig strengem Datenschutz. SafeEDIT unterstützt die sichere Zusammenarbeit universell über Dateitypen hinweg ohne proprietäre Wrapper und ermöglicht Produktivität ohne Kompromisse bei der Datenhoheit, eine kritische Anforderung beim Umgang mit CUI in der Lieferkette des DIB.

Häufig gestellte Fragen

CMMC 2.0 ist ein Update der Cybersecurity Maturity Model Certification (CMMC), die ursprünglich im Januar 2021 veröffentlicht wurde. Es ist die Methode des Verteidigungsministeriums (DoD), von Organisationen in der Lieferkette des DoD zu verlangen, Bundesvertragsinformationen (FCI) und kontrollierte nicht klassifizierte Informationen (CUI) auf dem entsprechenden festgelegten Niveau zu schützen (es gibt drei Stufen in CMMC 2.0). CMMC 2.0 ist eine Umstrukturierung der Reifegrade von CMMC durch die Eliminierung von zwei der ursprünglichen fünf Bewertungen, verbesserte Bewertungsprotokolle, die die Kosten für Auftragnehmer reduzieren, und die Einführung eines flexibleren Wegs zur Zertifizierung durch Aktionspläne und Meilensteine (POA&Ms).

Die Einhaltung von NIST-Standards wird als vertragliche Anforderungen durch die Aufnahme von Klauseln wie FAR 52.204-21 und DFARS 252.204-7012 vorgeschrieben. CMMC-Anforderungen führen zu einer Selbstbewertung des Auftragnehmers oder einer Bewertung durch eine Dritte Partei, eine CMMC Third Party Assessor Organization (C3PAO), um festzustellen, ob der anwendbare NIST-Standard (wie durch die DFARS-Klausel identifiziert) erfüllt wurde. Unter CMMC 2.0 wird eine Bewertung der Stufe 2 gegen den NIST SP 800-171-Standard durchgeführt und eine Bewertung der Stufe 3 basiert auf einer Teilmenge der Anforderungen von NIST SP 800-172.

CMMC C3PAO ist eine CMMC Third Party Assessor Organization (C3PAO), die vom CMMC Accreditation Body (CMMC-AB) autorisiert und zertifiziert wurde, um Bewertungen von Auftragnehmern und Subunternehmern durchzuführen, die eine Zertifizierung anstreben, um die Einhaltung des CMMC-Standards nachzuweisen. C3PAOs sind damit beauftragt, zu bewerten und zu zertifizieren, dass Unternehmen in der Lieferkette der Verteidigungsindustrie (DIB) die Cybersicherheitsanforderungen des CMMC-Standards erfüllt haben. Zu ihren Aufgaben gehört die Bewertung und Zertifizierung der Audit- und Selbstbewertungsberichte des Auftragnehmers oder Subunternehmers basierend auf dem Cybersecurity Maturity Model des DoD. Die C3PAO muss auch in der Lage sein, bei Bedarf korrigierende Maßnahmen zu empfehlen und umzusetzen.

CMMC 2.0 gilt für alle Drittparteien innerhalb der Lieferkette der Verteidigung, einschließlich Auftragnehmer, Lieferanten und alle anderen vertraglich gebundenen Drittparteien, die die Abteilung für Verteidigung (DoD) unterstützen. Alle zivilen Organisationen, die Geschäfte mit dem DoD machen, müssen CMMC2.0 einhalten, basierend auf der Art von CUI und FCI, die sie handhaben und austauschen. Die Liste der Einheiten umfasst:

- DoD-Hauptauftragnehmer

- DoD-Subunternehmer

- Lieferanten auf allen Ebenen in der DIB

- DoD-Kleinunternehmenslieferanten

- Kommerzielle Lieferanten, die CUI verarbeiten, handhaben oder speichern

- Ausländische Lieferanten

- Teammitglieder von DoD-Auftragnehmern, die CUI handhaben, wie IT Managed Service Provider

Laut Kiteworks bietet die Zusammenarbeit mit einer CMMC Third Party Assessor Organization (C3PAO) mehrere Vorteile für Organisationen, die eine Zertifizierung nach den CMMC 2.0-Standards anstreben:

- Expertise: Ein zertifizierter Drittbewerter verfügt über umfangreiche Erfahrung in der Bewertung von Cybersicherheitsprogrammen in verschiedenen Branchen und kann wertvolle Einblicke in Best Practices für die Erreichung der CMMC-Konformität geben.

- Objektivität: Ein unabhängiger Drittbewerter bietet unvoreingenommenes Feedback zur Sicherheitslage einer Organisation, das helfen kann, Bereiche zu identifizieren, in denen Verbesserungen erforderlich sind, um spezifische CMMC-Kontrollen zu erfüllen, eine CMMC-Konformitätsprüfung zu bestehen und CMMC-Konformität zu erreichen.

- Kosteneinsparungen: Die Zusammenarbeit mit einem zertifizierten Drittbewerter kann Zeit und Geld sparen im Vergleich zur Einstellung interner Mitarbeiter oder Berater, die möglicherweise keine Expertise in der Bewertung von Cybersicherheitsprogrammen, der Durchführung von CMMC-Konformitätsprüfungen oder sogar dem Nachweis der CMMC-Konformität haben.

- Effizienz: Ein zertifizierter Drittbewerter kann schnell Lücken in der Sicherheitslage einer Organisation identifizieren und so die Zeit, die für die Vorbereitung auf die CMMC-Konformität benötigt wird, reduzieren.

- Ruhe und Sicherheit: Eine unabhängige Überprüfung des Cybersicherheitsprogramms eines DoD-Lieferanten durch einen Drittbewerter bietet Ruhe und Sicherheit, dass alle notwendigen Schritte zur Erreichung der CMMC-Konformität unternommen wurden.