À quoi s’attendre pour votre audit CMMC 2.0 niveau 2

Si vous tentez de naviguer dans les complexités de votre audit et des processus de certification CMMC 2.0, ce webinaire est pour vous. Découvrez comment trouver et évaluer efficacement un C3PAO et apprenez ce qui est requis de votre part pour un audit réussi. Parmi d’autres recommandations, des experts démystifient les POA&Ms, proposent des stratégies de résolution et offrent des recommandations expérimentées et des meilleures pratiques pour compléter avec succès votre audit CMMC 2.0.

Communications de données sensibles et conformité CMMC 2.0

En tant que sous-traitant de la base industrielle de défense (DIB), il est crucial de garantir la sécurité et la gestion appropriée des informations sensibles pour maintenir la conformité avec le cadre de la Certification de maturité en cybersécurité (CMMC) 2.0. Voici certains des plus grands défis rencontrés par les sous-traitants de la DIB en matière de conformité CMMC 2.0 et de leurs communications de données sensibles.

Communications Email Sécurisées

L’un des principaux défis dans la communication de données sensibles est d’assurer la sécurité des échanges d’emails. L’email est une méthode de communication courante, mais elle est également vulnérable à l’interception et à l’accès non autorisé. Pour atténuer ce risque, les sous-traitants de la DIB doivent mettre en œuvre des protocoles d’email sécurisés, tels que le chiffrement et les signatures numériques, pour protéger et vérifier l’intégrité des informations sensibles transmises par email. De plus, les sous-traitants devraient envisager d’utiliser des solutions d’email qui ont obtenu l’autorisation FedRAMP Moderate, ce qui garantit que le fournisseur de services a satisfait aux exigences de sécurité rigoureuses fixées par le gouvernement américain.

Identification et Étiquetage du CUI

Identifier et étiqueter précisément les informations non classifiées contrôlées (CUI) représente un autre défi important pour les sous-traitants de la DIB. Le CUI englobe une large gamme d’informations sensibles qui nécessitent des mesures de protection ou de diffusion conformément aux lois, règlements et politiques gouvernementales applicables. Les sous-traitants doivent développer et mettre en œuvre des processus pour identifier et étiqueter correctement le CUI dans divers formats, y compris les documents numériques et physiques, les emails et les actifs numériques. Une identification et un étiquetage appropriés garantissent que les informations sensibles reçoivent le niveau de protection adéquat et ne sont partagées qu’avec des individus autorisés.

Contrôle d’Accès et Gestion des Permissions

Gérer le contrôle d’accès et les permissions pour le données sensibles est une tâche complexe qui nécessite une vigilance constante. Les sous-traitants de la DIB doivent établir des politiques et des procédures de contrôle d’accès strictes pour s’assurer que seul le personnel autorisé peut accéder aux informations sensibles. Cela implique la mise en œuvre de systèmes de contrôle d’accès basés sur les rôles (RBAC), la révision régulière et la mise à jour des permissions des utilisateurs, et la révocation rapide de l’accès lorsqu’un employé change de rôle ou quitte l’organisation. Les sous-traitants doivent également maintenir des journaux d’audit détaillés pour suivre l’accès aux données sensibles et détecter toute tentative d’accès non autorisé.

Partage de Fichiers Sécurisé et Collaboration

Collaborer sur des données sensibles présente des défis uniques, car cela implique souvent de partager des fichiers et des documents avec des partenaires externes, des sous-traitants et des agences gouvernementales. Les sous-traitants de la DIB doivent adopter des solutions de partage de fichiers sécurisées offrant un chiffrement de bout en bout, des contrôles d’accès et des capacités d’audit. Ces solutions doivent également être conformes aux exigences du CMMC 2.0 pour la protection du CUI et d’autres informations sensibles. Lors de la sélection d’une plateforme de partage de fichiers, les sous-traitants doivent privilégier les solutions ayant obtenu l’autorisation FedRAMP Moderate, car cela garantit un haut niveau de sécurité et de conformité avec les normes gouvernementales.

Transfert de Fichiers Géré Sécurisé

Les sous-traitants de la DIB doivent envisager l’utilisation de solutions de transfert de fichiers géré sécurisé pour la transmission de fichiers volumineux ou sensibles. Les solutions de transfert de fichiers géré offrent une méthode sécurisée, fiable et auditable pour transférer des fichiers entre organisations, garantissant que les données sensibles sont protégées pendant le transit. Lors de la sélection d’une solution de transfert de fichiers géré sécurisé, les sous-traitants doivent rechercher des fonctionnalités telles que le chiffrement, les contrôles d’accès et des journaux d’audit détaillés. De plus, les solutions de transfert de fichiers géré doivent être autorisées FedRAMP Moderate pour garantir la conformité avec les exigences de sécurité du gouvernement.

Démontrer la Conformité Rapidement et Facilement

Démontrer la conformité avec les exigences du CMMC 2.0 peut représenter un défi significatif pour les sous-traitants de la DIB, en particulier en ce qui concerne les communications des données sensibles. La plupart des outils de communication, tels que les emails, le SFTP et les plateformes de partage de fichiers, résident dans des silos et génèrent des ensembles distincts de journaux d’audit. Agréger et concilier ces journaux pour démontrer la conformité peut être une tâche chronophage et pratiquement impossible.

Accélérez votre conformité CMMC 2.0 avec Kiteworks

Contrôlez, protégez et suivez vos communications sensibles DoD pour la conformité CMMC

Protégez les FCI et CUI chaque fois que vous les envoyez, partagez, recevez ou stockez. Les contrôles d’accès granulaires, l’authentification à deux facteurs (2FA), le chiffrement de bout en bout et les liens sécurisés garantissent que seuls les utilisateurs autorisés ont accès aux données sensibles, ce qui est essentiel pour la conformité CMMC. Consolidez les e-mails sécurisés, le partage de fichiers, le transfert sécurisé de fichiers, les formulaires Web et les APIs sur une plateforme pour unifier les métadonnées et standardiser les politiques et contrôles de sécurité. Enfin, un point d’intégration unique pour les investissements de sécurité tels que ATP, DLP, CDR, LDAP/AD et SIEM permet aux entrepreneurs et sous-traitants de défense de protéger les données sensibles sous les pratiques CMMC 2.0.

En savoir plus sur les fonctionnalités de sécurité de Kiteworks pour la protection des FCI et CUI

Facilitez le déploiement avec l’autorisation FedRAMP Moderate

Évitez les coûts et le temps nécessaires pour démontrer que votre plateforme cloud répond aux 325 contrôles de sécurité NIST 800-53 – essentiels pour la conformité CMMC – en utilisant une plateforme déjà approuvée par le gouvernement fédéral américain : FedRAMP Moderate Authorized. Contrairement aux fournisseurs « équivalents à FedRAMP », Kiteworks se soumet régulièrement à des tests de pénétration et des vérifications du personnel et est soutenu par un chiffrement robuste, une sécurité physique, des plans de réponse aux incidents et plus encore. En fin de compte, les entrepreneurs utilisant une solution de partage de fichiers autorisée par FedRAMP comme Kiteworks ont un chemin plus court vers la conformité aux exigences CMMC et la démonstration de la conformité CMMC.

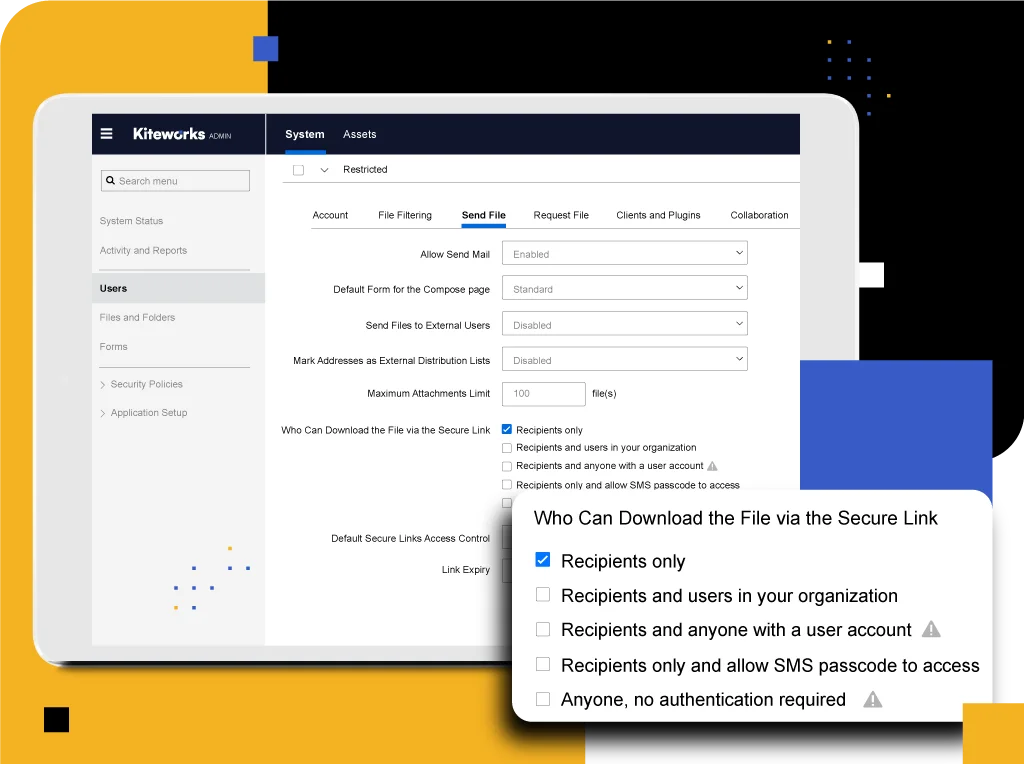

Protégez le CUI du DoD avec des contrôles d’accès complets pour la conformité CMMC

Gérez de manière centralisée un seul ensemble de rôles d’utilisateur et de politiques pour protéger le CUI qui circule à travers tous les canaux de communication que la plateforme Kiteworks consolide. Minimisez le risque d’exposition accidentelle ou malveillante du CUI avec des contrôles d’accès par défaut à droits minimaux sur les dossiers, les e-mails, SFTP, les flux de Transfert de Fichiers Sécurisé (MFT) et les formulaires Web, ainsi que les locataires, les fonctions, les dépôts et les domaines. Et quelle que soit l’option de déploiement que vous choisissez, les employés de Kiteworks n’ont jamais accès aux données de votre système Kiteworks.

Protégez le CUI avec une chiffrement des e-mails de bout en bout transparent

Protégez le CUI que vous partagez par e-mail avec vos parties prenantes du DoD grâce à des algorithmes de chiffrement robustes. Appliquez vos politiques de sécurité à votre chiffrement d’e-mail pour décider automatiquement si un e-mail doit être chiffré ou non. L’échange automatique de clés assure une facilité d’utilisation, permettant à vos employés de travailler avec leurs clients d’e-mail standards sans nécessiter de plugins ou de formations. Le chiffrement de bout en bout garantit que les données et les pièces jointes des e-mails sont chiffrés du client émetteur au client destinataire, tandis que la clé de déchiffrement privée reste avec le client destinataire, empêchant ainsi les fournisseurs côté serveur et les attaquants de déchiffrer. Enfin, appliquez votre DLP au trafic sortant et votre anti-malware et anti-phishing au trafic entrant. Vous brillerez devant vos

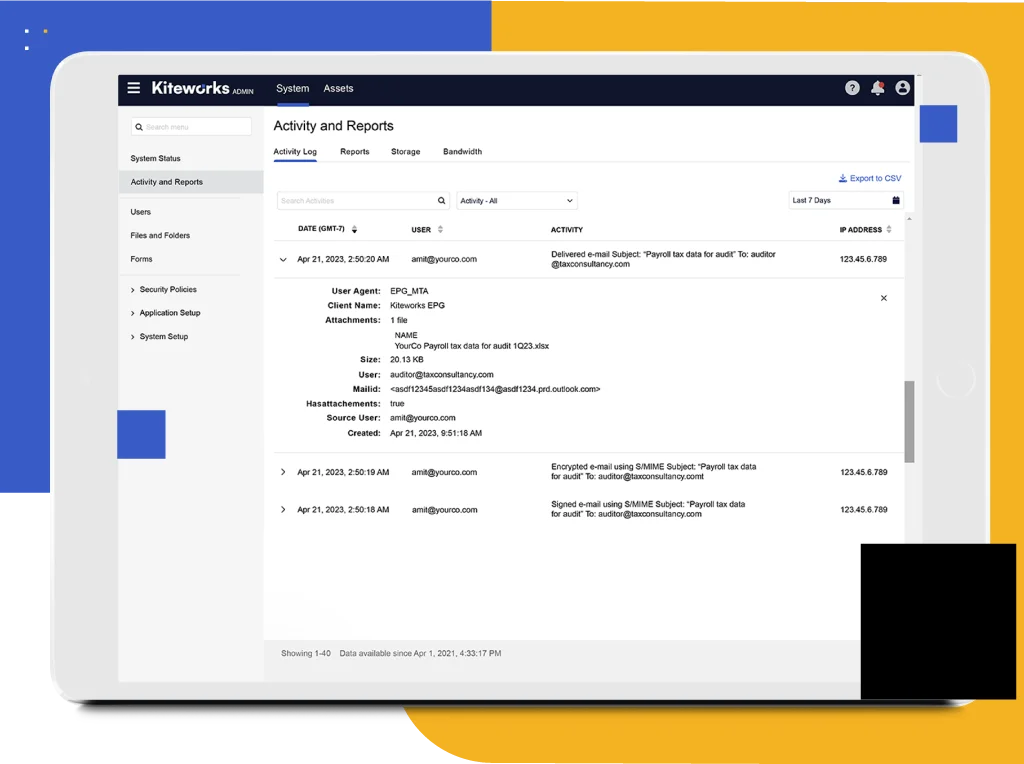

Suivez toutes les activités de fichiers CUI et simplifiez les audits avec un journal et des rapports unifiés

Voyez qui a envoyé quoi, quand et comment, afin de pouvoir suivre les FCI et CUI entrant et sortant de votre entreprise, détecter les activités suspectes et prendre des mesures en cas d’anomalies. Reposez-vous sur les journaux d’audit complets et immuables de Kiteworks pour toutes les activités des utilisateurs, automatisées et administrateurs, incluant toutes les actions sur les données, les permissions et les configurations. Analysez, alertez et rapportez sur les événements avec des outils intégrés ou redirigez-les pour une analyse approfondie vers votre SIEM via Syslog ou le Splunk Forwarder.

Gérer strictement les configurations pour assurer une sécurité maximale en conformité avec le CMMC

L’appliance virtuelle durcie de Kiteworks suit le principe de la fonctionnalité minimale nécessaire pour la conformité CMMC, en exposant seulement quelques ports essentiels, avec tous les services non nécessaires désactivés. De plus, le serveur empêche les utilisateurs et les administrateurs d’accéder au système d’exploitation ou d’installer des logiciels, impose une séparation stricte des responsabilités et enregistre chaque changement de configuration. Et lorsque vous vous préparez pour les audits, il fournit le reporting nécessaire pour valider les configurations et les contrôles documentés.

Kiteworks SafeEDIT facilite la conformité à CMMC 2.0

Kiteworks SafeEDIT aide les organisations à respecter CMMC 2.0 et à protéger les informations CUI échangées dans le DIB en permettant une collaboration externe sécurisée sur des fichiers sensibles, sans renoncer au contrôle des documents originaux, qui restent en sécurité dans l’environnement du propriétaire. En diffusant une lecture vidéo éditable des fichiers plutôt que de transférer la propriété, SafeEDIT garantit que les données CUI ne quittent jamais le périmètre de sécurité de l’organisation, offrant ainsi le plus haut niveau de contrôle de sécurité et de suivi. La solution offre une expérience d’application native pour l’édition et la collaboration sur les lectures de fichiers diffusées et facilite des workflows à distance sans faille avec une protection stricte des données. SafeEDIT prend en charge la collaboration sécurisée universellement à travers les types de fichiers sans enveloppes propriétaires et permet une productivité sans compromis sur la souveraineté des données, une exigence critique lors de la manipulation de CUI dans la chaîne d’approvisionnement DIB.

FAQ sur la conformité CMMC

CMMC impose le chiffrement de bout en bout pour toutes les informations non classifiées contrôlées (CUI) et les informations contractuelles fédérales (FCI) partagées avec les parties prenantes du DoD. Les sous-traitants de la défense doivent utiliser un chiffrement validé FIPS 140-2 pour les données en transit et au repos, avec des protocoles de gestion des clés sécurisés. Le Réseau de données privé de Kiteworks prend en charge la conformité CMMC 2.0 et propose une offre de chiffrement supérieure : validation FIPS 140-3 Niveau 1, ainsi qu’un chiffrement de bout en bout automatisé avec des algorithmes robustes et un échange de clés transparent, compatible avec les clients de messagerie standards, sans plugin ni formation requise.

CMMC exige que les sous-traitants de la défense mettent en place des processus pour identifier et étiqueter correctement la CUI dans les documents numériques, les e-mails et les transferts de fichiers afin de garantir un niveau de protection adapté. Ils doivent instaurer des systèmes d’étiquetage cohérents et des fonctions de détection automatisée sur toutes les plateformes de communication. Le Réseau de données privé de Kiteworks regroupe la messagerie électronique sécurisée Kiteworks, le partage sécurisé de fichiers Kiteworks, le transfert sécurisé de fichiers MFT et les formulaires web sécurisés Kiteworks dans une seule plateforme avec des métadonnées unifiées et des règles de sécurité standardisées qui appliquent automatiquement les protections CUI appropriées selon la classification du contenu pour la conformité CMMC 2.0.

CMMC impose des journaux d’audit immuables retraçant toutes les activités liées à la CUI et à la FCI : tentatives d’accès, transferts de fichiers, modifications d’autorisations et actions des utilisateurs. Les sous-traitants doivent conserver des enregistrements détaillés sur tous les canaux de communication pour prouver leur conformité lors des évaluations. Kiteworks fournit des journaux d’audit consolidés retraçant tous les flux de données sensibles entrant et sortant de l’organisation via une plateforme unique, le Réseau de données privé, éliminant la difficulté de rapprocher des journaux séparés issus d’outils cloisonnés lors des audits CMMC réalisés par les C3PAO, pour accélérer la conformité CMMC 2.0.

CMMC impose des systèmes de contrôle d’accès basé sur les rôles (RBAC) avec le principe du moindre privilège, des revues régulières des autorisations et la révocation rapide des accès lors des changements de rôle. Les sous-traitants doivent concilier sécurité stricte et efficacité opérationnelle pour collaborer avec le DoD. Le Réseau de données privé de Kiteworks prend en charge la conformité CMMC 2.0 en proposant une collaboration sécurisée grâce à la centralisation des rôles utilisateurs et à des politiques granulaires, ainsi qu’à SafeEDIT, une GDN nouvelle génération qui autorise la modification sans transfert de possession de la CUI, maintenant ainsi la sécurité tout en préservant la productivité.

CMMC impose l’utilisation de solutions de transfert sécurisé de fichiers gérés avec chiffrement des données en transit et au repos, contrôles d’accès granulaires et journalisation détaillée pour les fichiers volumineux de CUI et de FCI. Les sous-traitants doivent s’appuyer sur des plateformes certifiées FedRAMP Moderate capables de gérer des transferts massifs sans compromettre la sécurité. Le Réseau de données privé Kiteworks propose un transfert sécurisé de fichiers géré avec chiffrement de bout en bout, des autorisations basées sur les rôles et des journaux d’audit détaillés. Il offre un environnement conforme FedRAMP High ready et FedRAMP Moderate authorized, attestant de la conformité FedRAMP et répondant aux exigences de conformité CMMC 2.0 pour les échanges de gros fichiers.