Reduzieren Sie Risiken beim Teilen mit Drittparteien

Kontrolle und Transparenz | Sicherer Datenzugriff

- Teilen Sie Daten aus Fileshares, ECM-Systemen und öffentlichen Cloud-Speichern mit Drittparteien über einen sicheren, konformen Kanal

- Steuern Sie das Teilen von Cloud-Speicherdaten mit Drittparteien – mit voller Transparenz und Kontrolle

- Behalten Sie im Blick, wer Zugriff auf sensible Unternehmensdaten hat

- Lagern Sie ältere ECM-Daten sicher hinter der Netzwerk-Firewall und vermeiden Sie Datenmigrationen

- Setzen Sie rollenbasierte Freigaberichtlinien durch und berücksichtigen Sie dabei Quellberechtigungen, Sperrungen und Versionierung

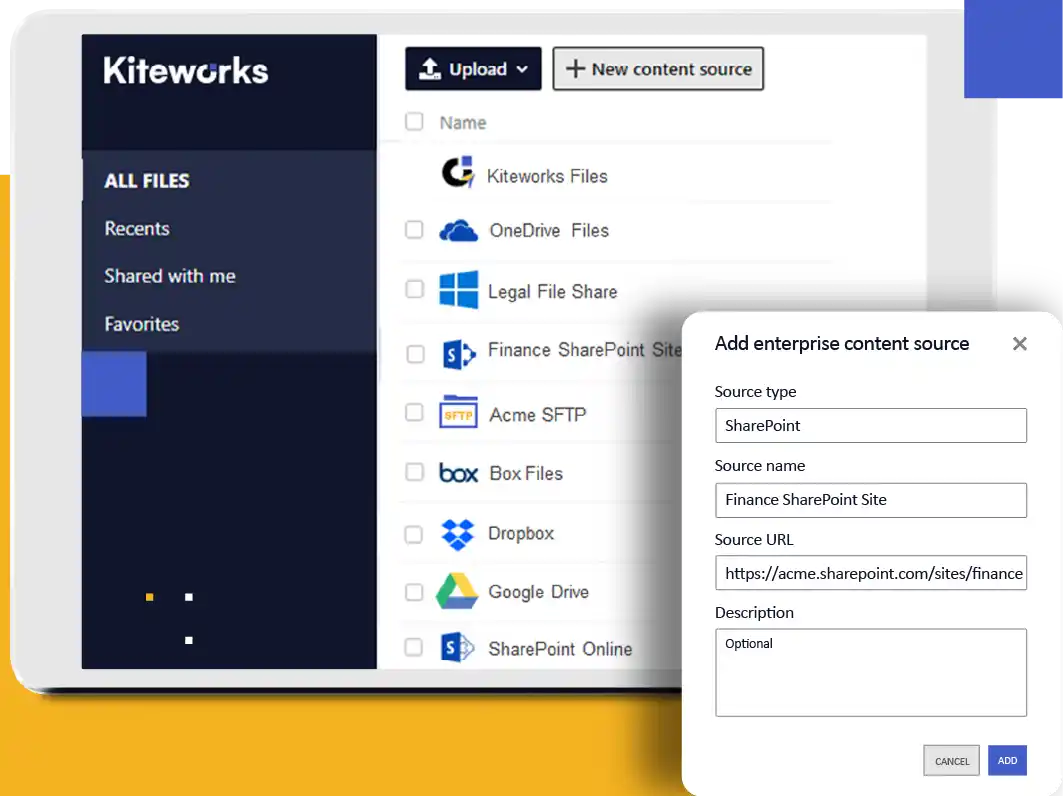

Teilen Sie Ihre Datei, nicht Ihr OneDrive

OneDrive for Business | Sicherer Datenzugriff

- Jetzt können Sie riskante externe OneDrive-Freigaben unterbinden

- Teilen Sie sensible OneDrive-Dateien mit Drittparteien über sichere, kontrollierte Kiteworks-Ordner, E-Mails und andere Kanäle

- Verwalten Sie externe Anwender, ohne sie zu Microsoft Office 365-Konten zu zwingen

- Behalten Sie die volle administrative Kontrolle über die Freigaberechte der Mitarbeitenden

- Der vollständige Audit-Trail fließt in ein zentrales, normalisiertes Syslog

Sicherer und einheitlicher Zugriff auf Unternehmensdaten

ECMs | Sicherer Datenzugriff

- Self-Service-Zugriff auf Unternehmensdaten unter Kontrolle der IT-Richtlinien

- Keine Migration oder schwer zu verwaltende VPNs erforderlich

- Anwender navigieren durch Ordner wie in der ECM-Oberfläche

- Anwender durchsuchen Daten in SharePoint und Fileshares

Unterstützte Enterprise Content Management (ECM)-Quellen

- MS SharePoint

- MS Windows Fileshares und Home Shares

- SFTP

- Individuelle Integrationen mit MANAGED FILE TRANSFER (MFT) ODER APIs erstellen

Kontrollieren Sie Filesharing in Consumer-Clouds

Schatten-IT steuern | Sicherer Datenzugriff

- Bieten Sie Mitarbeitenden eine konforme Alternative zu Dropbox

- Zugriff auf öffentliche Cloud-Speicher über einen sicheren, kontrollierten Kanal

- Setzen Sie Compliance durch und protokollieren Sie Downloads revisionssicher

Unterstützt die gängigsten Cloud-Speicherquellen

- Microsoft OneDrive for Business

- Microsoft SharePoint Online

- Box

- Dropbox

- Google Drive

Häufig gestellte Fragen

Sicherer Datenzugriff bezeichnet den Prozess, Daten oder Dokumente aus verschiedenen Speichersystemen oder Anwendungen – wie Salesforce, NetSuite, Oracle und anderen – geschützt abzurufen und einzusehen. Hierbei werden Sicherheitsmaßnahmen implementiert, damit ausschließlich autorisierte Personen oder Systeme auf bestimmte Daten zugreifen können. Zu diesen Maßnahmen zählen beispielsweise Benutzer-Authentifizierung, Zugriffskontrollen, Verschlüsselung, Prüfprotokolle und weitere Sicherheitsprotokolle. Sicherer Datenzugriff bedeutet, dass ein geschützter und eingeschränkter Pfad für das Abrufen und Zugreifen auf Dateien besteht. Dadurch werden Datenintegrität, Vertraulichkeit und Verfügbarkeit gewährleistet und das Risiko unbefugten Zugriffs oder von Datenschutzverstößen minimiert. Dieses Konzept ist in der heutigen Geschäftswelt essenziell, da vertrauliche Informationen oft auf unterschiedlichen Plattformen und Systemen gespeichert werden und sicherer Datenzugriff ein zentraler Bestandteil der gesamten Datensicherheitsstrategie eines Unternehmens ist.

Sicherer Datenzugriff ist ein wesentlicher Bestandteil des Datenschutzes. Funktionen wie Zugriffskontrolle, Datenschutz, Prüfprotokolle, Richtliniendurchsetzung und weitere ermöglichen es Unternehmen, festzulegen, durchzusetzen, nachzuverfolgen und zu dokumentieren, wo personenbezogene Daten, geschützte Gesundheitsdaten, Finanzdaten, geistiges Eigentum und andere sensible Daten gespeichert sind, wer darauf zugreifen kann und was mit diesen Daten geschieht (z. B. Herunterladen, Bearbeiten, Teilen, Drucken). Diese granulare Transparenz erlaubt es Unternehmen, gegenüber Auditoren und Aufsichtsbehörden nachzuweisen, dass sie ihre sensiblen Daten im Griff haben und entsprechende Schutzmaßnahmen gegen unbefugten Zugriff implementiert sind.

Sicherer Datenzugriff hilft Unternehmen auf vielfältige Weise, vertrauliche Informationen vor unbefugtem Zugriff zu schützen. Beispielsweise kann sicherer Datenzugriff verlangen, dass Mitarbeitende und vertrauenswürdige Partner ihre Identität authentifizieren, bevor sie auf bestimmte sensible Informationen zugreifen. Unternehmen können zudem Zwei-Faktor-Authentifizierung (2FA) einsetzen, bevor auf vertrauliche Daten zugegriffen wird. Nach Bestätigung der Identität sorgen Zugriffskontrollen dafür, dass Mitarbeitende und Partner nur auf die für sie relevanten Dateien zugreifen können. Systeme mit sicherem Datenzugriff überwachen und protokollieren außerdem, wer wann auf welche Daten zugreift, um verdächtige Aktivitäten zu erkennen. Diese und weitere Sicherheitsfunktionen reduzieren das Risiko erheblich, dass Unbefugte Zugriff auf vertrauliche Informationen erhalten.

Sie können Daten, die in Unternehmens-Repositorys wie SharePoint, OneDrive, Box und anderen gespeichert sind, sicher mit Drittparteien teilen, indem Sie eine Plattform nutzen, die sichere und Compliance-konforme Kanäle für den Austausch bereitstellt. Achten Sie darauf, dass die Plattform rollenbasierte Freigaberichtlinien, die Beibehaltung von Quellberechtigungen sowie Transparenz und Kontrolle über den Zugriff auf sensible Unternehmensdaten ermöglicht. Die Plattform sollte zudem Sicherheitsfunktionen wie Zugriffskontrollen, Zwei-Faktor-Authentifizierung (2FA), Verschlüsselung aller Daten während der Übertragung und im ruhenden Zustand, Data Loss Prevention (DLP)-Integrationen und weitere bieten.

Unternehmen können den Schutz ihrer vertraulichen Informationen vor unbefugtem Zugriff auf verschiedene Weise sicherstellen. Dazu gehören unter anderem: starke Benutzer-Authentifizierung, rollenbasierte Zugriffskontrollen, Datenverschlüsselung, ein sicheres Netzwerk mit Firewalls, VPNs und weiteren Sicherheitsprotokollen, Anti-Malware-Software, Data Loss Prevention (DLP)-Tools sowie sichere Content-Management-Systeme, die den Zugriff auf vertrauliche Dokumente steuern, Änderungen nachverfolgen und anzeigen, wer ein Dokument eingesehen hat.

EMPFOHLENE INFORMATIONSQUELLEN