Reduce los riesgos de intercambio con terceros

Control y visibilidad | Acceso seguro a datos

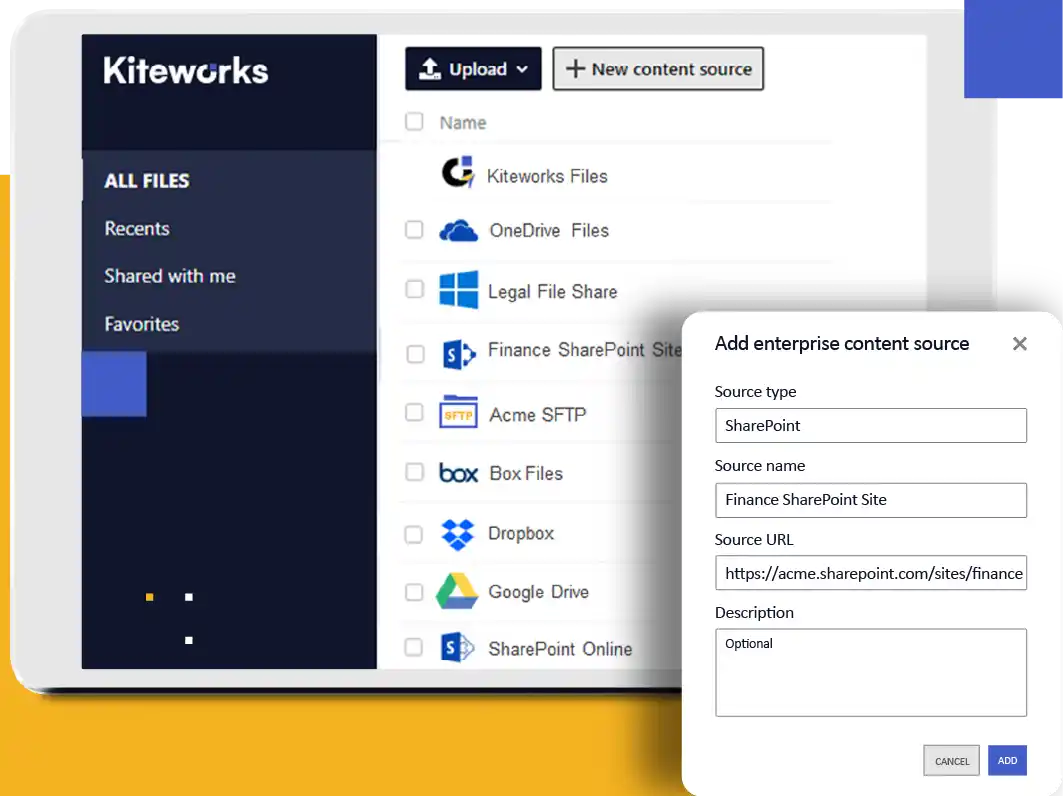

- Comparte datos almacenados en recursos compartidos, sistemas ECM y servicios de almacenamiento en la nube pública con terceros a través de un canal seguro y conforme

- Gestiona el intercambio de datos en la nube con terceros con total visibilidad y control

- Sabe quién tiene la custodia de los datos empresariales confidenciales

- Mantén el almacenamiento de datos heredados de ECM protegido detrás del firewall de la red y evita la migración de datos

- Aplica políticas de intercambio basadas en roles respetando los permisos, bloqueos y versiones de origen

Comparte tu archivo, no tu OneDrive

OneDrive for Business | Acceso seguro a datos

- Ahora puedes restringir el intercambio externo riesgoso en OneDrive

- Comparte archivos confidenciales de OneDrive con terceros a través de carpetas Kiteworks seguras y gobernadas, correo electrónico y otros canales

- Gestiona usuarios externos sin obligarlos a usar cuentas de Microsoft Office 365

- Ejercer control administrativo total sobre los privilegios de intercambio de los empleados

- El registro completo de auditoría se integra en el syslog central y normalizado

Acceso seguro y unificado a datos empresariales

ECM | Acceso seguro a datos

- Acceso autoservicio a datos empresariales bajo control de políticas de TI

- No necesitas migrar ni usar una VPN difícil de gestionar

- Los usuarios navegan por carpetas como si estuvieran en la interfaz de usuario de ECM

- Los usuarios buscan datos dentro de SharePoint y recursos compartidos

Fuentes de Gestión de Contenido Empresarial (ECM) compatibles

- MS SharePoint

- Recursos compartidos y carpetas personales de MS Windows

- SFTP

- Crea integraciones personalizadas con TRANSFERENCIA DE ARCHIVOS GESTIONADA (MFT) O APIs

Controla el uso compartido de archivos en la nube de consumo

Gobierna Shadow IT | Acceso seguro a datos

- Ofrece a los empleados una alternativa conforme a Dropbox

- Accede al almacenamiento en la nube pública a través de un canal seguro y gobernado

- Garantiza el cumplimiento y la auditoría de descargas

Cubre las fuentes de almacenamiento en la nube más populares

- Microsoft OneDrive for Business

- Microsoft SharePoint Online

- Box

- Dropbox

- Google Drive

Preguntas frecuentes

El acceso seguro a datos se refiere al proceso de recuperar y visualizar datos o documentos de forma segura desde diferentes sistemas de almacenamiento o aplicaciones, como Salesforce, NetSuite, Oracle, entre otros. Esto implica implementar medidas de seguridad para asegurar que solo las personas o sistemas autorizados puedan acceder a datos específicos. Estas medidas pueden incluir autenticación de usuarios, controles de acceso, cifrado, registros de auditoría y otros protocolos de seguridad. El acceso seguro a datos implica contar con una vía protegida y restringida para recuperar y acceder a archivos. Esto garantiza la integridad, confidencialidad y disponibilidad de los datos, y reduce el riesgo de accesos no autorizados o filtraciones de datos. Este concepto es fundamental en el entorno empresarial actual, donde la información confidencial suele almacenarse en distintas plataformas y sistemas, y forma parte esencial de la estrategia integral de seguridad de datos de una organización.

El acceso seguro a datos es una parte fundamental para garantizar la privacidad de los datos. Funcionalidades como el control de acceso, la protección de datos, los registros de auditoría, la aplicación de políticas y otras ayudan a las empresas a definir, aplicar, rastrear e informar dónde se almacena la información personal identificable, la información de salud protegida, datos financieros, propiedad intelectual y otros datos confidenciales, así como quién tiene acceso a ellos y qué acciones realiza (descargar, editar, compartir, imprimir, etc.). Este nivel de visibilidad granular permite a las empresas demostrar a auditores y reguladores que gestionan correctamente su información confidencial y cuentan con protecciones para evitar accesos no autorizados.

El acceso seguro a datos ayuda a las empresas a proteger su información confidencial frente a accesos no autorizados de diversas maneras. Por ejemplo, el acceso seguro puede requerir que empleados y socios de confianza autentiquen su identidad antes de acceder a determinada información sensible. Además, las empresas pueden implementar autenticación multifactor antes de acceder a datos confidenciales. Una vez confirmada la identidad del usuario, los controles de acceso permiten que empleados y socios solo accedan a los archivos que necesitan, pero no a otros. Los sistemas con acceso seguro también monitorean y registran quién accede a qué datos y cuándo, para identificar actividades sospechosas. Estas y otras funciones de seguridad permiten a las organizaciones reducir considerablemente el riesgo de que personas no autorizadas accedan a información confidencial.

Puedes compartir de forma segura datos almacenados en repositorios empresariales como SharePoint, OneDrive, Box y otros con terceros utilizando una plataforma que ofrezca canales seguros y compatibles para el intercambio. Asegúrate de que la plataforma te permita aplicar políticas de intercambio basadas en roles, mantener los permisos originales y ofrecer visibilidad y control sobre quién accede a los datos empresariales confidenciales. La plataforma también debe incluir funciones de seguridad como controles de acceso, autenticación multifactor, cifrado de todos los datos en tránsito y en reposo, integraciones de Prevención de Pérdida de Datos (DLP), entre otras.

Las empresas pueden asegurarse de proteger su información confidencial frente a accesos no autorizados de varias formas. Algunos ejemplos incluyen, pero no se limitan a: autenticación de usuarios robusta, controles de acceso basados en roles, cifrado de datos, una red segura con firewalls, VPN y otros protocolos de seguridad, software antimalware, herramientas de Prevención de Pérdida de Datos (DLP) y, finalmente, sistemas de gestión de contenidos seguros que puedan controlar el acceso a documentos confidenciales, rastrear cambios y ver quién ha visualizado un documento.