Steuern Sie jeden sensiblen Datenaustausch mit der Kiteworks Data Control Plane

Im heutigen Unternehmensumfeld stellt die sichere Zusammenarbeit und der Austausch sensibler Inhalte eine zentrale Herausforderung dar: Isolierte Richtlinien für E-Mail, Filesharing und APIs führen zu uneinheitlicher Governance, Compliance-Lücken und fehlgeschlagenen Audits. Unterschiedliche Tools mit fragmentierten Steuerungen erschweren es Sicherheitsteams, Standards durchzusetzen und vertrauliche Daten zu schützen. Kiteworks löst dieses Problem mit einer einheitlichen Steuerungsebene für den Austausch sensibler Daten und integriert alle Kanäle in einer zentralen Data Policy Engine. So erfolgt die Richtliniendurchsetzung in Echtzeit, mit Sicherheit auf Enterprise-Niveau und effizienter Compliance durch ein umfassendes Audit-Log – für mehr operative Effizienz und minimiertes Risiko.

Erfahren Sie, wie Kiteworks die Daten-Governance transformiert und die Sicherheit Ihres Unternehmens stärkt. Entdecken Sie, wie unsere Plattform Ihre strategischen Ziele optimal unterstützt.

Beenden Sie die Policy-Silos, die Compliance-Lücken und Audit-Fehler verursachen

Sensible Daten bewegen sich über E-Mail, sicheres Filesharing, Managed File Transfer, APIs und Datenformulare – und die meisten Unternehmen haben keine einheitliche Steuerung. Richtlinien existieren isoliert: Ein Tool für E-Mail, ein anderes für File Transfer, ein weiteres für Zusammenarbeit – ohne Koordination. Das führt zu uneinheitlicher Durchsetzung, Compliance-Lücken und Audit-Problemen, sodass Sicherheits- und Compliance-Teams nur reagieren statt steuern.

Vereinheitlichen Sie die Governance sensibler Daten über alle Kanäle mit einer zentralen Steuerung

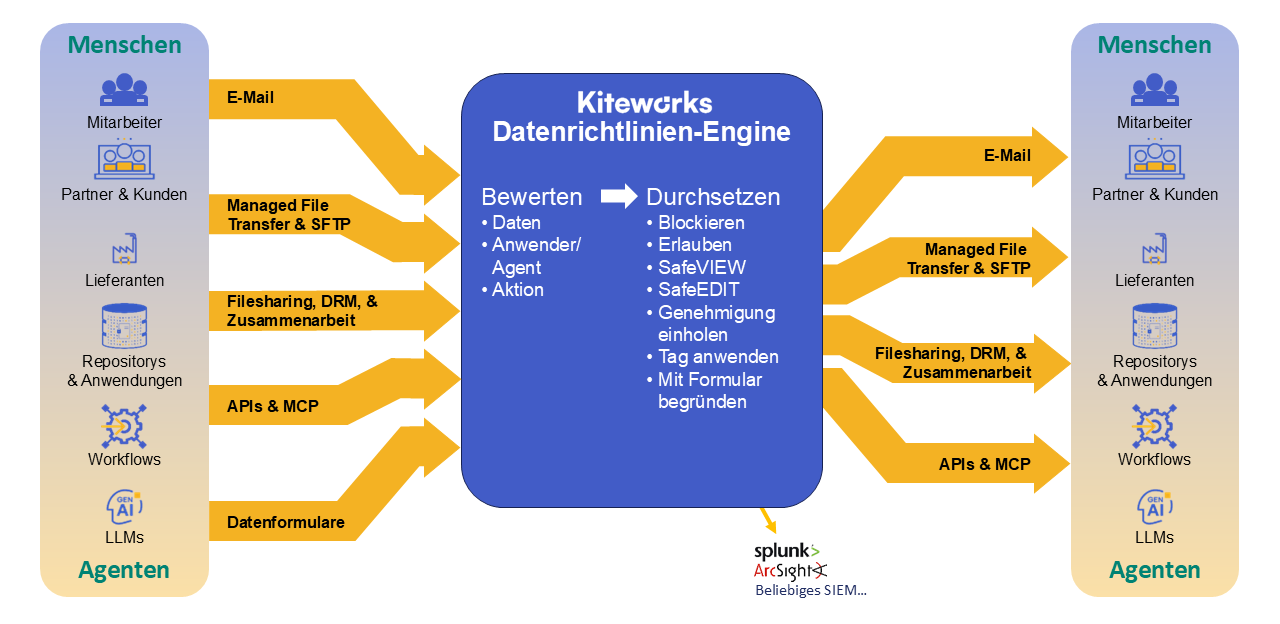

Jedes moderne Unternehmen verwaltet eine Applikations-, Netzwerk- und Infrastrukturschicht – jede mit einer eigenen Steuerungsebene. Für sensible Daten fehlte bislang eine solche Control Plane. Die Kiteworks-Plattform ändert das: Sie fungiert als Control Plane für die Sensible-Daten-Schicht Ihres Unternehmens – eine zentrale Plattform, über die alle sensiblen Datenbewegungen laufen, gesteuert durch konsistente Richtlinien, geschützt durch Enterprise-Sicherheit und dokumentiert im einheitlichen Audit-Log. Im Zentrum dieser Steuerung steht die Data Policy Engine.

Automatisieren Sie Data Governance in allen Kanälen mit der Data Policy Engine

Die Data Policy Engine von Kiteworks basiert auf den Prinzipien des NIST Cybersecurity Frameworks und bewertet jeden Austausch sensibler Daten gleichzeitig anhand von drei Faktoren: Welche Daten sind betroffen, wer oder welcher Agent führt die Aktion aus und was soll erreicht werden. Diese Triangulation, bekannt als attributbasierte Zugriffskontrolle (ABAC), ermöglicht dynamische, in Echtzeit getroffene Richtlinienentscheidungen für Mitarbeitende und KI-Agents – automatisch durch einen zentralen Kontrollpunkt durchgesetzt. Das Regelwerk ist direkt auf Frameworks wie CMMC 2.0, HIPAA, DSGVO, FedRAMP und ITAR abgestimmt und erfordert keine manuelle Eingriffe. Jede Aktion wird revisionssicher in einem umfassenden, unveränderlichen Audit-Log dokumentiert, der direkt in Compliance-Berichte und SIEM-Integrationen einfließt.

Beschleunigen Sie die Richtlinienbereitstellung mit vorgefertigten Templates und IF-THEN-Logik

Definieren Sie attributbasierte Zugriffskontroll-Richtlinien (ABAC) als praxisnahe IF-THEN-Regeln – basierend auf Daten, Anwender/Agent und Aktion:

- WENN die Daten bestimmte Ordnerpfade oder Datenklassifizierungen (MIP-Sensitivitätslabels oder Kiteworks-Tags) aufweisen.

- WENN der Anwender/Agent eine bestimmte Domain, Identität, ein Profil oder eine aktuelle Geolokation hat.

DANN legen Sie die Anweisung je nach Aktion des Anwenders/Agents fest:

- Für Datenzugriffsaktionen: Zugriff blockieren, Nur-Lese-Zugriff (SafeVIEW), besitzloses Bearbeiten (SafeEDIT), das Ausfüllen eines Begründungsformulars vor dem Zugriff verlangen oder vollen Zugriff gewähren.

- Für Sende- oder Sharing-Aktionen: Blockieren, Freigabe durch benannte Manager vor Versand/Teilen verlangen oder Versand/Teilen erlauben.

- Für Upload- oder Anhangsaktionen: Blockieren, ein bestimmtes Kiteworks-Tag anwenden, ein Begründungsformular vor der Aktion verlangen oder die Aktion einfach zulassen.

Reagieren Sie auf jede Datenbewegung sofort mit Echtzeit-Richtliniendurchsetzung

-

Schritt 1 – Evaluieren: Bewegt sich eine Datei über einen Kiteworks-Kanal, prüft die DPE sie in Echtzeit anhand Ihrer Richtlinien – liest Datenattribute, identifiziert den Akteur (Mitarbeiter oder KI-Agent) und bestimmt die angeforderte Aktion.

-

Schritt 2 – Durchsetzen: Die passende Anweisung wird automatisch ausgeführt. Kein manuelles Eingreifen. Einheitliche Durchsetzung über alle Kanäle und Akteurstypen hinweg.

Steuern Sie jeden Anwender und jedes Asset mit granularem rollenbasiertem Zugriff (RBAC)

Kiteworks Least-Privilege-Rollen legen fest, was jede Anwendergruppe tun darf – etwa welche Dateitypen sie hochladen, ob sie E-Mails senden können und mit welchen Weiterleitungs- und Ablaufoptionen, welche Mandanten und Plugins sie nutzen dürfen und ob sie Ordner anlegen oder andere Anwender einladen können. Administrative Aufgaben werden auf verschiedene Rollen verteilt, um eine konforme Vergabe von Berechtigungen zu ermöglichen. Auf Ordnerebene reichen granulare Zugriffsrollen von Nur-Lesen bis zur vollständigen Verwaltung – Eigentümer können die tägliche Administration an Manager delegieren. Zeitbasierte Steuerungen erlauben es Administratoren, Ablaufdaten für Anwenderkonten, Ordner, Dateien und geteilte Links zu setzen und Zugriffe automatisch zu entziehen, wenn sie nicht mehr benötigt werden.

Automatisieren Sie die Compliance-Durchsetzung und belegen Sie sie mit einem umfassenden, einheitlichen Audit-Log

Die Data Policy Engine macht Compliance operativ – nicht nur dokumentierbar. Statt Nachweise im Nachhinein zu liefern, setzt Kiteworks die Einhaltung in Echtzeit bei jeder Datenbewegung durch. Richtlinien sind direkt an regulatorische Anforderungen gekoppelt, automatisierte Durchsetzung verhindert menschliche Fehler und Policy-Drift, und das einheitliche Audit-Log vereinfacht die Nachweisführung für Prüfungen und Audits.

Beispiele unterstützter regulatorischer Rahmenwerke:

- CMMC 2.0

- HIPAA / HITECH

- DSGVO / NIS2

- FedRAMP Moderate Authorized und FedRAMP High In Process

- ITAR / EAR

- SOC 2 Typ II

- ISO 27001, 27017, 27018

Mehr als Richtliniendurchsetzung: Die vollständige Plattform für sicheren Datenaustausch

- Die einzige Plattform, die E-Mail, sicheres Filesharing, Managed File Transfer, SFTP, APIs und Datenformulare unter einem Richtlinienrahmen und mit einheitlichem Audit-Log vereint – für Mitarbeiter und KI-Agents

- FedRAMP Moderate Authorized und FedRAMP High In Process – eine der am strengsten sicherheitsvalidierten Plattformen für Unternehmen mit höchsten Compliance-Anforderungen

- Gehärtete Single-Tenant-Bereitstellungsoptionen geben Unternehmen mit strikten Anforderungen an Datenisolation die volle Kontrolle über ihre Umgebung – ohne geteilte Infrastruktur

- Das CISO-Dashboard bietet Echtzeit-Transparenz über alle Aktivitäten mit sensiblen Daten in jedem Kanal – wer was, wann und wohin gesendet hat – mit Drill-Down-Reporting und direkter SIEM-Integration

Häufig gestellte Fragen

Policy-Silos beschreiben den fragmentierten Ansatz, für verschiedene Tools wie E-Mail, Managed File Transfer und Zusammenarbeit jeweils eigene Richtlinien ohne Abstimmung zu nutzen. Dadurch entstehen Inkonsistenzen bei der Durchsetzung, Compliance-Lücken und Prüfungsfehler. Sicherheits- und Compliance-Teams müssen dann reaktiv handeln, statt wirksam zu steuern.

Die Kiteworks-Plattform fungiert als Steuerungsebene für sensible Daten und bündelt alle Datenbewegungen in einem zentralen System. Sie setzt Richtlinien konsistent um, bietet Sicherheit auf Enterprise-Niveau und führt ein einheitliches Audit-Protokoll – für umfassende Governance über alle Kanäle hinweg.

Die Data Policy Engine (DPE) bildet das Herzstück der Kiteworks-Plattform. Sie prüft Datenbewegungen in Echtzeit anhand von Richtlinien und setzt Vorgaben automatisch durch. Die DPE ordnet Kontrollen regulatorischen Anforderungen zu, minimiert menschliche Fehler und erleichtert mit einem zentralen Audit-Protokoll die Nachweisführung für Compliance-Prüfungen.

Kiteworks stellt granulare rollenbasierte Zugriffskontrollen (RBAC) bereit, um Anwenderrechte wie Dateiupload-Typen, E-Mail-Optionen und Ordnerverwaltung festzulegen. Zusätzlich gibt es attributbasierte Zugriffskontrolle (ABAC) mit IF-THEN-Regeln sowie zeitbasierte Steuerungen, die Zugriffsrechte automatisch entziehen, wenn sie nicht mehr benötigt werden.