Drittanbieter-Risiken beim Teilen reduzieren

Kontrolle und Sichtbarkeit | Sicherer Datenzugriff

- Daten aus Dateifreigaben, ECM-Systemen und öffentlichen Cloud-Speicherdiensten über einen sicheren, konformen Kanal mit Dritten teilen

- Teilen von Cloud-Daten mit Dritten vollständig überwachen und kontrollieren

- Wissen, wer Zugriff auf sensible Unternehmensdaten hat

- Legacy-ECM-Daten sicher hinter der Firewall aufbewahren und Datenmigration vermeiden

- Rollenbasierte Freigaberichtlinien durchsetzen und gleichzeitig Quellberechtigungen, Sperrungen und Versionierungen respektieren

Teilen Sie Ihre Datei, nicht Ihr OneDrive

OneDrive for Business | Sicherer Datenzugriff

- Externe Freigaben in OneDrive jetzt sicher einschränken

- Sensible OneDrive-Dateien über sichere, verwaltete Kiteworks-Ordner, E-Mail und andere Kanäle mit Dritten teilen

- Externe Benutzer verwalten, ohne dass Microsoft Office 365-Konten erforderlich sind

- Vollständige administrative Kontrolle über die Freigaberechte der Mitarbeiter

- Vollständige Audit-Trail-Daten werden in das zentrale, normalisierte Syslog eingespeist

Sicherer und einheitlicher Zugriff auf Unternehmensdaten

ECM | Sicherer Datenzugriff

- Selbstbedienungszugriff auf Unternehmensdaten unter IT-Richtlinienkontrolle

- Keine Migration oder schwer zu verwaltendes VPN erforderlich

- Benutzer navigieren durch Ordner wie in der ECM-Benutzeroberfläche

- Benutzer durchsuchen Daten innerhalb von SharePoint und Dateifreigaben

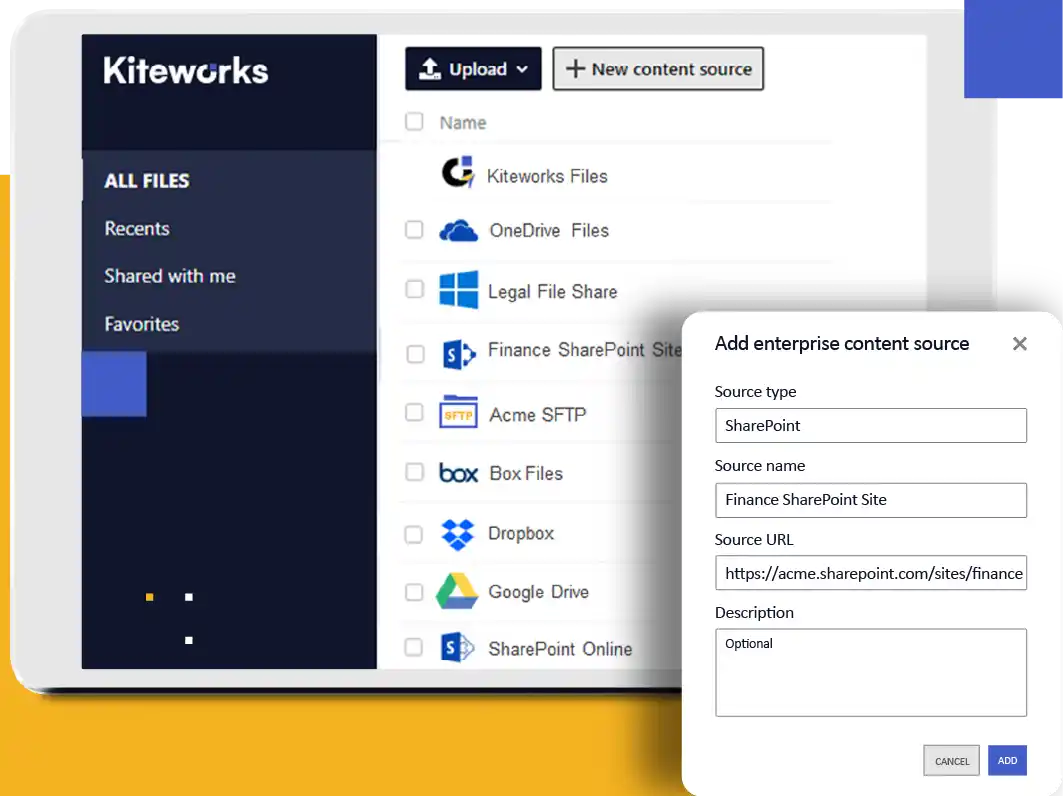

Unterstützte Enterprise Content Management (ECM) Quellen

- MS SharePoint

- MS Windows-Dateifreigaben und Home Shares

- SFTP

- Erstellen Sie benutzerdefinierte Integrationen mit MANAGED FILE TRANSFER (MFT) oder APIs

Kontrolle über Consumer-Cloud-Dateifreigaben

Shadow IT verwalten | Sicherer Datenzugriff

- Mitarbeitern eine konforme Alternative zu Dropbox bieten

- Zugriff auf öffentlichen Cloud-Speicher über einen sicheren, verwalteten Kanal

- Compliance und Audit von Downloads durchsetzen

Deckt die beliebtesten Cloud-Speicherquellen ab

- Microsoft OneDrive for Business

- Microsoft SharePoint Online

- Box

- Dropbox

- Google Drive

Häufig gestellte Fragen

Sicherer Datenzugriff bezeichnet den Prozess des sicheren Abrufs und der Ansicht von Daten oder Dokumenten aus verschiedenen Speichersystemen oder Anwendungen wie Salesforce, NetSuite, Oracle usw. Dies beinhaltet die Implementierung von Sicherheitsmaßnahmen, um sicherzustellen, dass nur autorisierte Personen oder Systeme auf bestimmte Daten zugreifen können. Zu diesen Maßnahmen gehören Benutzerauthentifizierung, Zugriffskontrollen, Verschlüsselung, Audit-Logs und andere Sicherheitsprotokolle. Sicherer Datenzugriff bedeutet, dass ein gesicherter und eingeschränkter Pfad für den Abruf und Zugriff auf Dateien vorhanden ist. Dies gewährleistet Datenintegrität, Vertraulichkeit und Verfügbarkeit und minimiert das Risiko unbefugten Zugriffs oder Datenverletzungen. Dieses Konzept ist in der heutigen Geschäftswelt entscheidend, da sensible Informationen oft in unterschiedlichen Plattformen und Systemen gespeichert werden und einen wichtigen Bestandteil der gesamten Datensicherheitsstrategie einer Organisation darstellen.

Sicherer Datenzugriff ist ein integraler Bestandteil des Datenschutzes. Funktionen wie Zugriffskontrolle, Datenschutz, Audit-Logs, Richtlinienumsetzung und andere helfen Unternehmen, festzulegen, durchzusetzen, zu überwachen und zu berichten, wo personenbezogene und geschützte Gesundheitsinformationen, Finanzdaten, geistiges Eigentum und andere sensible Daten gespeichert sind, wer Zugriff darauf hat und wie diese Daten genutzt werden (Herunterladen, Bearbeiten, Teilen, Drucken usw.). Dieses granulare Maß an Sichtbarkeit ermöglicht es Unternehmen, Prüfern und Aufsichtsbehörden nachzuweisen, dass sie ihre sensiblen Daten im Griff haben und Schutzmaßnahmen implementiert sind, um diese Daten vor unbefugtem Zugriff zu sichern.

Sicherer Datenzugriff hilft Unternehmen, ihre sensiblen Informationen auf vielfältige Weise vor unbefugtem Zugriff zu schützen. Beispielsweise kann sicherer Datenzugriff von Mitarbeitern und vertrauenswürdigen Partnern verlangen, ihre Identität zu authentifizieren, bevor sie auf bestimmte sensible Informationen zugreifen. Unternehmen können auch Multi-Faktor-Authentifizierung vor dem Zugriff auf sensible Informationen einsetzen. Sobald die Identität eines Benutzers bestätigt ist, können Zugriffskontrollen eingesetzt werden, um sicherzustellen, dass Mitarbeiter und Partner nur auf die Dateien zugreifen, die sie benötigen. Systeme mit sicherem Datenzugriff überwachen und protokollieren außerdem, wer welche Daten wann abruft, um verdächtige Aktivitäten zu erkennen. Diese und andere Sicherheitsfunktionen reduzieren erheblich das Risiko, dass sensible Informationen von unbefugten Personen eingesehen werden.

Sie können Daten, die in Unternehmensrepositories wie SharePoint, OneDrive, Box und anderen gespeichert sind, sicher mit Dritten teilen, indem Sie eine Plattform verwenden, die sichere und konforme Kanäle für den Austausch bietet. Stellen Sie sicher, dass die Plattform rollenbasierte Freigaberichtlinien durchsetzen, Quellberechtigungen beibehalten und Transparenz sowie Kontrolle darüber bieten kann, wer Zugriff auf sensible Unternehmensdaten hat. Die Plattform sollte außerdem Sicherheitsfunktionen wie Zugriffskontrollen, Multi-Faktor-Authentifizierung, Verschlüsselung aller Daten während der Übertragung und im Ruhezustand, Integration von Data-Loss-Prevention (DLP) und weitere Funktionen enthalten.

Unternehmen können sicherstellen, dass ihre sensiblen Informationen vor unbefugtem Zugriff geschützt sind, auf verschiedene Weise. Beispiele hierfür sind unter anderem: starke Benutzerauthentifizierung, rollenbasierte Zugriffskontrollen, Datenverschlüsselung, ein sicheres Netzwerk mit Firewalls, VPNs und anderen Sicherheitsprotokollen, Anti-Malware-Software, Data-Loss-Prevention-(DLP)-Tools sowie sichere Content-Management-Systeme, die den Zugriff auf sensible Dokumente kontrollieren, Änderungen nachverfolgen und sehen können, wer ein Dokument angesehen hat.

EMPFOHLENE INFORMATIONSQUELLEN