Navigieren Sie durch komplexe Multi-Domain-Compliance-Anforderungen in Regierung und kritischer Infrastruktur

Unternehmen müssen umfassende Kontrollen in drei komplexen Bereichen umsetzen – Governance, Verteidigung und Cybersecurity bei Drittparteien – und dabei kontinuierliches Compliance-Monitoring, detaillierte Prüfprotokolle sowie eine sichere Datenverarbeitung über den gesamten Datenlebenszyklus gewährleisten, um Bußgelder und Reputationsschäden zu vermeiden.

Umfassende Kontrolle und Schulungen für Datenoperationen etablieren

Unternehmen müssen jährliche Cybersecurity-Überprüfungen durchführen, unabhängige Audits einplanen, Anforderungen an die Cybersecurity im Personalmanagement umsetzen und umfassende Awareness-Trainingsprogramme zum Datenschutz über den gesamten Lebenszyklus anbieten. Sie stehen vor der Herausforderung, sicherzustellen, dass Mitarbeitende sichere Datenverarbeitungsprozesse verstehen, unautorisierte Plattformnutzung verhindern und alle Cybersecurity-Aktivitäten detailliert dokumentieren – und dabei den kontinuierlichen Nachweis der Compliance mit sich wandelnden gesetzlichen Vorgaben und internen Richtlinien führen.

Mehrschichtige Sicherheit über Systeme, Geräte und Datenschutz steuern

Unternehmen müssen striktes Identitäts- und Zugriffsmanagement umsetzen, Sicherheitspatches unmittelbar nach Veröffentlichung einspielen, mobile Endgeräte mit MDM-Systemen absichern, Vertraulichkeit durch Wasserzeichen und DLP-Technologien schützen, die Einhaltung fortschrittlicher kryptografischer Standards sicherstellen und sichere Prozesse zur Datenlöschung etablieren. Es gilt, schnelle Systemaktualisierungen zu koordinieren, sowohl unternehmenseigene als auch BYOD-Geräte zu verwalten, umfassende Datenschutzmaßnahmen umzusetzen und alle Sicherheitsaktivitäten detailliert zu dokumentieren – und dabei kontinuierlichen Schutz in unterschiedlichen technologischen Umgebungen zu gewährleisten.

Externe Partnerschaften und grenzüberschreitende Datenübertragungen absichern

Unternehmen müssen Mitarbeitende von Drittparteien überprüfen, vertragliche Zusagen zur Datenlöschung festlegen, alle Datenbewegungen mit detaillierten Begründungen dokumentieren, Hosting-Fähigkeiten für grenzüberschreitende Übertragungen verifizieren, sofortige Benachrichtigung bei Datenschutzverstößen verlangen und Daten vor der Weitergabe auf das minimal erforderliche Niveau herabstufen. Zusätzliche Komplexität entsteht bei der Zusammenarbeit mit Beratungsunternehmen an strategischen Hochsicherheitsprojekten: Hier sind erweiterte Sicherheitsmaßnahmen, dedizierte Arbeitsumgebungen, Geheimhaltungsvereinbarungen und umfassendes Monitoring aller externen Datenbewegungen erforderlich, um die Einhaltung gesetzlicher Vorgaben sicherzustellen.

Vereinfachen Sie die NCA DCC-Compliance in Saudi-Arabien mit der Unified Security Platform von Kiteworks

Compliance vereinfachen durch integrierte Kontrollen und umfassendes Monitoring

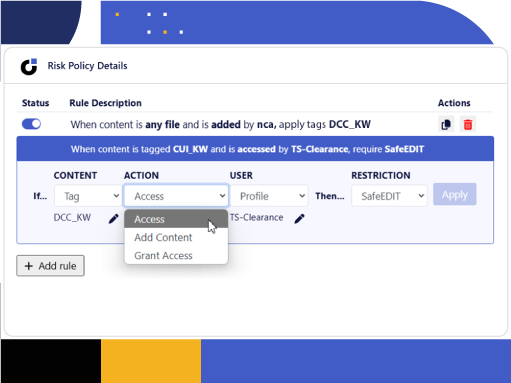

Kiteworks bietet starke Authentifizierungsmethoden, rollenbasierte Zugriffskontrollen und umfangreiche Reporting-Funktionen, mit denen Unternehmen die Umsetzung der DCC-Kontrollen effektiv überwachen. Die Plattform stellt umfassende Tracking-Features, Systemaktivitätsprotokolle, Compliance-spezifische Dashboards und anpassbare Banner-Nachrichten bereit, die jährliche Audits und unabhängige Prüfungen erleichtern. Unternehmen können granulare Berechtigungen durchsetzen, sämtliche Benutzeraktivitäten nachverfolgen und detaillierte Berichte erstellen, die die Einhaltung von Cybersecurity-Anforderungen nachweisen und gleichzeitig die Trennung administrativer Aufgaben gewährleisten.

Umfassende Sicherheit durch automatisierte Updates und fortschrittlichen Datenschutz

Kiteworks vereinfacht das Sicherheitsmanagement mit One-Click-Updates für die gesamte Lösung, rollenbasierten Zugriffskontrollen nach dem Least-Privilege-Prinzip und Mobile Device Management inklusive Remote Wipe. Die Plattform bietet dynamisches Wasserzeichen, DLP-Integration, Double-Encryption-Architektur und permanente Dateilöschung mit vollständiger Protokollierung. Unternehmen profitieren von automatisierten Sicherheitsprozessen, granularen Administrationsrechten, moderner kryptografischer Absicherung und detaillierten Audit-Logs, die die Compliance mit Verteidigungsvorgaben nachweisen und den manuellen Verwaltungsaufwand reduzieren.

Sichere Drittanbieter-Integration mit voller Transparenz und Kontrolle

Kiteworks ermöglicht sichere externe Zusammenarbeit durch die Sovereign Access und Data Integration Suites für Repository-Integration, vordefinierte Kollaborationsrollen zur Steuerung von Zugriffsrechten sowie umfassende Aktivitätsprotokolle für alle Interaktionen mit Drittparteien. Die Plattform unterstützt Anforderungen an Datensouveränität, bietet flexible Datenklassifizierung und hält detaillierte Audit-Logs aller Filesharing-Vorgänge vor. Unternehmen können granulare Zugriffskontrollen umsetzen, Beratungsdienstleistungen überwachen, geografische Einschränkungen durchsetzen und eine lückenlose Dokumentation externer Partnerschaften sicherstellen – bei gleichbleibend hohen Sicherheitsstandards für sensible strategische Projekte.

Häufig gestellte Fragen

Die Data Cybersecurity Controls (DCC) der National Cybersecurity Authority sind verbindliche Vorgaben, die Unternehmen im öffentlichen Sektor, in der kritischen Infrastruktur und im privaten Bereich verpflichten, umfassende Datenschutzmaßnahmen umzusetzen. Die Controls decken drei Bereiche ab: Cybersecurity-Governance, Verteidigung und Sicherheit von Drittparteien. Sie verlangen u. a. Verschlüsselung, Zugriffskontrollen, regelmäßige Audits und eine sichere Datenverarbeitung über den gesamten Datenlebenszyklus hinweg.

Alle staatlichen Organisationen, privatwirtschaftliche Unternehmen, die Kritische Nationale Infrastrukturen (CNI) betreiben, sowie Firmen aus den Bereichen Bankwesen, Energie, Gesundheitswesen und anderen kritischen Branchen müssen die DCC einhalten. Die Vorgaben gelten für die physische und digitale Datenverarbeitung und machen die Compliance für alle Unternehmen verpflichtend, die sensible Informationen innerhalb der Gerichtsbarkeit Saudi-Arabiens verarbeiten.

Die Nichteinhaltung der DCC kann zu erheblichen finanziellen Strafen, rechtlichen Konsequenzen und schwerwiegenden Reputationsschäden führen. Unternehmen müssen mit erhöhter Kontrolle bei Cybersecurity-Vorfällen, potenziellen Haftungsrisiken, Vertrauensverlust bei Kunden und betrieblichen Einschränkungen rechnen, die ihre Geschäftstätigkeit in der digitalen Wirtschaft Saudi-Arabiens erheblich beeinträchtigen können.

Kiteworks bietet umfassende Compliance-Unterstützung durch granulare Zugriffskontrollen, doppelte Verschlüsselung, detaillierte Protokollierung von Aktivitäten und administrative Aufgaben-Trennung. Die Plattform ermöglicht sicheres Filesharing, endgültiges Löschen von Dateien, Intrusion Detection, vollständige Prüfprotokolle und automatisierte Sicherheitsprozesse, die die Einhaltung aller drei DCC-Bereiche nachweisen und sensible Daten schützen.

Kiteworks bietet eine einheitliche Plattform, die alle DCC-Bereiche mit integrierten Controls, Sicherheitsupdates per Klick, dynamischem Wasserzeichen, DLP-Integration und Unterstützung für Datensouveränität abdeckt. Die Lösung ermöglicht umfassendes Tracking, rollenbasierte Zugriffskontrolle, fortschrittlichen kryptografischen Schutz und detaillierte Audit-Funktionen. So wird die Compliance vereinfacht und der manuelle Aufwand für das Sicherheitsmanagement im Unternehmen reduziert.

EMPFOHLENE INFORMATIONSQUELLEN

2026 Daten-und Compliance Risiko: Datensouveränität in Europa

Kiteworks Europe AG erhält BSI Cloud Computing Compliance Criteria Catalogue Attestation für regulierte Branchen in Deutschland

Verwalten und Sichern Sie Wasabi-Datenübertragungen mit Managed File Transfer

Sichern Sie Ihre kritischen Daten mit dem Kiteworks Private Daten Network

CMMC 2.0 Compliance-Mapping für die Kommunikation sensibler Inhalte

IT, SECURITY, PRIVACY, AND COMPLIANCE LEADERS AT THOUSANDS OF THE WORLD’S LEADING ENTERPRISES AND GOVERNMENT AGENCIES TRUST KITEWORKS