La suite MFT

AVANTAGES:

- Automatisation conforme des workflows de bout en bout

- Connectivité complète

- Architecture évolutive et résiliente

Anatomie d’une faille dans le système MFT intrusion MFT

Dans ce webinaire, Charles Carmakal, CTO and Board Advisor chez Mandiant (Google Cloud) et Yaron Galant, Chief Product Officer chez Kiteworks, analyseront les trois grands vecteurs d’attaque des MFT. En examinant les attaques MFT menées par l’organisation cybercriminelle Clop au cours ces dernières années, ils ont identifié les trois erreurs généralement commises par les utilisateurs finaux lors des violations de données MFT.

Défis des Solutions de Transfert Sécurisé de Fichiers Héritées

Des Mesures de Sécurité Obsolètes Exposent les Plateformes MFT Héritées

Les organisations risquent l’exposition de données sensibles, des pénalités et des litiges chaque fois qu’elles utilisent une solution de transfert sécurisé de fichiers avec un chiffrement inadéquat, des contrôles d’accès faibles et une journalisation d’audit insuffisante. Alors que les entreprises transfèrent de plus en plus de données sensibles avec des tiers de confiance, il est impératif qu’une solution de transfert sécurisé de fichiers priorise la protection des données pour une sécurité maximale. Une prévention efficace des violations de données nécessite une solution MFT avec des méthodes de chiffrement robustes, des politiques de contrôle d’accès strictes et une surveillance continue des transferts de données pour atténuer les accès non autorisés.

Les Fonctions de Conformité Sont Insuffisantes dans les Outils MFT Traditionnels

Répondre aux exigences de conformité des réglementations sur la protection des données telles que le RGPD, HIPAA, PCI DSS, CCPA, et d’autres est un défi majeur pour les organisations utilisant des solutions de transfert sécurisé de fichiers. La conformité nécessite la mise en œuvre de politiques strictes de protection des données, des évaluations régulières de la sécurité et des capacités d’audit détaillées pour suivre et gérer efficacement les transferts de données. Une plateforme de transfert sécurisé de fichiers doit donc offrir des outils de journalisation et de reporting pour prouver la conformité aux normes réglementaires, obligeant les organisations à mettre régulièrement à jour leurs pratiques de sécurité et à s’assurer que leurs solutions de transfert sécurisé de fichiers peuvent s’adapter aux exigences de conformité en évolution.

Échelle Limitée dans les Produits de Transfert Sécurisé de Fichiers Hérités

À mesure que les organisations se développent, leurs besoins en transfert de données évoluent, nécessitant des solutions de transfert sécurisé de fichiers évolutives capables de gérer des charges accrues sans compromettre la sécurité ou les performances. Les défis de l’évolutivité incluent la gestion de volumes de transferts de données plus importants, y compris des tailles de fichiers importantes, la garantie de la sécurité des données transférées au milieu d’un trafic croissant, et le maintien des performances du système. Pour surmonter ces défis, les organisations devraient investir dans des solutions de transfert sécurisé de fichiers offrant une haute disponibilité, un équilibrage de charge et des fonctionnalités de sécurité robustes capables de s’adapter aux volumes de données et aux exigences de transfert changeants. Des tests de performance réguliers et une planification de la capacité sont cruciaux pour garantir que le système de transfert sécurisé de fichiers peut évoluer de manière sécurisée et efficace avec les besoins de l’organisation.

Les Solutions MFT Héritées Ont une Expérience Utilisateur Atroce

Les systèmes de transfert sécurisé de fichiers hérités souffrent souvent d’interfaces complexes et peu conviviales, ce qui peut réduire considérablement la productivité et augmenter la probabilité d’erreurs utilisateur. Ces systèmes nécessitent souvent une formation approfondie pour être utilisés, et leur manque de conception intuitive peut entraîner une mauvaise gestion des fichiers et des incidents de sécurité. Les interfaces peuvent ne pas être conformes aux normes modernes d’expérience utilisateur, provoquant confusion et frustration parmi les utilisateurs habitués à des applications plus modernes et simplifiées. Pour remédier à ces problèmes, les organisations devraient envisager de passer à des solutions de transfert sécurisé de fichiers avec des interfaces utilisateur plus claires et intuitives qui favorisent l’efficacité, réduisent le risque d’erreur et répondent aux attentes en matière d’expérience utilisateur de la main-d’œuvre actuelle.

Des Contrôles d’Accès Inadéquats Mettent en Péril les Solutions MFT Héritées

Les solutions de transfert sécurisé de fichiers héritées échouent souvent à fournir des contrôles d’accès robustes, manquant de fonctionnalités de sécurité complètes pour les utilisateurs et les administrateurs. Cette carence peut entraîner un accès non autorisé à des informations sensibles, augmentant le risque de violations de données. Les solutions modernes et sécurisées de transfert sécurisé de fichiers mettent en œuvre des contrôles administratifs granulaires qui empêchent l’accès des utilisateurs privilégiés au système d’exploitation sous-jacent, aux systèmes de fichiers et aux bases de données. Ces solutions empêchent l’installation et l’exécution de code non autorisé, créant de fortes barrières contre les menaces internes et les attaquants sophistiqués. Elles permettent des contrôles d’accès dynamiques, y compris l’authentification multifactorielle (MFA), les contrôles d’accès basés sur les rôles (RBAC), les contrôles d’accès basés sur les attributs (ABAC), et une supervision administrative de toutes les opérations de fichiers, garantissant que les données sensibles restent protégées tout au long de leur cycle de vie. Ces contrôles d’accès complets, combinés à des limitations strictes des privilèges administratifs, sont cruciaux pour les organisations visant à protéger leurs actifs numériques contre les menaces externes et internes tout en se conformant aux réglementations en matière de protection des données en évolution.

Manque de Visibilité dans les Plateformes de Transfert Sécurisé de Fichiers Héritées

Les plateformes de transfert sécurisé de fichiers héritées souffrent souvent d’un manque significatif de visibilité, manquant des capacités centralisées et avancées de suivi et de surveillance essentielles pour la gouvernance des données contemporaine. Sans les moyens d’auditer de manière exhaustive le mouvement et l’accès aux fichiers, les organisations peinent à maintenir une supervision, rendant presque impossible la détection rapide des anomalies ou des violations. Cette opacité entrave la conformité aux réglementations sur la protection des données qui exigent des procédures strictes de surveillance et de reporting.

Solution de Transfert Sécurisé de Fichiers Géré par Kiteworks

Rationalisez et Sécurisez les Opérations de Transfert de Fichiers à Grande Échelle

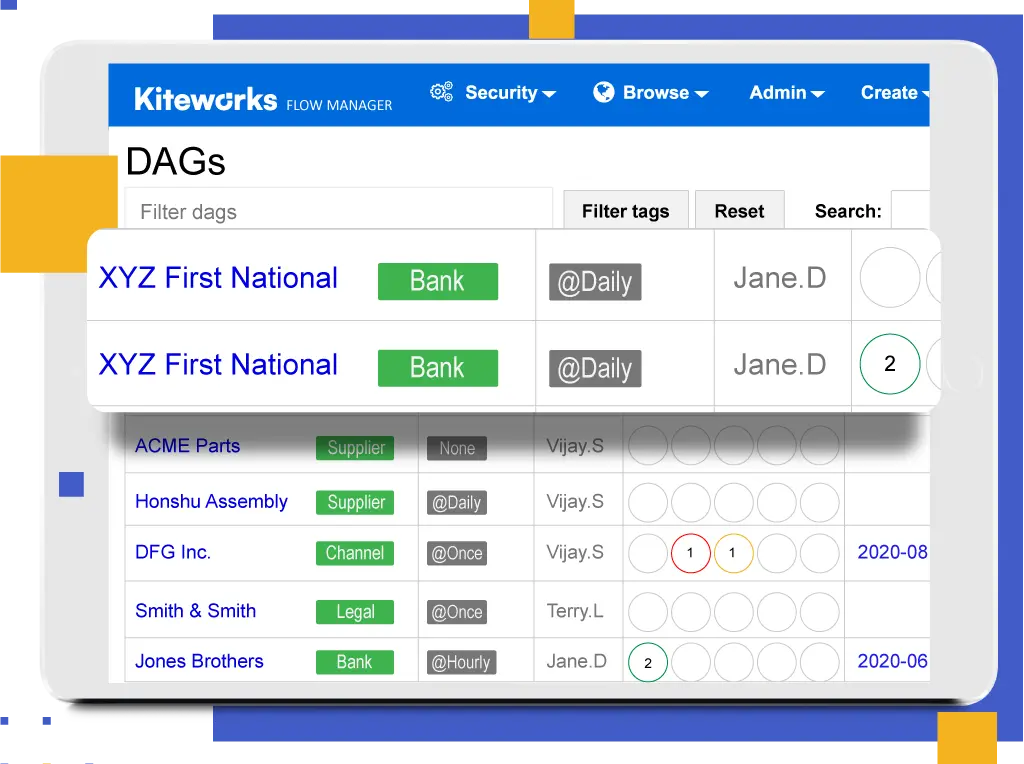

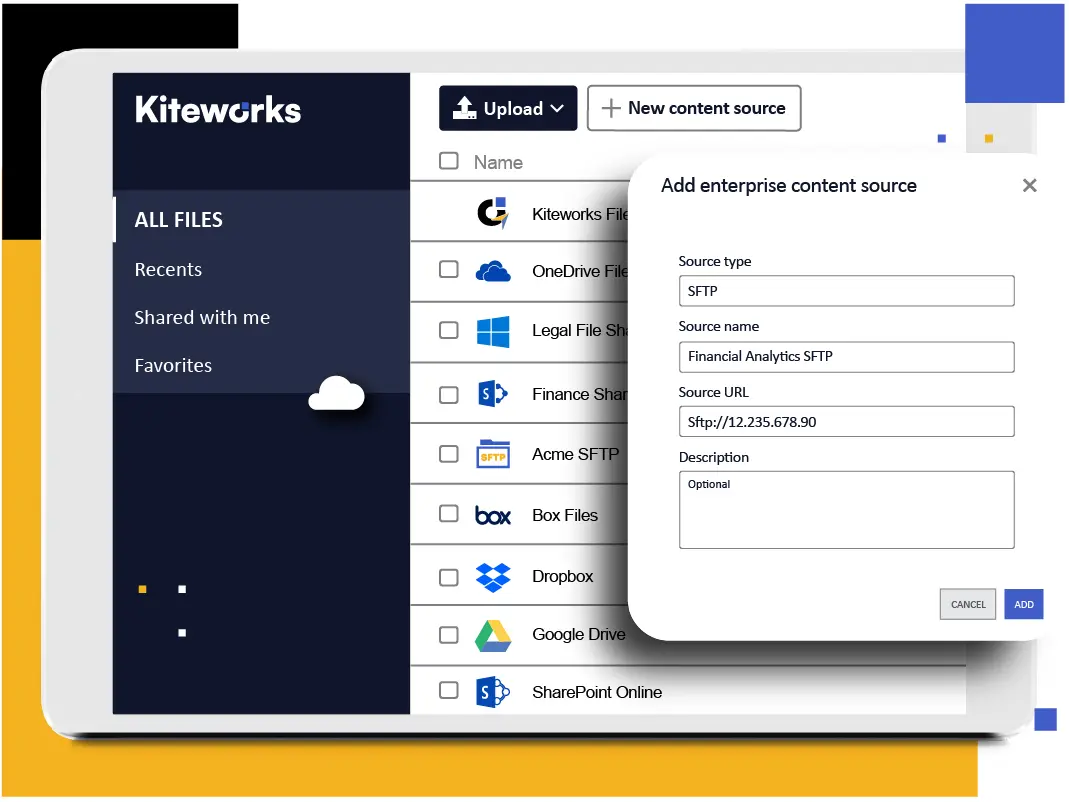

Avec le Transfert Sécurisé de Fichiers Géré par Kiteworks, les organisations maximisent la sécurité de bout en bout grâce à des transferts uniques de coffre à coffre. Elles peuvent accéder aux données où qu’elles soient stockées : dans des dossiers, des partages de fichiers, des dépôts et des stockages cloud. Déclenchez les transferts de fichiers par planification, sondage ou événements, ou démarrez-les manuellement. Intégrez de nouveaux partenaires commerciaux et créez des workflows MFT simplement et rapidement. Enfin, gérez, surveillez et récupérez les transferts de fichiers avec un tableau de bord graphique des opérations.

EN SAVOIR PLUS SUR LE SERVEUR DE TRANSFERT SÉCURISÉ DE FICHIERS GÉRÉ PAR KITEWORKS

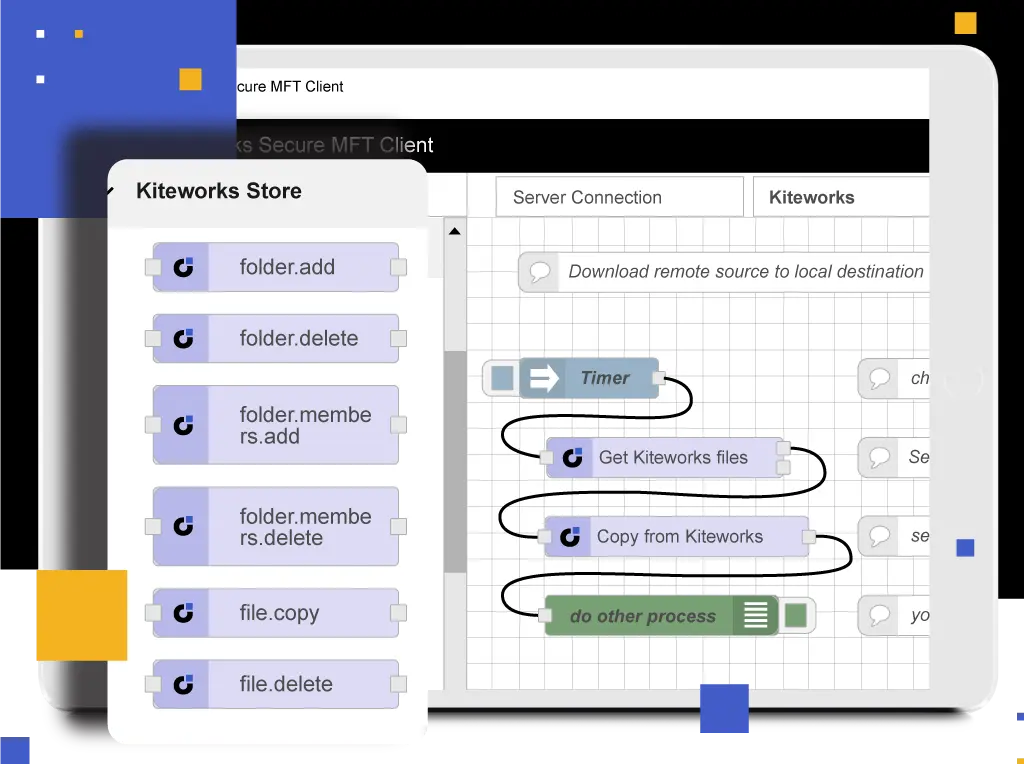

Automatiser des processus commerciaux sécurisés et flexibles

Le Transfert Sécurisé de Fichiers Géré par Kiteworks permet aux organisations de simplifier, sécuriser et rendre conformes les processus de transfert de fichiers au niveau départemental. Exploitez une bibliothèque de 2 000 connecteurs et fonctions de workflow. Distribuez-les dans toute l’organisation, mais gérez-les de manière centralisée. Créez des workflows visuels sans codage.

EN SAVOIR PLUS SUR LE CLIENT DE TRANSFERT SÉCURISÉ DE FICHIERS GÉRÉ PAR KITEWORKS

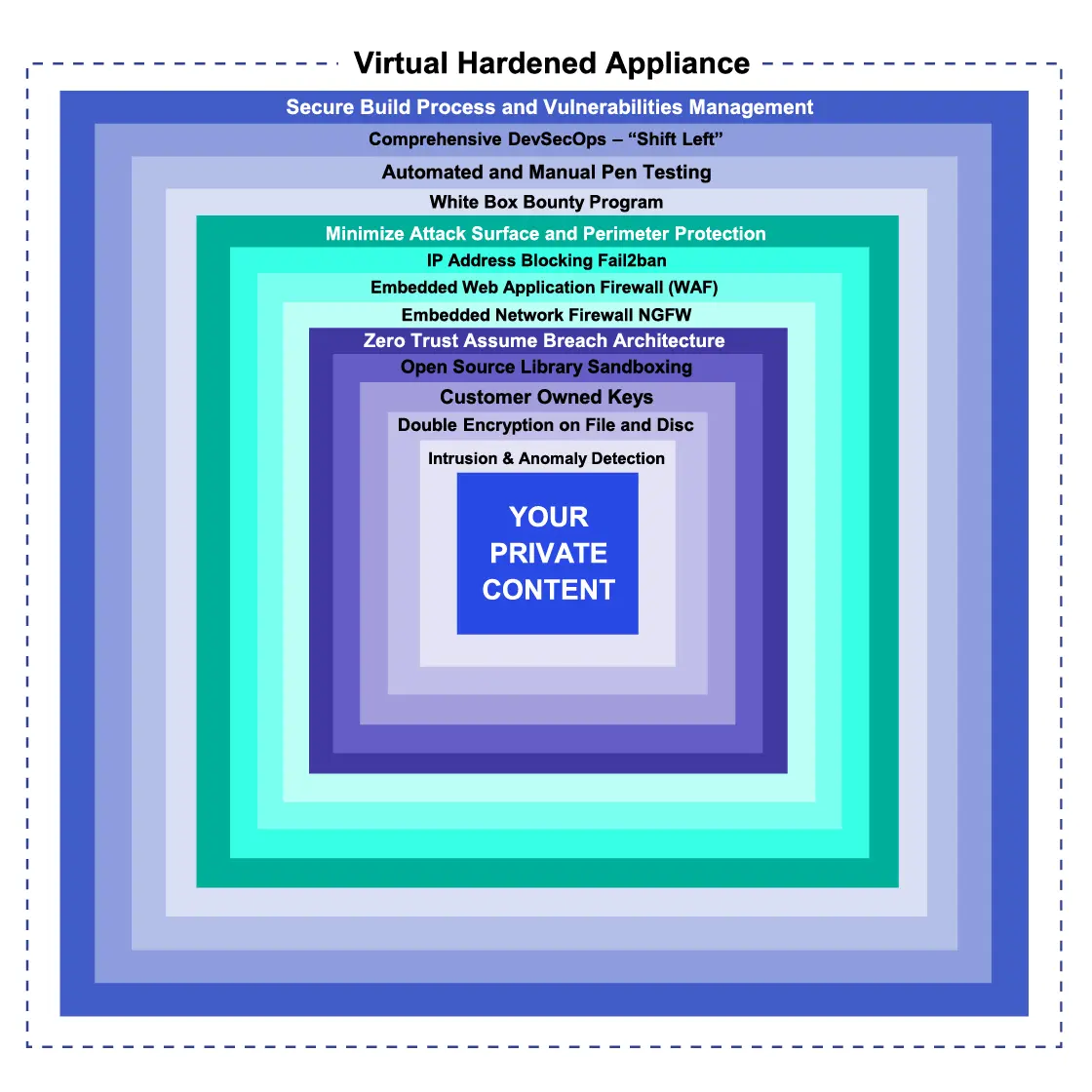

Protégez Vos données Contre les Menaces Persistantes Avancées Avec une Appliance Virtuelle Durcie

Allez au-delà de la protection du données sensibles avec des protocoles de chiffrement et de stockage. Avec le Transfert Sécurisé de Fichiers Géré par Kiteworks, les organisations minimisent leur surface d’attaque MFT en enfermant tous les composants système dans une appliance virtuelle durcie. Placez un pare-feu autour de chaque serveur, utilisez les paramètres les plus sécurisés par défaut, désactivez les ports inutiles, supprimez le code inutile et isolez le trafic entre les tiers. Les systèmes de détection d’intrusion détectent et alertent sur les modifications suspectes du système. La sécurité est renforcée par le cycle de développement sécurisé de Kiteworks, des tests de pénétration réguliers et un programme de récompenses mondial qui élimine les bugs avant qu’ils ne deviennent des vulnérabilités. Enfin, une simple pression sur un bouton met à jour tous les composants du système pour que les organisations ne manquent jamais un correctif.

Définissez des Contrôles de Politique Granulaires pour Prévenir les Fuites de Données et les Violations de Conformité

Le Transfert Sécurisé de Fichiers Géré par Kiteworks permet aux organisations de prévenir toute activité malveillante de la part d’initiés grâce à la mise en œuvre d’une séparation appropriée des tâches et de contrôles d’accès au niveau des workflows. Gérez les utilisateurs finaux MFT avec des autorisations basées sur les rôles appropriés et définissez des politiques d’accès aux données pour réguler où les données et les métadonnées sont stockées et prévenir toute exposition. Mettez en œuvre des pare-feux et d’autres politiques adaptées aux zones pour protéger davantage le transfert de données. Liez-vous à un système DLP pour bloquer et enregistrer tout transfert sensible, utilisez un système ATP pour mettre en quarantaine tout logiciel malveillant potentiel, et introduisez le CDR pour ne livrer que des données exemptes de logiciels malveillants. Enfin, respectez facilement les normes industrielles telles que NIST 800-53, PCI DSS, et ISO 27001, 27017, et 27018.

EN SAVOIR PLUS SUR LES CONTRÔLES DE POLITIQUE GRANULAIRES ET LES CAPACITÉS DE CONFORMITÉ RÉGLEMENTAIRE DE KITEWORKS

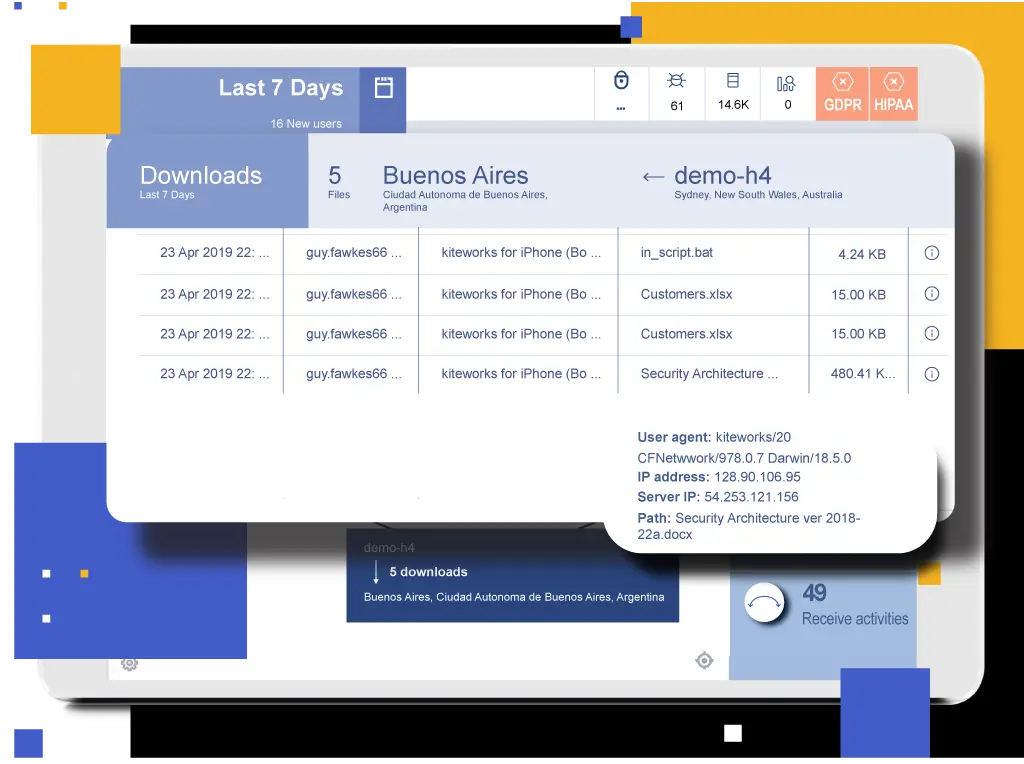

Visualisez Toutes les données Entrantes et Sortantes de l’Entreprise

Les analyses de sécurité de Kiteworks offrent aux organisations une visibilité complète sur ce qui se passe avec leurs données sensibles. Visualisez toutes les informations sensibles entrant et sortant de l’organisation dans un journal standardisé de toutes les transactions impliquant le Transfert Sécurisé de Fichiers Géré, la messagerie électronique sécurisée, le partage sécurisé de fichiers, les formulaires web sécurisés, et les interfaces de programmation d’applications (APIs). Comprenez qui transfère quoi à qui, quand, où et comment. Détectez les activités MFT suspectes et agissez sur les anomalies des données. Créez des tableaux de bord et des rapports personnalisés dans un outil SIEM, ou utilisez l’application Kiteworks Splunk. Enfin, passez les audits et respectez les réglementations industrielles.

Prévenez les Fuites et Violations Avec AV, DLP, CDR, et ATP

Les organisations peuvent réduire considérablement le risque de fuite de données, de cyberattaque ou de violation de conformité en passant chaque fichier au crible d’outils de sécurité conçus pour détecter et mettre en quarantaine le code malveillant. Le réseau de données privé de Kiteworks s’intègre à l’infrastructure de sécurité d’une organisation pour garder les informations confidentielles privées. Scannez les données sortantes via votre déploiement DLP compatible ICAP et appliquez des règles pour enregistrer et bloquer les transferts. Scannez les fichiers entrants pour détecter les virus avec l’antivirus intégré de Kiteworks. Détectez et mettez en quarantaine les menaces inconnues dans les données entrantes avec un produit ATP tel que Check Point SandBlast ou FireEye Malware Analysis (AX) et Detection on Demand. Enfin, éliminez les logiciels malveillants dans les données entrantes en utilisant des produits CDR comme Forcepoint ZT CDR.

Exploitez Tous les Canaux de Communication de Kiteworks

Il est beaucoup plus facile de voir, contrôler et protéger les données sensibles que les organisations envoient et reçoivent lorsqu’elles consolident leurs communications avec des tiers. Avec Kiteworks, les organisations accèdent en toute sécurité aux données d’entreprise dans les partages de fichiers, les partages personnels, SharePoint, d’autres systèmes de gestion des données d’entreprise sur site, et les partages cloud tels que Microsoft OneDrive, Google Drive et Box. Définissez et appliquez des privilèges de partage de fichiers basés sur les rôles des utilisateurs. Toute l’activité des fichiers est suivie et enregistrée dans une piste d’audit complète.

EN SAVOIR PLUS SUR COMMENT KITEWORKS UNIFIE LES CANAUX DE COMMUNICATION AVEC LES TIERS

FAQ sur le Transfert Sécurisé de Fichiers (MFT)

Le transfert sécurisé de fichiers (MFT) est une solution logicielle qui aide les organisations à échanger de grands volumes d’informations de manière sécurisée. Il permet un processus de transfert de données de bout en bout qui prend en charge le transfert sécurisé de données entre différents systèmes et réseaux. Le MFT offre de multiples fonctionnalités telles que le chiffrement, l’automatisation et l’audit pour garantir un transfert de données sécurisé. Il fournit également des fonctionnalités pour surveiller, suivre et contrôler la transmission de données sensibles.

Le transfert sécurisé de fichiers géré (MFT) fait référence au processus de transfert de fichiers de manière sécurisée et efficace entre systèmes, utilisateurs ou organisations, de manière gérée et contrôlée. Le MFT sécurisé est spécifiquement conçu avec pour objectif principal de protéger les données sensibles contre les accès non autorisés, les violations de données et les infractions de conformité. Il garantit l’intégrité des données, la confidentialité et la conformité avec diverses réglementations et normes de protection des données telles que PCI DSS, RGPD, HIPAA et ISO 27001.

Le transfert sécurisé de fichiers (MFT) offre aux entreprises plusieurs avantages par rapport à d’autres formes de transfert de fichiers. Ces avantages incluent : une sécurité accrue telle que le chiffrement et l’authentification ; une automatisation qui économise du temps et de l’argent en rationalisant les processus ; une gestion centralisée pour maintenir la visibilité et le contrôle sur les transferts de fichiers à partir d’une plateforme centralisée ; un audit complet qui fournit une piste d’audit de toutes les activités des utilisateurs ; une évolutivité améliorée permettant aux organisations d’augmenter facilement leur capacité et leur débit de transfert de fichiers, leur permettant de gérer des volumes plus importants de transferts de fichiers et de données.

Les solutions logicielles de transfert sécurisé de fichiers (MFT) utilisent une variété de mesures de sécurité pour protéger les données, y compris des protocoles sécurisés, le chiffrement et l’authentification. De plus, le contrôle d’accès est souvent utilisé pour s’assurer que seuls les utilisateurs autorisés peuvent accéder aux données. Selon la plateforme, des fonctionnalités supplémentaires telles que le suivi d’audit, la surveillance et les alertes, et les workflows automatisés peuvent également être disponibles.

Oui, de nombreuses solutions de transfert sécurisé de fichiers (MFT) sont conçues pour être compatibles avec les systèmes et infrastructures existants. Selon la solution et vos exigences spécifiques, le transfert sécurisé de fichiers peut être utilisé pour transférer des données de manière sécurisée entre systèmes, ou pour s’intégrer avec des workflows et processus existants.