Réduire les risques liés aux tiers de partage

Contrôle et visibilité | Accès sécurisé aux données

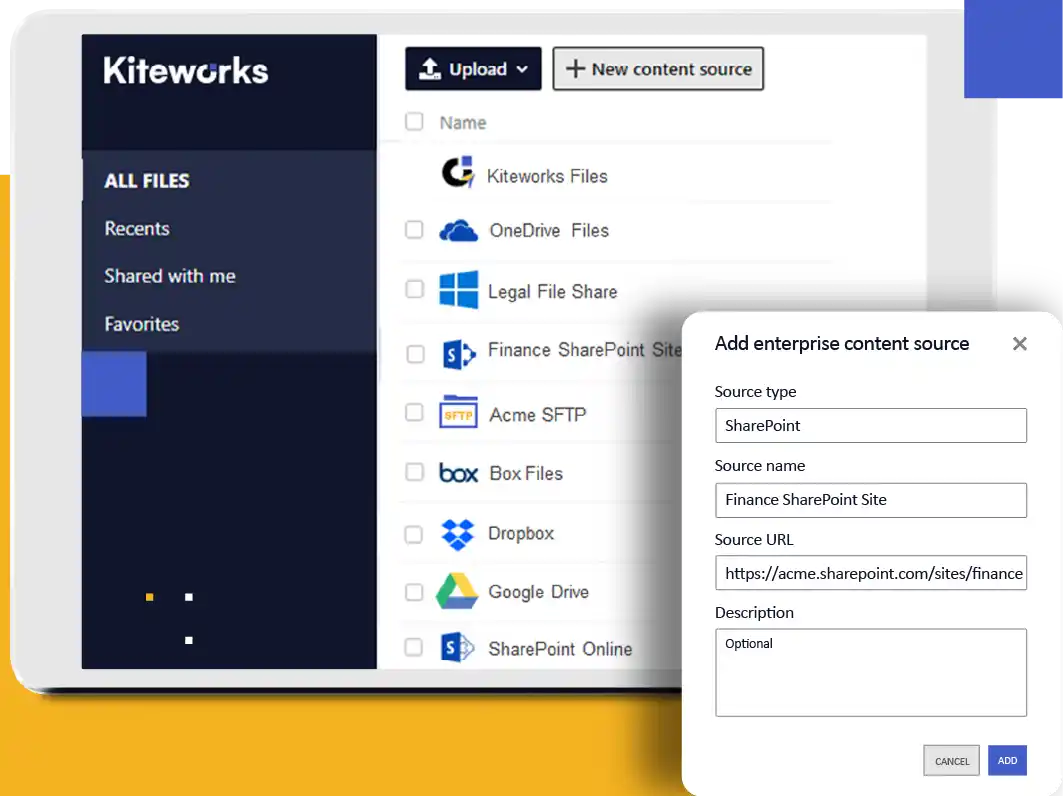

- Partagez les données stockées dans des partages de fichiers, des systèmes ECM et des services de stockage cloud publics avec des tiers via un canal sécurisé et conforme

- Gérez le partage des données de stockage cloud avec des tiers avec une visibilité et un contrôle complets

- Sachez qui détient les données sensibles de l’entreprise

- Conservez les données ECM héritées en toute sécurité derrière le pare-feu du réseau et évitez la migration des données

- Appliquez des politiques de partage basées sur les rôles tout en respectant les autorisations, le verrouillage et le versionnement des sources

Partagez votre fichier, pas votre OneDrive

OneDrive pour les entreprises | Accès sécurisé aux données

- Vous pouvez désormais sécuriser le partage externe risqué de OneDrive

- Partagez des fichiers sensibles OneDrive avec des tiers via des dossiers Kiteworks sécurisés et contrôlés, par e-mail et d’autres canaux

- Gérez les utilisateurs externes sans les obliger à utiliser des comptes Microsoft Office 365

- Exercez un contrôle administratif complet sur les privilèges de partage des employés

- Un historique d’audit complet est intégré dans un syslog centralisé et normalisé

Sécuriser et unifier l’accès aux données de l’entreprise

ECM | Accès sécurisé aux données

- Accès en libre-service aux données de l’entreprise sous le contrôle des politiques IT

- Aucun besoin de migration ou de VPN difficile à gérer

- Les utilisateurs naviguent dans les dossiers comme dans l’interface utilisateur ECM

- Les utilisateurs recherchent des données dans SharePoint et les partages de fichiers

Sources ECM (gestion de contenu d’entreprise) prises en charge

- MS SharePoint

- Partages de fichiers MS Windows et partages personnels

- SFTP

- Créez des intégrations personnalisées avec TRANSFERT DE FICHIERS GÉRÉ (MFT) ou API

Contrôler le partage de fichiers dans le cloud grand public

Gouverner le Shadow IT | Accès sécurisé aux données

- Offrez aux employés une alternative conforme à Dropbox

- Accédez au stockage cloud public via un canal sécurisé et contrôlé

- Appliquez la conformité et auditez les téléchargements

Couvre les sources de stockage cloud les plus populaires

- Microsoft OneDrive pour les entreprises

- Microsoft SharePoint Online

- Box

- Dropbox

- Google Drive

Questions fréquemment posées

L’accès sécurisé aux données fait référence au processus de récupération et de consultation sécurisées des données ou des documents à partir de divers systèmes de stockage ou applications, tels que Salesforce, NetSuite, Oracle, etc. Cela implique la mise en œuvre de mesures de sécurité pour garantir que seules les personnes ou systèmes autorisés peuvent accéder à des données spécifiques. Ces mesures peuvent inclure l’authentification des utilisateurs, les contrôles d’accès, le chiffrement, les journaux d’audit et d’autres protocoles de sécurité. L’accès sécurisé aux données consiste à disposer d’un chemin sécurisé et restreint pour récupérer et accéder aux fichiers. Cela garantit l’intégrité, la confidentialité et la disponibilité des données, tout en minimisant le risque d’accès non autorisé ou de violation de données. Ce concept est essentiel dans l’environnement commercial actuel où les informations sensibles sont souvent stockées sur différentes plateformes et systèmes, et il constitue une part importante de la stratégie globale de sécurité des données d’une organisation.

L’accès sécurisé aux données est un élément essentiel pour garantir la confidentialité des données. Des fonctionnalités telles que le contrôle d’accès, la protection des données, les journaux d’audit, l’application des politiques et d’autres aident les entreprises à définir, appliquer, suivre et signaler où sont stockées les données personnelles identifiables et les informations de santé protégées, les données financières, la propriété intellectuelle et autres données sensibles, ainsi que qui y a accès et ce qu’ils en font (téléchargement, modification, partage, impression, etc.). Ce niveau de visibilité détaillé permet aux entreprises de démontrer aux auditeurs et aux régulateurs qu’elles maîtrisent parfaitement leurs données sensibles et qu’elles disposent de protections pour empêcher tout accès non autorisé.

L’accès sécurisé aux données aide les entreprises à protéger leurs informations sensibles contre les accès non autorisés de plusieurs manières. Par exemple, il peut exiger que les employés et partenaires de confiance authentifient leur identité avant d’accéder à certaines informations sensibles. Les entreprises peuvent également utiliser l’authentification multifacteur avant l’accès. Une fois l’identité confirmée, des contrôles d’accès garantissent que les utilisateurs n’accèdent qu’aux fichiers nécessaires. Les systèmes surveillent et enregistrent également qui accède à quelles données et à quel moment afin de détecter toute activité suspecte. Ces fonctionnalités réduisent considérablement le risque d’accès non autorisé.

Vous pouvez partager en toute sécurité des données stockées dans des référentiels d’entreprise comme SharePoint, OneDrive, Box et autres avec des tiers en utilisant une plateforme offrant des canaux sécurisés et conformes. Assurez-vous que la plateforme permet d’appliquer des politiques de partage basées sur les rôles, de conserver les autorisations sources et d’offrir une visibilité et un contrôle sur l’accès aux données sensibles. Elle doit également inclure des fonctionnalités de sécurité telles que les contrôles d’accès, l’authentification multifacteur, le chiffrement des données en transit et au repos, les intégrations de prévention des pertes de données (DLP), etc.

Les entreprises peuvent protéger leurs informations sensibles contre les accès non autorisés de plusieurs façons : authentification forte des utilisateurs, contrôles d’accès basés sur les rôles, chiffrement des données, réseaux sécurisés avec pare-feu et VPN, logiciels anti-malware, outils de prévention des pertes de données (DLP) et systèmes de gestion de contenu sécurisés permettant de contrôler l’accès aux documents, de suivre les modifications et de savoir qui les a consultés.