Plan de contrôle DPE

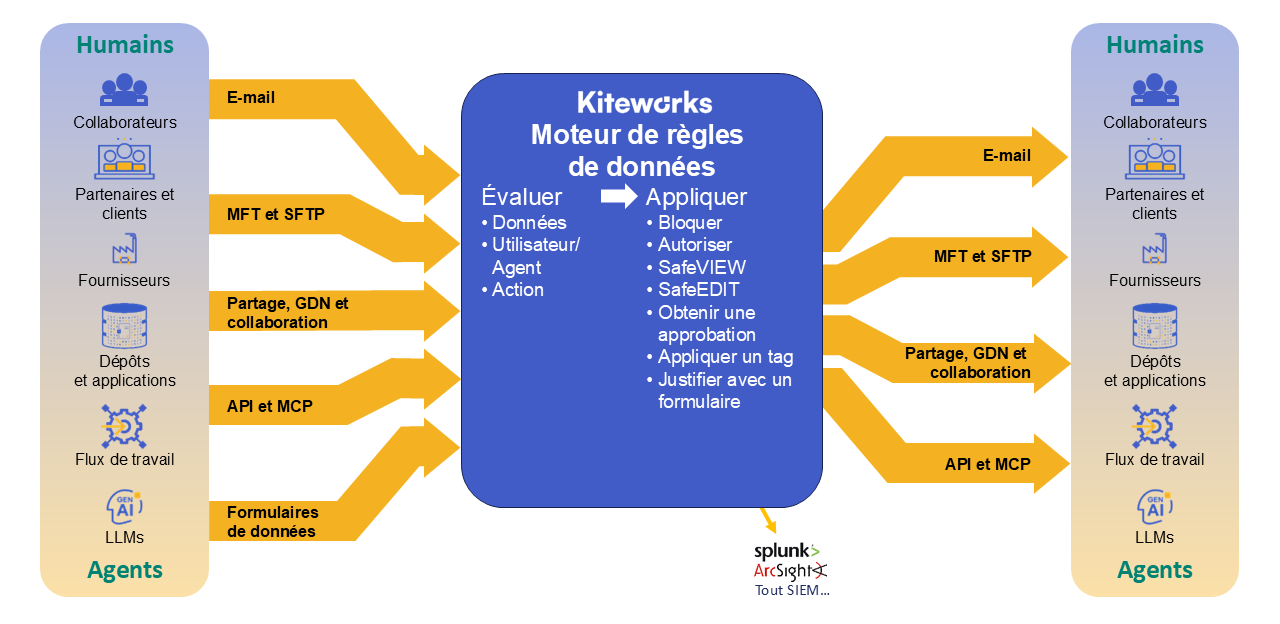

Le Data Policy Engine constitue la couche d’application de la plateforme d’échange sécurisé de données Kiteworks. Il garantit que chaque donnée sensible circulant dans, hors ou à travers votre organisation — qu’elle soit consultée par un collaborateur ou un agent IA — respecte automatiquement et systématiquement les règles ABAC et RBAC que vous définissez, sur tous les canaux.

Mettre fin aux silos de politiques qui créent des failles de conformité et des échecs d’audit

Les données sensibles circulent via la messagerie électronique, le partage sécurisé de fichiers, le transfert sécurisé de fichiers, les API et les formulaires de données — et la plupart des organisations ne disposent d’aucun moyen unifié pour les gouverner. Les règles sont cloisonnées : un outil pour l’e-mail, un autre pour le transfert de fichiers, un autre pour la collaboration, sans coordination entre eux. Résultat : une application incohérente, des failles de conformité et des audits cauchemardesques qui obligent les équipes de sécurité et de conformité à réagir plutôt qu’à gouverner.

Unifiez la gouvernance des données sensibles sur tous les canaux avec un seul Control Plane

Toute entreprise moderne gère une couche applicative, une couche réseau et une couche d’infrastructure — chacune avec un control plane qui régit les comportements à grande échelle. Mais les données sensibles n’avaient historiquement pas leur propre control plane. La plateforme Kiteworks change la donne. Elle devient le control plane de la couche de données sensibles de votre organisation : une plateforme unique par laquelle transitent tous les échanges de données sensibles, régis par des règles cohérentes, protégés par une sécurité de niveau entreprise et consignés dans un journal d’audit unifié. Au cœur de ce control plane se trouve le Data Policy Engine.

Appliquez la gouvernance des données automatiquement sur tous les canaux avec le Data Policy Engine

Le Data Policy Engine de Kiteworks s’appuie sur les principes du NIST Cybersecurity Framework pour évaluer chaque échange de données sensibles selon trois facteurs simultanés : les données concernées, l’agent (personne ou système) qui agit, et l’action réalisée. Cette triangulation, appelée contrôle d’accès basé sur les attributs (ABAC), permet de prendre des décisions de sécurité dynamiques et en temps réel, aussi bien pour les collaborateurs que pour les agents IA, appliquées automatiquement depuis un point de contrôle unique. Le jeu de règles s’aligne directement sur des référentiels comme CMMC 2.0, HIPAA, RGPD, FedRAMP et ITAR, sans nécessiter d’intervention manuelle. Toutes les actions sont consignées dans un journal d’audit immuable qui alimente le reporting de conformité et les intégrations SIEM.

Accélérez le déploiement des politiques avec des modèles préconfigurés et une logique de règles IF-THEN

Définissez les règles d’accès basées sur les attributs (ABAC) sous forme de règles IF-THEN intuitives, selon les données, l’utilisateur/agent et l’action :

- SI les données comportent des chemins de dossier spécifiques ou des classifications (libellés de sensibilité MIP ou tags Kiteworks).

- SI l’utilisateur/agent dispose d’un domaine, d’une identité, d’un profil ou d’une géolocalisation en temps réel spécifique.

ALORS appliquez la directive selon l’action de l’utilisateur/agent :

- Pour une action d’accès aux données : Choisissez de bloquer l’accès, d’autoriser l’accès en lecture seule (SafeVIEW), l’édition sans possession (SafeEDIT), d’exiger la soumission d’un formulaire de justification avant l’accès, ou d’accorder un accès complet.

- Pour une action d’envoi ou de partage de données : Choisissez de bloquer, d’exiger l’approbation d’un responsable désigné avant l’envoi/le partage, ou d’autoriser l’envoi/le partage.

- Pour une action de dépôt ou de pièce jointe : Choisissez de bloquer, d’appliquer un tag Kiteworks spécifique, d’exiger la soumission d’un formulaire de justification avant l’action, ou simplement d’autoriser l’action.

Réagissez à chaque mouvement de données instantanément grâce à l’application des règles en temps réel

-

Étape 1 — Évaluer : Dès qu’une donnée circule sur un canal Kiteworks, le DPE l’évalue en temps réel selon vos règles — il lit les attributs, identifie l’acteur (collaborateur ou agent IA) et détermine l’action demandée.

-

Étape 2 — Appliquer : La directive correspondante s’exécute automatiquement. Aucune intervention humaine. Application uniforme sur tous les canaux et pour tous les types d’acteurs.

Gouvernez chaque utilisateur et chaque ressource avec des contrôles d’accès granulaires basés sur les rôles (RBAC)

Les rôles à privilèges minimaux de Kiteworks définissent ce que chaque catégorie d’utilisateur peut faire : types de fichiers qu’il peut déposer, possibilité d’envoyer des e-mails et options de transfert ou d’expiration, clients et plugins autorisés, capacité à créer des dossiers ou à inviter d’autres utilisateurs. Les tâches administratives sont réparties sur des rôles distincts pour une gestion conforme des privilèges. Au niveau du dossier, les rôles d’accès vont de la simple lecture à la gestion complète — les propriétaires pouvant déléguer l’administration quotidienne à des gestionnaires. Les contrôles temporels permettent aux administrateurs de fixer des dates d’expiration pour les comptes, dossiers, fichiers et liens partagés, révoquant automatiquement l’accès quand il n’est plus nécessaire.

Appliquez la conformité automatiquement et prouvez-le avec un journal d’audit unifié

Le Data Policy Engine rend la conformité opérationnelle, et pas seulement documentaire. Plutôt que de prouver le respect des règles a posteriori, Kiteworks l’applique en temps réel lors de chaque mouvement de données. Les contrôles de politiques sont directement alignés sur les exigences réglementaires, l’automatisation élimine les erreurs humaines et les dérives, et le journal d’audit unifié simplifie la collecte des preuves pour les évaluations et audits.

Exemples de référentiels réglementaires pris en charge :

- CMMC 2.0

- HIPAA / HITECH

- RGPD / NIS 2

- FedRAMP Moderate Authorized et FedRAMP High In Process

- ITAR / EAR

- SOC 2 Type II

- ISO 27001, 27017, 27018

Bien plus que l’application des politiques : une plateforme complète d’échange sécurisé de données

- La seule plateforme qui regroupe la messagerie électronique, le partage sécurisé de fichiers, MFT, SFTP, les API et les formulaires de données sous un même cadre de règles et un journal d’audit unifié — pour les collaborateurs comme pour les agents IA.

- FedRAMP Moderate Authorized et FedRAMP High In Process — parmi les plateformes les plus rigoureusement validées en matière de sécurité pour les organisations aux exigences de conformité les plus strictes.

- Déploiements durcis à locataire unique offrant aux organisations ayant des exigences strictes d’isolation des données un contrôle total sur leur environnement, sans infrastructure partagée.

- Le tableau de bord RSSI offre une visibilité en temps réel sur toute l’activité liée aux données sensibles sur chaque canal — qui a envoyé quoi, à qui, quand et où — avec reporting détaillé et intégration directe SIEM.

Foire aux questions

Les silos de politiques désignent une approche fragmentée où chaque outil (messagerie électronique, transfert de fichiers, collaboration) possède ses propres règles, sans coordination entre eux. Cela entraîne une application incohérente, des failles de conformité et des échecs d’audit, obligeant les équipes sécurité et conformité à réagir dans l’urgence au lieu d’assurer une gouvernance efficace.

La plateforme Kiteworks agit comme un plan de contrôle pour les données sensibles, en centralisant tous les échanges sur une seule plateforme. Elle applique des règles cohérentes, garantit un niveau de sécurité entreprise et conserve un journal d’audit unifié, assurant ainsi la gouvernance sur tous les canaux.

Le Data Policy Engine (DPE) constitue le cœur de la plateforme Kiteworks. Il évalue en temps réel les mouvements de données selon les règles définies et applique automatiquement les directives. Il associe les contrôles aux exigences réglementaires, élimine les erreurs humaines et simplifie la collecte de preuves grâce à un journal d’audit unifié pour les évaluations de conformité.

Au-delà de l’application des politiques, Kiteworks propose une plateforme complète d’échange sécurisé de données, regroupant la messagerie électronique, le partage de fichiers, MFT, SFTP, les API et les formulaires de données dans un cadre unique. Elle offre l’autorisation FedRAMP, des déploiements durcis à locataire unique et un tableau de bord RSSI pour une visibilité et un reporting en temps réel sur les activités liées aux données sensibles.