Kiteworks pour les agences fédérales : Fonctionnalités clés

Cybersécurité pour l’échange de données fédérales

Les agences gouvernementales centrales et fédérales s’appuient sur des fonctions numériques pour envoyer, partager, transférer et stocker des données confidentielles. Ces canaux restent exposés aux menaces étatiques et aux risques internes. Kiteworks unifie l’échange de données sensibles grâce au Zero Trust défini par les données. Les équipes gestion des risques et conformité définissent les règles d’accès, les destinataires autorisés et les actions permises (SafeVIEW, SafeEDIT). Les contrôles et la télémétrie sont conformes au NIST CSF et interopèrent avec les partenaires de la coalition MPE via des objets balisés TDF pour des protections portables.

Autorisation fédérale et conformité en matière de sécurité

FedRAMP High et Moderate : Double autorisation

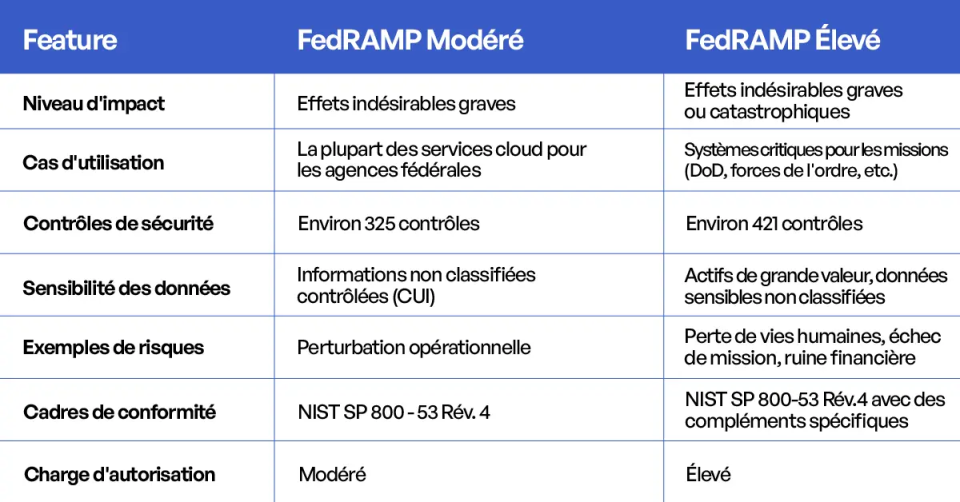

Kiteworks est autorisé au niveau FedRAMP High (421 contrôles NIST 800-53 Rev. 5) et FedRAMP Moderate (325 contrôles), validé par des auditeurs tiers certifiés depuis 2017. FedRAMP High prend en charge les systèmes critiques avec une surveillance quasi temps réel et une validation des risques liés à la supply chain. FedRAMP Moderate protège les CUI avec des contrôles hérités qui accélèrent l’ATO selon le NIST RMF. Les deux autorisations prennent en charge les flux de données CJADC2 et la diffusion en coalition MPE, garantissant une collaboration encadrée avec les partenaires de mission.

FedRAMP High vs. Moderate pour les agences fédérales et les environnements partenaires de mission

FIPS 140-3 & CMMC : Conformité cryptographique et défense

Kiteworks utilise des modules cryptographiques validés FIPS 140-3 Niveau 1 avec un chiffrement en couches (AES-256 au niveau des fichiers et au niveau du disque). Toutes les données en transit utilisent TLS 1.3. Les clés de chiffrement détenues par le client garantissent qu’aucun employé de Kiteworks n’y a accès. Les sous-traitants de la défense bénéficient d’une couverture 90 % CMMC 2.0 Niveau 2 sur le contrôle d’accès, l’audit et la traçabilité, la gestion de la configuration, la réponse aux incidents, la protection des supports et l’intégrité des systèmes. En cas de non-conformité, des sanctions et une disqualification sont à prévoir. Validation par le NIST CMVP et compatibilité avec les politiques d’échange de données des partenaires MPE.

Architecture Zero Trust & Conformité

Le Zero Trust est désormais indispensable pour l’échange de données au sein du secteur public. La stratégie fédérale Zero Trust de l’OMB (M-22-09) et le Décret exécutif 14028 imposent aux agences de mettre en place le Zero Trust d’ici 2025—y compris l’interopérabilité entre les partenaires Mission Partner Environment (MPE) et les data fabrics CJADC2.

Zero Trust défini par les données : Politiques de sécurité persistantes

Kiteworks applique le Zero Trust au niveau des données, garantissant que les protections accompagnent le contenu à l’intérieur comme à l’extérieur du réseau. Les clés de chiffrement détenues par le client, le double chiffrement (au niveau du fichier et du disque), des contrôles granulaires ABAC/ICAM et une vérification continue limitent les accès et les actions (SafeVIEW/SafeEDIT) selon l’utilisateur et le contexte. Des journaux immuables assurent l’audit et la traçabilité. Les contrôles sont alignés sur le décret 14028, OMB M-22-09 et le modèle de maturité Zero Trust de la CISA, permettant le partage de données centré sur les données, conforme CJADC2, au sein du MPE sans perte de visibilité ni de gouvernance.

Décret 14028 : Sécurité des logiciels et de la supply chain

Le décret 14028 renforce la sécurisation de la supply chain logicielle, la surveillance continue et la journalisation des événements. Kiteworks propose une gouvernance centralisée et des pistes d’audit immuables sur la messagerie électronique, le partage de fichiers, MFT, SFTP, les formulaires web et les API. L’intégration avec SIEM/SOAR simplifie la réponse aux incidents ; les validations par rôle et l’automatisation des règles réduisent les risques lors des échanges avec les fournisseurs et partenaires. Les contrôles hérités accélèrent l’ATO selon le NIST RMF tout en préservant la capacité de diffusion au sein de la coalition pour les partenaires MPE et les workflows de mission conjoints.

Trusted Data Format (TDF) : Protections portables et sûres pour l’IA

Les agences qui adoptent l’IA doivent empêcher que du contenu sensible soit ingéré ou exploité par les modèles. Le Trusted Data Format (TDF) encapsule les fichiers en artefacts protégés par objet et en lecture seule, bloquant l’entraînement de l’IA et l’exfiltration tout en autorisant la revue humaine par les personnes autorisées. Associé à l’autorisation FedRAMP High/Moderate et aux clés détenues par le client, Kiteworks impose des protections portables entre partenaires MPE et soutient les objectifs de partage de données CJADC2, tout en maintenant un contrôle strict sur les CUI et autres données sensibles sans ralentir le rythme opérationnel.

Collaboration Sécurisée

L’appliance Kiteworks durcie superpose des contrôles de sécurité (pare-feu, WAF, IDS/IPS) et un double chiffrement pour limiter la surface d’attaque et l’impact des menaces. La gouvernance unifiée avec contrôle des accès utilisateurs, journalisation immuable et reporting en temps réel facilite les audits et les enquêtes. SafeVIEW permet une visualisation sans possession et SafeEDIT un contrôle de l’édition pour empêcher toute diffusion non autorisée. Les administrateurs surveillent en continu l’activité des utilisateurs. Les agences gardent la maîtrise des informations sensibles sur les canaux fichiers et e-mails et interopèrent avec les partenaires MPE selon les principes de partage de données CJADC2.

Cas d’usage fédéraux

Correspondance diplomatique & Informations classifiées

Les échanges entre ambassades, agences et coalitions incluent souvent des documents classifiés et des CUI. Kiteworks applique le zero trust défini par les données avec des clés détenues par le client, un double chiffrement (au niveau fichier et disque) et des politiques granulaires ABAC/ICAM. SafeVIEW permet un accès en lecture seule sans possession ; SafeEDIT contrôle les modifications avec une traçabilité complète. L’authentification PKI et PIV/CAC, la DLP et les journaux immuables facilitent les enquêtes et la gestion des archives. L’autorisation FedRAMP High/Moderate accélère l’obtention des ATO. Les workflows interopèrent avec les partenaires de mission dans le MPE tout en respectant les principes de partage de données CJADC2.

Élaboration de politiques & Répartition budgétaire

Les agences collaborent sur des notes de politique, des projets de réglementation et des répartitions budgétaires couvrant plusieurs bureaux et départements. Kiteworks centralise la messagerie électronique, le partage de fichiers, MFT, SFTP et les formulaires web sous une gouvernance unique avec gestion des versions, validations et traçabilité. Les contrôles basés sur les rôles, la rétention et les journaux immuables permettent de répondre aux exigences FISMA, NIST SP 800-171, OMB A-130 et aux politiques d’archivage des agences. L’intégration avec l’eDiscovery et le SIEM renforce la supervision. Les contrôles alignés MPE préservent la diffusabilité tandis que les objets tagués TDF appliquent des protections par document dans les groupes de travail conjoints.

Renseignement sur les menaces & Demandes de subventions

Les agences fédérales partagent des renseignements sur les menaces via STIX/TAXII et traitent des demandes de subventions contenant des informations personnelles identifiables (PII) et des données de recherche. Le chiffrement validé FIPS 140-3 protège les données en transit et au repos ; la DLP empêche toute divulgation non autorisée. Les formulaires web sécurisés collectent les soumissions ; l’accélération des transferts prend en charge des ensembles de données jusqu’à 16 To. L’automatisation des workflows oriente les demandes avec traçabilité ; les contrôles d’accès protègent les sources. S’intègre aux plateformes SIEM et de threat-intel. Conforme aux exigences de partage d’informations de la CISA, à la Privacy Act et à la Federal Grant and Cooperative Agreement Act, avec des profils FMN/MPE pour l’échange avec les partenaires.

Protection des CUI & Échanges inter-agences

Kiteworks protège les CUI dans les projets inter-agences en regroupant la messagerie électronique, le partage de fichiers, le MFT, le SFTP, les formulaires web et les API sur une seule plateforme zero trust. Les politiques pilotées par tags (ABAC/ICAM), les clés détenues par le client et le double chiffrement limitent les accès et les actions, tandis que les journaux immuables simplifient les audits. Les objets tagués TDF garantissent des protections portables par objet pour les partenaires de coalition ; la gouvernance compatible MPE préserve la diffusabilité. L’autorisation FedRAMP High/Moderate et les contrôles hérités accélèrent l’ATO et réduisent les efforts de conformité sous le NIST RMF.

Pourquoi les agences fédérales choisissent Kiteworks

Foire aux questions

Oui. Kiteworks bénéficie des autorisations FedRAMP High et Moderate et de la validation FIPS 140-3, et applique les contrôles NIST SP 800-171 pour les CUI. Les agences conservent leurs clés de chiffrement détenues par le client, et la gouvernance s’aligne sur MPE/CJADC2 pour garantir la souveraineté, le contrôle des accès et la traçabilité des données.

Déployez sur site, dans AWS GovCloud ou Azure Government, air-gapped ou en mode hybride. Les contrôles FedRAMP hérités et les règles unifiées accélèrent l’obtention de l’ATO selon le NIST RMF. Le même ensemble de contrôles s’applique à tous les environnements pour garantir la cohérence et réduire l’effort d’évaluation.

Kiteworks applique le zero trust défini par les données pour que la protection accompagne le contenu. ABAC/ICAM, la vérification continue et le double chiffrement limitent les accès et les actions, tandis que SafeVIEW (visualisation sans possession) et SafeEDIT (édition contrôlée) préservent la chaîne de traçabilité. Ces contrôles fonctionnent avec les partenaires MPE et les flux de données CJADC2.

Oui. Les journaux immuables, la télémétrie utilisateur/session et le reporting en temps réel offrent une visibilité de bout en bout sur la messagerie électronique, le partage de fichiers, la MFT, le SFTP, les formulaires web et les API. Les événements sont transmis à SIEM/SOAR pour les enquêtes, le reporting de conformité et la corrélation des menaces.

Oui. Kiteworks propose environ 90 % des pratiques CMMC 2.0 Niveau 2 prêtes à l’emploi sur les principaux domaines. Les preuves sont automatiquement collectées via les pistes d’audit et les contrôles FedRAMP hérités, ce qui aide les sous-traitants à documenter leur posture et à raccourcir les cycles d’évaluation. Cela facilite l’éligibilité aux contrats DoW tout en réduisant l’effort manuel.

Le Trusted Data Format (TDF) impose une livraison en lecture seule qui bloque l’ingestion par l’IA et l’exfiltration des données tout en permettant la consultation humaine autorisée. Le TDF maintient la protection par objet et la portabilité entre systèmes, en préservant les contrôles de diffusion avec les partenaires MPE. Cela permet aux agences d’adopter l’IA sans exposer les CUI ou autres données sensibles.

Sécurisez les échanges de données fédérales avec une autorisation éprouvée

Le Réseau de données privé de Kiteworks—FedRAMP High & Moderate, FIPS 140-3 et CMMC 2.0—offre une protection zéro trust et l’interopérabilité MPE/CJADC2, tandis que TDF garantit des protections portables, au niveau des objets, sûres pour l’IA, sans compromettre l’utilisabilité ni le rythme opérationnel.

IT, SECURITY, PRIVACY, AND COMPLIANCE LEADERS AT THOUSANDS OF THE WORLD’S LEADING ENTERPRISES AND GOVERNMENT AGENCIES TRUST KITEWORKS