Kiteworks-rapport geeft benchmarks voor privacy- en nalevingsrisico’s met betrekking tot communicatie over gevoelige inhoud

Het beschermen van uw gegevens en het aantonen van naleving van de regelgeving en standaarden die bepalen hoe deze gedeeld en opgeslagen worden, is nog nooit zo moeilijk geweest. Buitenlandse staten die cybercriminaliteit sponsoren, georganiseerde misdaadsyndicaten en kwaadwillende individuele actoren begrijpen de waarde van data, waardoor de hoeveelheid en complexiteit van cyberaanvallen op data blijft toenemen. In het meest recente Verizon Data Breach Investigations Report is het aantal datalekken met 33% gestegen ten opzichte van het voorgaande jaar.

Bepaalde typen cyberaanvallen kenden exponentiële pieken. Zo blijkt uit het CrowdStrike 2022 Global Threat Report dat ransomware-gerelateerde datalekken vorig jaar met 82% zijn toegenomen. Het gemiddelde losgeld dat door kwaadwillenden werd geëist, steeg ook—met 36% ten opzichte van 2020. De toename van cyberaanvallen binnen de toeleveringsketen het afgelopen jaar was eveneens schokkend en diende als wake-up call voor veel organisaties.

Hoewel de sectoren productie en transport de primaire doelwitten blijven voor toeleveringsketen-aanvallen, zijn de meeste sectoren vatbaar voor aanvallen op de toeleveringsketen. Toeleveringsketen-aanvallen richten zich namelijk op meer dan alleen logistiek. Ze omvatten de diverse technologieën die een organisatie gebruikt, de code—zowel open source als maatwerk—die in applicaties wordt gebruikt, aannemers en leveranciers, partners, klanten en tal van andere derde partijen.

Onderzoek naar de risico’s van communicatie van gevoelige inhoud

In het recent gepubliceerde 2022 Sensitive Content Communications Privacy and Compliance Report van Kiteworks blijkt dat bijna tweederde van de organisaties toegeeft regelmatig gevoelige inhoud te delen met meer dan 1.000 externe organisaties—en een derde van de respondenten deelt gevoelige inhoud met meer dan 2.500 derde partijen. Digitale communicatie brengt vertrouwelijke gegevens in gevaar, zowel bij het delen (d.w.z. gegevens in beweging) als bij het opslaan (d.w.z. gegevens in rust).

Organisaties maken gebruik van diverse digitale communicatiekanalen bij het verzenden, delen en ontvangen van gevoelige inhoud: e-mail, bestandsoverdracht, file transfer, beheerde bestandsoverdracht, application programming interface (API)-protocollen en webformulieren. Cybercriminelen misbruiken deze kanalen op verschillende manieren. Onversleutelde e-mails, bestandsoverdrachten en file transfers worden eenvoudig onderschept en geopend. Daarnaast kunnen gebrekkige encryptietechnologie en -beleid worden uitgebuit.

Kwakwillenden verstoppen ook malware en virussen in berichten en bijlagen die, eenmaal geopend, toegang geven tot systemen met kritieke data. Wanneer deze virussen account takeovers mogelijk maken, kunnen e-mails, bestandsoverdrachten en file transfers worden onderschept en ingezien. Tot slot vergroten bedreigingen van binnenuit, of het nu onbedoeld is door een onvoorzichtige medewerker of opzettelijk door een kwaadwillende insider, ook het risico op een gevoelig datalek.

Naleving bereiken en aantonen in governance en beveiliging

Er bestaan tal van overheids- en industriële regelgeving en standaarden om deze risico’s te beperken. Sommige hebben betrekking op persoonlijk identificeerbare informatie (PII) en beschermde gezondheidsinformatie (PHI), zoals de Health Insurance Portability and Accountability Act (HIPAA), General Data Protection Regulation (GDPR), California Consumer Privacy Act (CCPA), Personal Information Protection and Electronic Documents Act (PIPEDA) en Payment Card Industry Data Security Standard (PCI DSS). Andere zijn gericht op het beschermen van gevoelige communicatie met de overheid, zoals Cybersecurity Maturity Model Certification (CMMC), Federal Risk and Authorization Management Program (FedRAMP), Federal Information Processing Standard (FIPS) 140-2 en Infosec Registered Assessors Program (IRAP). Weer andere, zoals de National Institute of Standards and Technology (NIST) 800-171 en SOC 2, bieden private en publieke organisaties grondige standaarden om gegevensprivacy te beschermen.

De typen gevoelige inhoud die onder de diverse regelgeving en standaarden vallen, verschillen. Vrijwel elke organisatie verzendt, deelt, ontvangt en slaat PII op van hun medewerkers, aannemers, partners en klanten. Financiële instellingen—banken, investeerders en verzekeraars—bieden vertrouwde diensten aan bedrijven en consumenten en versturen, delen en verzenden rekeningoverzichten, leningaanvragen, verzekeringsclaims en andere gevoelige financiële documenten. Productontwerpen, klantenlijsten, productieschema’s en diverse informatie gerelateerd aan intellectueel eigendom (IP) vallen voor producenten onder gevoelige inhoud. Zorgorganisaties delen beschermde gezondheidsinformatie (PHI) zoals patiëntendossiers, röntgenfoto’s en recepten, niet alleen in het kader van HIPAA, maar ook van GDPR en PCI DSS, naast andere regelgeving. Andere sectoren zoals overheid, juridisch en andere hebben hun eigen specifieke datatypes. Uit ons onderzoek blijkt bovendien dat afdelingen als finance, HR en juridisch doorgaans het meest actief zijn in het verzenden, delen, ontvangen en opslaan van gevoelige inhoud.

Vier inzichten over communicatie van gevoelige inhoud uit het rapport

Het Kiteworks 2022 Sensitive Content Communications Privacy and Compliance Report brengt belangrijke trends en inzichten in kaart binnen sectoren in Noord-Amerika, Europa en Azië-Pacific. Met een onderzoek onder 400 IT-, security-, privacy- en complianceprofessionals in 15 verschillende landen biedt het rapport organisaties een benchmark om de volwassenheid van hun communicatie van gevoelige inhoud te evalueren. De inzichten worden onderverdeeld in vier categorieën.

Inzicht #1: Gescheiden systemen en inefficiënties

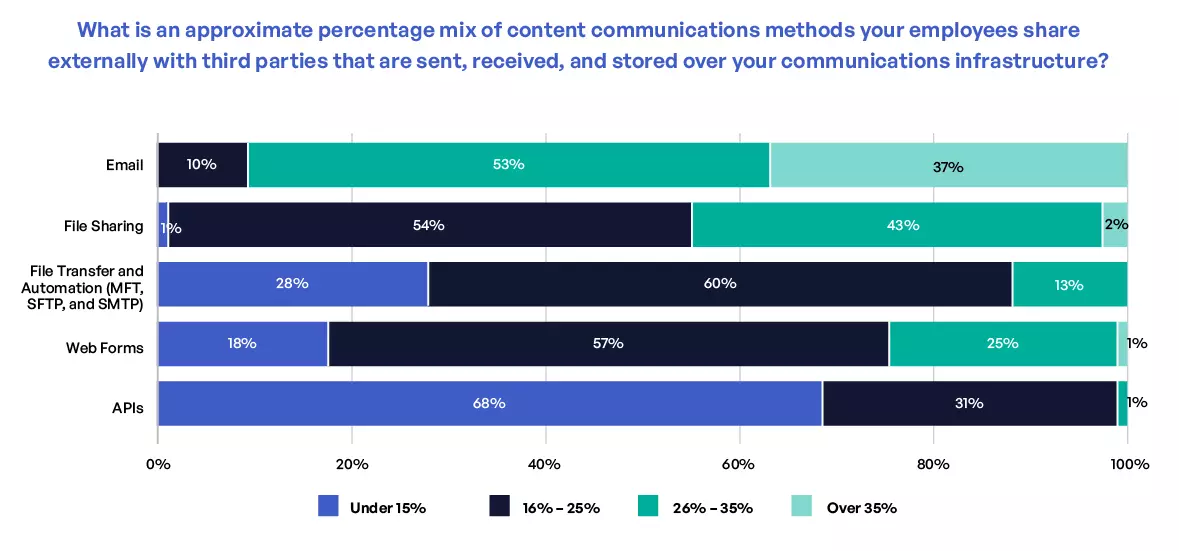

Uit het onderzoek blijkt dat respondenten verschillende communicatiekanalen gebruiken om gevoelige inhoud te verzenden en ontvangen. Negen van de tien respondenten gebruiken bijvoorbeeld e-mail voor een kwart van hun communicatie met gevoelige inhoud, en iets meer dan een derde gebruikt het voor 35% of meer (Figuur 1). Bestandsoverdracht staat op de tweede plaats, met 45% van de respondenten die dit kanaal voor een kwart of meer van hun communicatie gebruiken. Andere communicatiekanalen worden regelmatig gebruikt, maar in kleinere aantallen en met lagere frequentie. Voor het volgen, controleren en beveiligen van communicatie met gevoelige inhoud worden verschillende systemen ingezet; in tweederde van de gevallen zijn dit er vier of meer. Het beheren van elk systeem en hun aparte consoles en datastromen zorgt voor complexiteit en risico. Dit maakt het ook lastig om gevoelige data te beheren en naleving aan te tonen bij toezichthouders en auditors.

Figuur 1. Communicatiekanalen die medewerkers gebruiken voor het delen en overdragen van gevoelige inhoud.

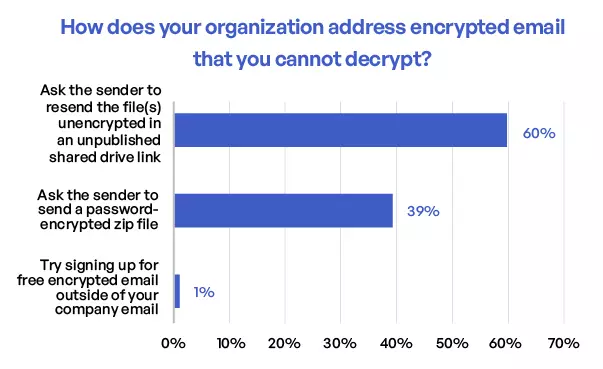

E-mailencryptieprotocollen zijn onderling niet compatibel en bemoeilijken communicatie met derde partijen die intern een ander protocol gebruiken. Als een versleutelde e-mail niet ter plaatse kan worden ontsleuteld, geeft 60% van de respondenten aan dat zij de verzender vragen om de niet-versleutelde bestanden opnieuw te sturen via een niet-openbare gedeelde link in Box, Dropbox, Google Drive of andere cloudgebaseerde contentopslag; de overige 40% vraagt de verzender om een met wachtwoord beveiligd zip-bestand te sturen. Al dit heen en weer leidt niet alleen tot inefficiënties, maar ook tot risico’s (Figuur 2).

Figuur 2. Hoe organisaties omgaan met versleutelde e-mail die niet kan worden ontsleuteld.

Inzicht #2: Beveiligingsgaten

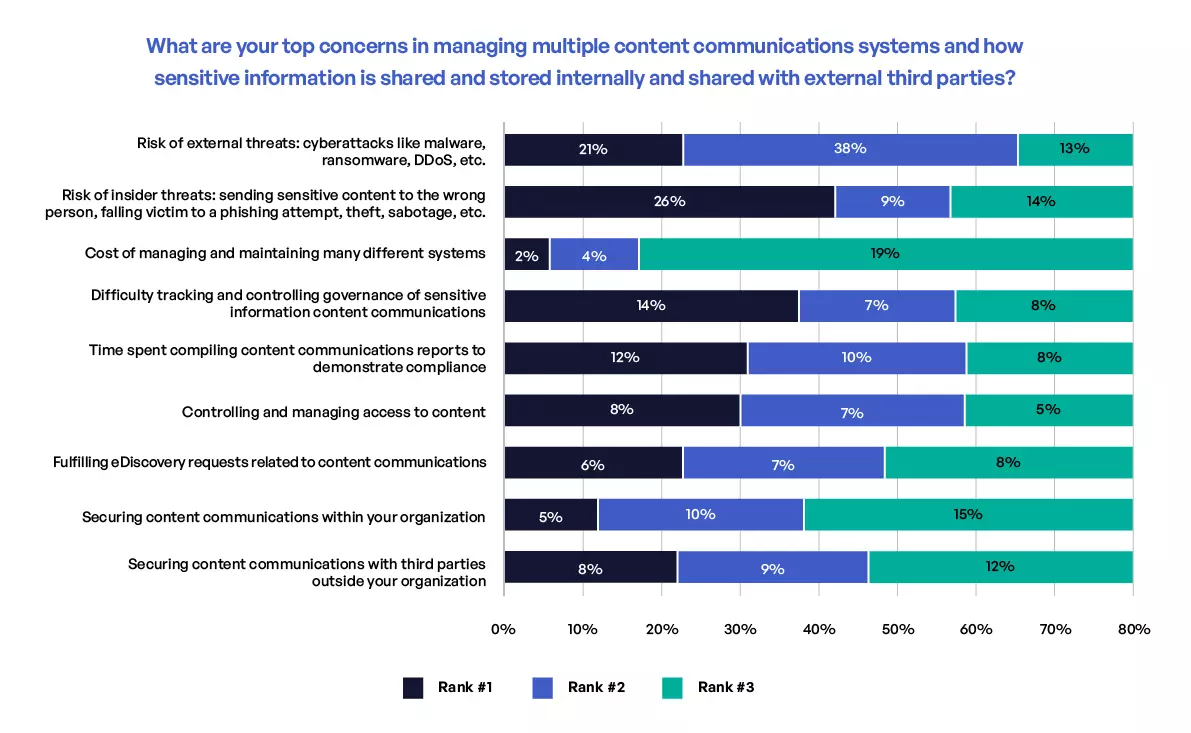

Bedreigingen van binnenuit omvatten het delen van gevoelige inhoud intern met derde partijen buiten de organisatie, waarbij gevoelige inhoud naar de verkeerde persoon wordt verzonden of gedeeld. Dit kan opzettelijk zijn (diefstal of sabotage) of onopzettelijk (phishing, spear-phishing). Meer respondenten noemden bedreigingen van binnenuit als grootste beveiligingszorg dan enig ander beveiligingsgebied (26% plaatste het op nummer 1). Ook externe dreigingen stonden hoog op de agenda, met bijna 6 van de 10 respondenten die het als nummer 1 of 2 rangschikten. Governance van communicatie met gevoelige inhoud was eveneens vaak een beveiligingszorg, met 29% van de respondenten die het op nummer 1, 2 of 3 plaatsten (Figuur 3).

Figuur 3. Belangrijkste beveiligingszorgen bij het beheren van communicatie met gevoelige inhoud.

Opvallend genoeg is het gebruik van preventie van gegevensverlies (DLP) voor het delen van gevoelige inhoud naar buiten toe lager dan verwacht. Zo gebruikt 54% van de respondenten geen DLP of alleen voor sommige e-mails die naar derde partijen worden gestuurd. Bijna 6 op de 10 respondenten gebruiken DLP niet of slechts in sommige gevallen voor bestandsoverdracht en automatisering. Voor inkomende communicatie gebruikt 7% van de respondenten geen antivirus- of antispamtechnologieën voor alle inkomende communicatie met derde partijen, en bijna de helft gebruikt deze alleen voor sommige gevallen. En ondanks dat zero-trust beveiliging veel aandacht krijgt, onder andere door het belang ervan in Executive Order 14028, wordt zero trust niet consequent toegepast op de verschillende communicatiekanalen.

Inzicht #3: Risicobeheer

Met een veelheid aan tools voor communicatie van gevoelige inhoud en een gescheiden infrastructuur, werd risicobeheer door veel respondenten als uitdaging genoemd. Meer dan de helft gaf aan dat hun organisatie onvoldoende beschermd is tegen risico’s bij communicatie van gevoelige inhoud met derde partijen. Privacy- en complianceprofessionals uitten de grootste zorg: meer dan 7 op de 10 gaf aan dat hun organisatie niet beschermd is tegen risico’s van gevoelige inhoud bij derde partijen.

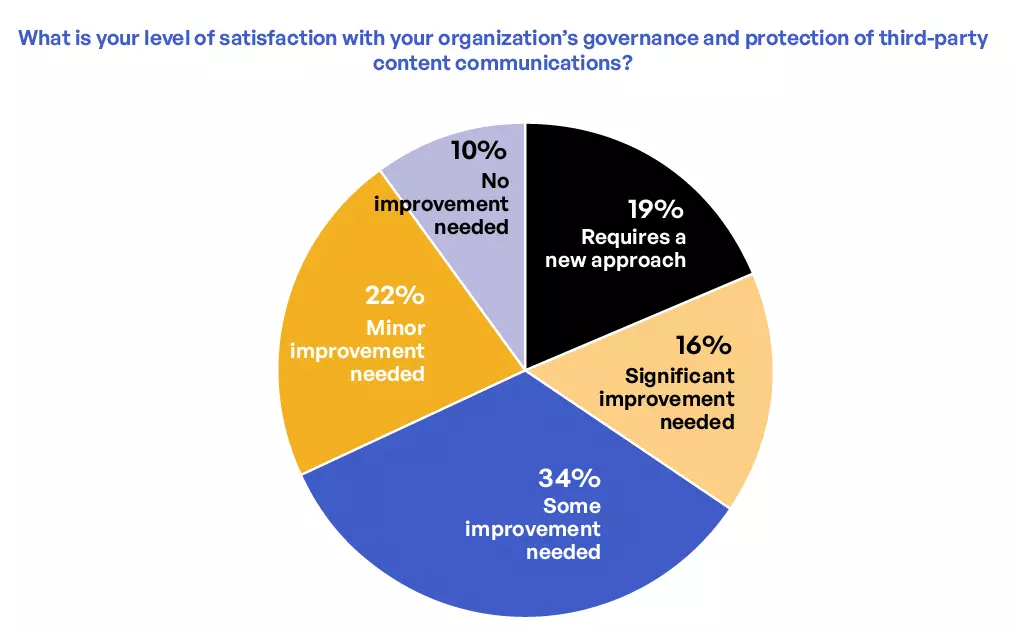

Slechts 16% van de respondenten gaf aan dat hun strategie voor risicobeheer door derden boven elke twijfel verheven is, terwijl 41% aanzienlijke verbetering of zelfs een geheel nieuwe aanpak wenst. Respondenten gaven aan dat het verenigen, volgen en controleren van communicatie met gevoelige inhoud een topprioriteit is voor het management (Figuur 4).

Figuur 4. Vertrouwen in risicobeheer en bescherming van communicatie met gevoelige inhoud door derden.

Inzicht #4: Naleving

Respondenten noemden tal van compliance-regelgeving die invloed heeft op hun organisatie. HIPAA, PCI DSS, CCPA, GDPR en Data Protection Act (DPA) werden door meer dan 50% genoemd als standaarden waaraan zij jaarlijks moeten voldoen. Meer dan de helft van de respondenten (56%) stelt jaarlijks zeven of meer compliance-rapporten op. Dit kost veel tijd: 77% besteedt meer dan 20 uur per rapport. En ondanks al deze tijd gaf een verrassende 79% aan dat hun compliance-rapporten niet volledig accuraat zijn.

Waarom is dit percentage zo hoog? Een reden is dat 69% van de respondenten verbetering van hun governance van communicatie met gevoelige inhoud nodig acht. Van deze groep vindt 35% dat aanzienlijke verbetering of zelfs een geheel nieuwe aanpak van governance vereist is.

Belangrijkste lessen uit communicatie van gevoelige inhoud

Het risico dat gevoelige inhoud wordt ingezien door onbevoegde gebruikers, opzettelijk of per ongeluk, tijdens verzending of opslag, is reëel. Naarmate meer PII, PHI en IP online komen, vinden cybercriminelen manieren om deze te stelen, te verkopen of er losgeld voor te eisen. Historisch gezien zetten organisaties beveiligingsmechanismen in aan de rand van het netwerk om gevoelige, ongestructureerde inhoud te beveiligen. Dit rapport toont een serieus beveiligings- en compliancegat aan, dat wanneer het niet wordt aangepakt, kostbaar kan zijn; IBM en het Ponemon Institute geven in hun meest recente Cost of a Data Breach Report aan dat de gemiddelde kosten van een datalek $4,24 miljoen bedragen.

Naarmate regelgeving en standaarden zich ontwikkelen en er nieuwe bijkomen, zal compliance steeds belangrijker worden. Maar zonder de juiste governance, tracking en controles blijven organisaties risico lopen op non-compliance of hebben ze moeite om naleving aan te tonen door een versnipperde, gescheiden set tools. De harde realiteit is dat de huidige aanpak van communicatie met gevoelige inhoud simpelweg niet kan opschalen om te voldoen aan de eisen van moderne bedrijven.

Bezoek onze 2022 Sensitive Content Communications Privacy and Compliance Report-webpagina, waar alle beschikbare bronnen op één pagina zijn samengebracht.

Veelgestelde vragen

Risicobeheer door derden is een strategie die organisaties implementeren om risico’s te identificeren, beoordelen en beperken die samenhangen met interacties met externe leveranciers, leveranciers of partners. Deze risico’s kunnen variëren van datalekken en beveiligingsdreigingen tot compliance-kwesties en operationele verstoringen. Het proces omvat doorgaans het uitvoeren van zorgvuldigheid voordat met een derde partij wordt samengewerkt, het continu monitoren van de activiteiten en prestaties van de derde partij, en het implementeren van controles om geïdentificeerde risico’s te beheren. Het doel is te waarborgen dat de acties of nalatigheden van de derde partij geen negatieve impact hebben op de bedrijfsvoering, reputatie of wettelijke verplichtingen van de organisatie.

Risicobeheer door derden is cruciaal omdat het helpt om risico’s die samenhangen met relaties met derden te identificeren, beoordelen en beperken. Dit kan onder meer cyberbeveiligingsdreigingen, compliance-vraagstukken, operationele risico’s en reputatieschade omvatten.

Beleidscontroles zijn essentieel in risicobeheer door derden omdat ze duidelijke verwachtingen vastleggen voor het gedrag, de gegevensverwerking en beveiligingspraktijken van derden. Ze helpen het risico op beveiligingsincidenten te beperken door acceptabele handelingen te definiëren en zorgen ervoor dat derden voldoen aan relevante wetten, regelgeving en industriestandaarden. Daarnaast bieden beleidscontroles een basis voor het monitoren van activiteiten van derden en het afdwingen van compliance, zodat de organisatie passende maatregelen kan nemen bij beleidsinbreuken. Beleidscontroles vormen dus een cruciaal kader voor effectief beheer van risico’s door derden.

Audittrail is onmisbaar voor risicobeheer door derden, omdat het een volledig overzicht biedt van alle activiteiten van derden binnen uw systemen. Ze helpen bij het identificeren van potentiële risico’s door ongebruikelijke of verdachte activiteiten te signaleren, vormen een belangrijk hulpmiddel bij incidentrespons en forensisch onderzoek, en ondersteunen naleving van regelgeving door bewijs te leveren van effectieve beveiligingsmaatregelen en monitoring van derden. Bovendien bevorderen ze een cultuur van verantwoordelijkheid en transparantie bij derden, ontmoedigen ze kwaadwillende activiteiten en stimuleren ze naleving van beveiligingsbeleid.

Kiteworks ondersteunt risicobeheer door derden door een beveiligd platform te bieden voor het delen en beheren van gevoelige inhoud. Het platform is ontworpen om gevoelige inhoud die binnen, naar en uit een organisatie beweegt te controleren, volgen en beveiligen, wat het risicobeheer aanzienlijk verbetert. Kiteworks biedt daarnaast twee niveaus van e-mailencryptie, Enterprise en Email Protection Gateway (EPG), om gevoelige e-mailcommunicatie te beveiligen. Dit helpt om risico’s door derden die samenhangen met e-mailcommunicatie te beperken.