Meer dan 60% van de GAO-aanbevelingen voor gegevensprivacy zijn niet geïmplementeerd bij 24 Amerikaanse federale instanties

Amerikaanse federale aanbevelingen voor gegevensprivacy gaan terug tot 1997

Gegevensprivacy en de bescherming van persoonlijk identificeerbare informatie (PII) zijn activiteiten die vrijwel elke organisatie serieus moet nemen—en dit geldt ook voor federale overheidsinstanties van de Verenigde Staten. De verplichting om informatie te beschermen gaat terug tot 1997, toen het U.S. Government Accountability Office (GAO) informatiebeveiliging aanwees als een risicogebied voor alle federale instanties. Deze verplichting werd in 2003 uitgebreid, waarbij kritieke cyberinfrastructuur werd toegevoegd aan de lijst van risicogebieden. In 2015 werd dit opnieuw uitgebreid om ook de privacy van persoonlijke informatie te omvatten.

Het GAO neemt gegevensprivacy en de bescherming van PII serieus. Sinds 2010 heeft het GAO 236 verschillende aanbevelingen gedaan met betrekking tot de privacy van PII.

Beoordeling van de prestaties van federale instanties op het gebied van gegevensprivacy

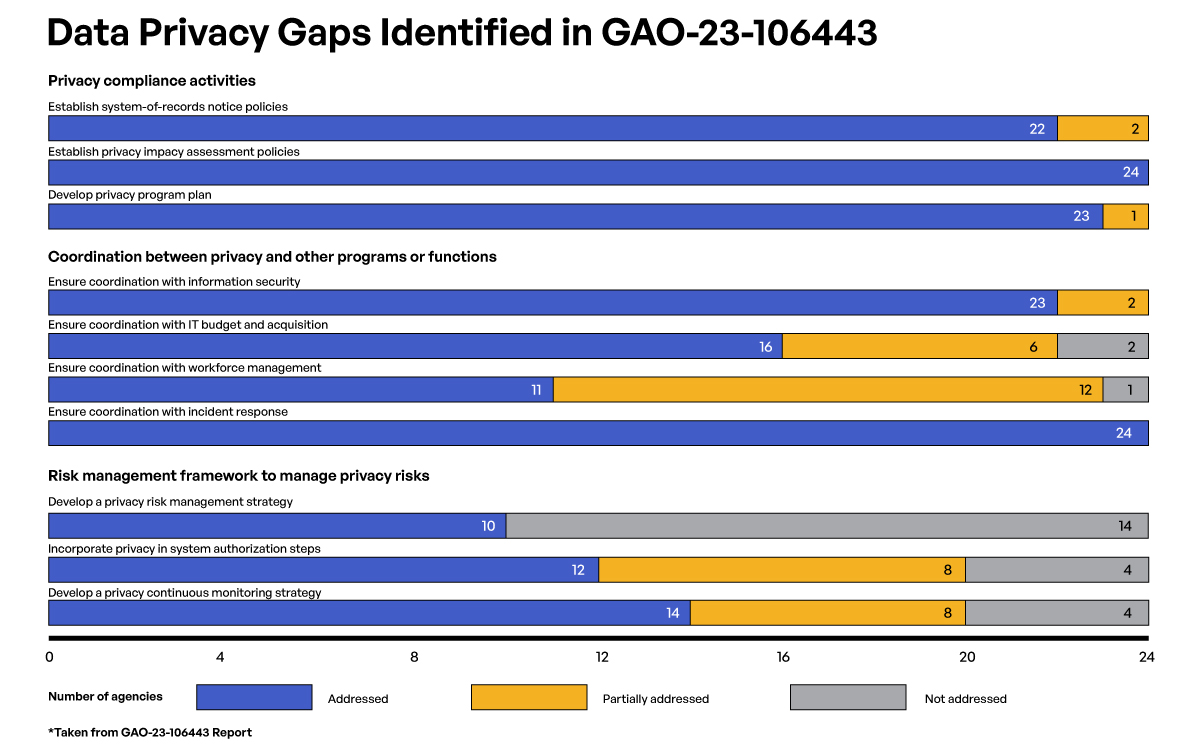

Om te bepalen hoe goed federale instanties deze aanbevelingen uitvoeren, heeft het GAO elk van de 236 aanbevelingen beoordeeld bij 24 verschillende instanties. In het GAO-23-106443 Rapport ontdekte het GAO dat 140 van de aanbevelingen nog steeds niet zijn geïmplementeerd. Veel instanties, zo blijkt uit het rapport, hebben privacy niet volledig geïntegreerd in hun strategieën voor risicobeheer cyberbeveiliging, zorgen niet voor de inbreng van privacyfunctionarissen bij de autorisatie van systemen met PII, of hebben geen strategie voor continue monitoring van privacy ontwikkeld.

Het ontbreken van risicobeheersmaatregelen, tracking en beveiliging rondom gegevensprivacy stelt privégegevens bloot aan risico’s. Cybercriminelen kunnen kwetsbaarheden in netwerken en applicaties uitbuiten om toegang te krijgen tot gevoelige inhoud, waarbij ze instanties kunnen chanteren via ransomware-aanvallen of deze informatie stelen voor competitief of nationaal gewin.

Digitale transformatie van federale instanties vergroot het doelwit voor cyberaanvallen

Het gebruik van technologische systemen door federale instanties en eigenaren van kritieke infrastructuur is steeds belangrijker geworden voor overheidsprocessen—binnen instanties, tussen instanties en met derden. Door de toename van cyberaanvallen is de beveiliging van deze systemen echter een punt van zorg geworden. Kwaadwillenden zijn steeds bereidwilliger en beter in staat cyberaanvallen uit te voeren die ernstige schade kunnen toebrengen aan de menselijke veiligheid, nationale veiligheid, het milieu en de economie. De vertrouwelijkheid, integriteit en beschikbaarheid van deze systemen moeten worden beschermd om het welzijn van het land te waarborgen.

GAO-aanbevelingen voor gegevensprivacy pakken gaten aan in governance, beveiligingsmaatregelen en tracking die bedoeld zijn om het aanzienlijk moeilijker te maken voor cybercriminelen en vijandige staten om toegang te krijgen tot PII en andere soorten gevoelige inhoud. Helaas is met 60% van de aanbevelingen van het GAO sinds 2010 nog niet geïmplementeerd, het risico op gevoelige inhoud die wordt verzonden, gedeeld, ontvangen en opgeslagen door Amerikaanse federale instanties aanzienlijk.

Deze Blog Post bespreekt GAO-23-106443 en enkele van de belangrijkste bevindingen, evenals de belangrijkste lessen uit het rapport—zowel voor de publieke als de private sector.

Waarom cybercriminelen zich richten op PII

Als onderdeel van de digitale transformatie hebben federale instanties de hoeveelheid gevoelige inhoud die ze delen, verzenden en ontvangen binnen hun instanties, tussen instanties en met externe partijen flink verhoogd. Naast de groeiende hoeveelheid e-mailverkeer zijn beveiligde bestandsoverdracht en beheerde bestandsoverdracht (MFT) steeds belangrijker geworden voor federale instanties. Hierdoor zijn bestandsoverdracht en MFT een aantrekkelijk doelwit voor cybercriminelen en vijandige staten. Als de juiste beveiligingsmaatregelen en tracking ontbreken, vormt de gedeelde, ontvangen en opgeslagen gevoelige inhoud een aanzienlijk risico en kostenpost. Deze gevoelige inhoud omvat niet alleen PII, maar ook financiële gegevens en rekeningnummers, intellectueel eigendom en andere staatsgeheimen.

Cybercriminelen richten zich op gevoelige inhoud en PII voor financieel gewin. PII uit bepaalde sectoren, zoals de zorg, is lucratiever dan PII uit andere sectoren. Tools voor bestandsoverdracht en MFT kunnen worden misbruikt om gebruikersnamen en wachtwoorden te stelen, waarmee vervolgens toegang kan worden verkregen tot andere accounts binnen de organisatie. Daarnaast zijn veel van deze systemen kwetsbaar voor malware- en ransomware-aanvallen, waarmee netwerken kunnen worden uitgeschakeld en inhoud kan worden versleuteld.

Helaas is de potentiële dreiging voor PII niet beperkt tot federale instanties, aangezien overheidsinstanties vaak belangrijke informatie delen met derden, zoals aannemers, adviseurs en andere externe partijen. Dit creëert een kans voor kwaadwillenden om toegang te krijgen tot gevoelige informatie terwijl deze wordt gedeeld en verzonden via bestandsoverdracht, beheerde bestandsoverdrachtssystemen, webformulieren en e-mail. Door de aard en groei van de toeleveringsketen is het risico op blootstelling van PII vele malen hoger. Eén zwakke schakel in de toeleveringsketen kan PII van honderden of zelfs duizenden organisaties blootstellen.

Wat federale instanties moeten doen om PII te beschermen

Vanwege hun belang is het essentieel dat federale instanties de nieuwste beveiligingsmaatregelen toepassen om PII te beschermen bij het gebruik van deze systemen. Zo moeten ze ervoor zorgen dat alle gegevensoverdrachten zijn versleuteld en dat ze sterke authenticatiemaatregelen gebruiken. Ze moeten ook regelmatig de netwerken en systemen die worden gebruikt voor het delen en opslaan van deze documenten auditen, om ervoor te zorgen dat eventuele problemen snel worden geïdentificeerd en aangepakt. Uiteindelijk is het beschermen van PII via e-mail, bestandsoverdracht, MFT en webformulieren een continu en doorlopend proces voor federale instanties en andere organisaties.

Door het GAO vastgestelde tekortkomingen in gegevensprivacy

Het GAO-rapport vat de tekortkomingen op het gebied van gegevensprivacy samen die zijn gevonden bij diverse federale instanties. Deze zijn onderverdeeld in de volgende gebieden:

- Gebrek aan effectieve data management-praktijken. Federale instanties missen effectieve data management-praktijken, waardoor het moeilijk is om gevoelige gegevens te identificeren, te categoriseren en te beveiligen.

- Onvoldoende beveiligingsmaatregelen. Federale instanties beschikken over onvoldoende beveiligingsmaatregelen om gevoelige gegevens te beschermen, waaronder encryptie, multi-factor authentication en toegangscontroles.

- Onvolledige of onnauwkeurige inventarisatie van PII. Federale instanties beschikken niet over volledige of nauwkeurige inventarissen van PII, waardoor het lastig is om gevoelige gegevens te identificeren en te beveiligen.

- Onvoldoende incident response planning. Federale instanties hebben onvoldoende plannen voor incident response, wat hun vermogen belemmert om effectief te reageren op cyberaanvallen en gevoelige gegevens te beschermen.

Het GAO-rapport identificeerde diverse gebieden waar federale instanties het meest tekortschieten. Zo hebben 14 van de 24 geen strategie voor privacy risicobeheer ontwikkeld, heeft slechts de helft privacy geïntegreerd in de autorisatiestappen van systemen, en hebben 10 van de 24 geen of slechts gedeeltelijk een strategie voor continue privacy monitoring ontwikkeld. Een van de oorzaken van risico’s die in het rapport worden genoemd, is het ontbreken van controles en tracking rondom privégegevens die gedeeld en verzonden worden naar derden. Organisaties, aldus het GAO, moeten de privacy waarborgen van de PII die zij verzamelen, gebruiken en delen.

GAO-aanbevelingen voor PII-privacy

Om bovenstaande tekortkomingen aan te pakken, bevat het GAO-rapport een reeks aanbevelingen, waaronder:

- Ontwikkel effectieve data management-praktijken. Federale instanties moeten effectieve data management-praktijken ontwikkelen om gevoelige gegevens te identificeren, te categoriseren en te beveiligen. Ze moeten ook dataminimalisatie toepassen om de hoeveelheid opgeslagen gevoelige gegevens te beperken.

- Verbeter beveiligingsmaatregelen. Federale instanties moeten hun beveiligingsmaatregelen verbeteren om gevoelige gegevens te beschermen. Dit omvat het implementeren van encryptie, multi-factor authentication en toegangscontroles, zodat alleen geautoriseerd personeel toegang heeft tot gevoelige gegevens.

- Onderhoud nauwkeurige inventarissen van PII. Federale instanties moeten nauwkeurige inventarissen van PII bijhouden om identificatie en bescherming van gevoelige gegevens mogelijk te maken. Ze moeten ook regelmatige audits uitvoeren op hun inventarissen om te waarborgen dat deze volledig en accuraat zijn.

- Ontwikkel uitgebreide incident response plannen. Federale instanties moeten uitgebreide incident response plannen ontwikkelen om effectief te kunnen reageren op cyberaanvallen en gevoelige gegevens te beschermen. Deze plannen moeten procedures bevatten voor het identificeren en beperken van cyberdreigingen, het informeren van getroffen personen en het bewaren van bewijsmateriaal voor onderzoek.

- Verhoog cybersecuritytraining. Federale instanties moeten cybersecuritytraining voor hun medewerkers intensiveren om het bewustzijn over het belang van gegevensprivacy en beveiliging te vergroten. Dit omvat training over het herkennen en reageren op cyberdreigingen, evenals beste practices voor gegevensbescherming.

- Werk samen met andere instanties en belanghebbenden. Federale instanties moeten samenwerken met andere instanties en belanghebbenden om informatie en beste practices voor gegevensprivacy en beveiliging te delen. Dit omvat het delen van Threat Intelligence, samenwerking op het gebied van incident response planning en het betrekken van de private sector om het bewustzijn over cyberbeveiliging te vergroten.

- Verhoog de verantwoordelijkheid. Federale instanties moeten de verantwoordelijkheid voor gegevensprivacy en beveiliging vergroten. Dit omvat het uitvoeren van regelmatige audits van hun gegevensprivacypraktijken, het vaststellen van meetbare doelen om de voortgang bij het aanpakken van tekortkomingen te meten en het verantwoordelijk houden van individuen en organisaties voor datalekken.

Wake-up call om gevoelige gegevens op federaal niveau te beschermen

De bescherming van gevoelige gegevens is van cruciaal belang voor het waarborgen van individuele privacy, nationale veiligheid en het welzijn van het land. De federale overheid heeft informatiebeveiliging aangemerkt als een risicogebied en doet aanbevelingen om tekortkomingen in gegevensprivacy en beveiliging aan te pakken. Het meest recente GAO-rapport benadrukt echter dat er nog steeds aanzienlijke tekortkomingen zijn in de implementatie van deze aanbevelingen.

Federale instanties moeten dringend actie ondernemen om deze tekortkomingen aan te pakken, waaronder het ontwikkelen van effectieve data management-praktijken, het verbeteren van beveiligingsmaatregelen, het onderhouden van nauwkeurige inventarissen van PII, het ontwikkelen van uitgebreide incident response plannen, het verhogen van cybersecuritytraining, het samenwerken met andere instanties en belanghebbenden, en het vergroten van de verantwoordelijkheid voor gegevensprivacy en beveiliging.

Totdat deze aanbevelingen volledig zijn geïmplementeerd, zullen federale instanties beperkt zijn in hun vermogen om privé en gevoelige gegevens die aan hen zijn toevertrouwd te beschermen. De bescherming van gevoelige gegevens is essentieel voor het welzijn van het land en moet een topprioriteit zijn voor federale instanties en eigenaren van kritieke infrastructuur.

Kiteworks gebruiken om PII te traceren, controleren en beveiligen

Net zoals zero trust essentieel is voor het beschermen van het netwerk, de infrastructuur en applicaties tegen kwaadaardige cyberaanvallen, is het minstens zo belangrijk voor het beschermen van gevoelige inhoud, waaronder PII. Content-gedefinieerde zero trust gebruikt least-privilege toegang en altijd-actieve monitoring en beleidsregels om te traceren en te controleren wie toegang heeft tot inhoud, wie deze mag bewerken en aan wie en waar deze gedeeld of verzonden mag worden.

FedRAMP Authorized.

Kiteworks is FedRAMP Authorized tot het Moderate Level Impact, wat betekent dat het Private Content Network voldoet aan strenge beveiligingsnormen. Via het beleidsraamwerk kunnen instanties snel en eenvoudig gebruikersspecifieke rechten en toegangscontroles instellen voor gegevens die in het netwerk zijn opgeslagen. Dit zorgt ervoor dat alleen geautoriseerde gebruikers toegang hebben tot PII en dat elke gebruiker alleen toegang krijgt tot de gegevens die hij of zij nodig heeft.

Kiteworks hardened virtual appliance. Naast het privacybeleidsraamwerk biedt Kiteworks ook een Hardened Virtual Appliance. Dit apparaat biedt een extra beveiligingslaag en betrouwbaarheid door de toegang tot het netwerk te beperken en gebruikersgegevens te beschermen tegen potentiële kwaadwillenden. De Hardened Virtual Appliance van Kiteworks helpt om te waarborgen dat PII en andere gevoelige inhoud die digitaal wordt verzonden en gedeeld, beschermd blijft.

Dubbele encryptie op bestand- en volumeniveau. Om ervoor te zorgen dat PII beschermd is tegen potentiële dreigingen, gebruikt Kiteworks dubbele encryptie. Dubbele encryptie is een proces waarbij gegevens tweemaal worden versleuteld—met AES-256 Encryptie op bestandsniveau en vervolgens opnieuw op volumeniveau voordat deze op de schijf worden geschreven. Door dit proces kunnen gebruikers erop vertrouwen dat hun gegevens beschermd zijn tegen kwaadwillenden, zelfs als gegevens onderweg worden onderschept.

AI-gestuurde anomaliedetectie. Het Kiteworks Private Content Network gebruikt AI-gestuurde anomaliedetectie om kwaadaardige activiteiten te detecteren en PII te beschermen. Anomaliedetectie is een proces waarbij machine learning-algoritmen mogelijke dreigingen identificeren, zoals kwaadaardige software, en gebruikers waarschuwen voor potentiële datalekken of ongeautoriseerde toegangspogingen.

Content Network is een uitstekende optie. Met Kiteworks kunnen federale instanties PII centraliseren, traceren, controleren en beveiligen, terwijl ze voldoen aan de FedRAMP-vereisten. Kiteworks versnelt ook CMMC (Cybersecurity Maturity Model Certification) Level 2-naleving en ondersteunt bijna 90% van de CMMC 2.0 Level 2-vereisten direct uit de doos.

Federale instanties en andere overheidsorganisaties die hulp zoeken bij het beschermen van PII en andere gevoelige inhoud, naast talloze private organisaties, kunnen vandaag nog een demo op maat aanvragen om het Kiteworks Private Content Network in actie te zien.

Veelgestelde vragen

Risicobeheer cyberbeveiliging is een strategische aanpak die organisaties gebruiken om potentiële bedreigingen voor hun digitale bezittingen, zoals hardware, systemen, klantgegevens en intellectueel eigendom, te identificeren, beoordelen en prioriteren. Het omvat het uitvoeren van een risicobeoordeling om de belangrijkste bedreigingen te identificeren en een plan te maken om deze aan te pakken, waaronder preventieve maatregelen zoals firewalls en antivirussoftware. Dit proces vereist ook regelmatige monitoring en updates om rekening te houden met nieuwe dreigingen en organisatorische veranderingen. Het uiteindelijke doel van Risicobeheer cyberbeveiliging is het beschermen van de informatie-assets, reputatie en juridische positie van de organisatie, waardoor het een cruciaal onderdeel is van elke algemene risicobeheerstrategie.

De belangrijkste onderdelen van een Risicobeheer cyberbeveiliging programma zijn risico-identificatie, risicobeoordeling, risicobeperking en continue monitoring. Het omvat ook het ontwikkelen van een cyberbeveiligingsbeleid, het implementeren van beveiligingsmaatregelen en het uitvoeren van regelmatige audits en evaluaties.

Organisaties kunnen cyberbeveiligingsrisico’s beperken via verschillende strategieën. Dit omvat het implementeren van sterke toegangscontroles zoals robuuste wachtwoorden en multi-factor authentication, het regelmatig updaten en patchen van systemen om bekende kwetsbaarheden te verhelpen, en het trainen van medewerkers om potentiële dreigingen te herkennen. Het gebruik van beveiligingssoftware, zoals antivirus- en anti-malwareprogramma’s, helpt bij het detecteren en elimineren van dreigingen, terwijl regelmatige back-ups schade door datalekken of ransomware-aanvallen kunnen beperken. Het hebben van een incident response plan minimaliseert de schade tijdens een cyberincident, en regelmatige risicobeoordelingen helpen potentiële kwetsbaarheden te identificeren en aan te pakken. Tot slot helpt naleving van industriestandaarden en regelgeving, zoals de Cybersecurity Maturity Model Certification (CMMC) en National Institute of Standards and Technology (NIST) standaarden, organisaties om cyberbeveiligingsrisico’s verder te beperken.

Een risicobeoordeling is een cruciaal onderdeel van Risicobeheer cyberbeveiliging. Het omvat het identificeren van potentiële dreigingen en kwetsbaarheden, het beoordelen van de potentiële impact en waarschijnlijkheid van deze risico’s en het prioriteren ervan op basis van ernst. Dit helpt bij het ontwikkelen van effectieve strategieën om deze risico’s te beperken.

Continue monitoring is een essentieel onderdeel van Risicobeheer cyberbeveiliging en biedt realtime observatie en analyse van systeemcomponenten om beveiligingsafwijkingen te detecteren. Dit maakt onmiddellijke dreigingsdetectie en respons mogelijk, waardoor schade kan worden voorkomen of beperkt. Het zorgt ook voor naleving van cyberbeveiligingsnormen en regelgeving, zodat organisaties snel gebieden van non-conformiteit kunnen aanpakken. Door het volgen van systeemprestaties helpt continue monitoring bij het identificeren van potentiële kwetsbaarheden, terwijl de verzamelde gegevens bijdragen aan besluitvorming over resource-allocatie, risicobeheerstrategieën en beveiligingsmaatregelen.