Hoe gevoelige inhoud veilig delen in overeenstemming met NIST 800-171

Organisaties die gecontroleerde niet-geclassificeerde informatie (CUI) verwerken, delen of opslaan, moeten voldoen aan specifieke normen en regelgeving om de beveiliging en integriteit van deze informatie te waarborgen. Een van deze normen is de National Institute of Standards and Technology Special Publication (NIST SP 800-171), die richtlijnen biedt voor de bescherming van CUI in niet-federale systemen. Deze Blog Post gaat dieper in op NIST 800-171 in relatie tot CUI en geeft beste practices voor veilige bestandsoverdracht en -deling volgens NIST 800-171.

Oorsprong en reikwijdte van NIST 800-171 Special Publication

NIST 800-171 is opgesteld als reactie op een mandaat van het Amerikaanse Department of Defense (DoD) om gevoelige overheidsinformatie te beschermen. De richtlijnen beschrijven specifieke beveiligingsvereiste voor organisaties die gecontroleerde niet-geclassificeerde informatie (CUI) verwerken, waaronder informatie die gevoelig maar niet geclassificeerd is. Naleving van NIST 800-171 is essentieel voor het beschermen van deze gevoelige inhoud tegen ongeautoriseerde toegang en het waarborgen van de beveiliging van overheidsinformatie.

De reikwijdte van NIST 800-171 gaat verder dan federale instanties en is van toepassing op aannemers, onderaannemers en leveranciers die CUI namens de overheid verwerken, opslaan of verzenden. Naleving van NIST 800-171 is noodzakelijk om de vertrouwelijkheid, integriteit en beschikbaarheid van CUI te beschermen.

NIST 800-171 omvat een reeks beveiligingsmaatregelen en waarborgen die organisaties moeten implementeren om hun informatiesystemen—waaronder de CUI die deze systemen bevatten—effectief te beschermen. Deze maatregelen bestrijken diverse aspecten, waaronder risicobeoordeling, reactie op incidenten, toegangsbeheer en personeelsbeveiliging. Door deze maatregelen te volgen, kunnen organisaties hun verdediging versterken tegen potentiële bedreigingen en kwetsbaarheden.

Het belang van het beschermen van gecontroleerde niet-geclassificeerde informatie

Communicatie van gevoelige inhoud, in de context van CUI, verwijst naar de uitwisseling van niet-geclassificeerde informatie die bescherming vereist vanwege het gevoelige karakter. CUI is een categorie informatie die wordt gecontroleerd en gereguleerd door de Amerikaanse federale overheid om de vertrouwelijkheid, integriteit en beschikbaarheid ervan te waarborgen. Gevoelige inhoud kan in diverse formaten voorkomen, zoals documenten, e-mails, afbeeldingen, audiobestanden en videobeelden.

CUI kan een breed scala aan informatietypen omvatten, zoals:

- Persoonlijk identificeerbare informatie (PII): Informatie waarmee individuen kunnen worden geïdentificeerd, zoals burgerservicenummers, geboortedata, adressen of financiële gegevens.

- Law Enforcement Sensitive (LES) informatie: Informatie met betrekking tot lopende activiteiten, onderzoeken of inlichtingenoperaties van wetshandhaving die, indien openbaar gemaakt, deze activiteiten in gevaar kunnen brengen.

- Export-gecontroleerde informatie: Informatie over technologieën, producten of diensten die onderhevig zijn aan exportwetgeving en -regelgeving vanwege hun mogelijke impact op nationale veiligheid, buitenlands beleid of economische belangen.

- Propriëtaire bedrijfsinformatie: Informatie die vertrouwelijk en eigendom is van een bedrijf, zoals bedrijfsgeheimen, financiële gegevens of klantenlijsten.

- Beschermde gezondheidsinformatie (PHI): Informatie over de medische of zorgporcessen van een individu die wordt beschermd onder de Health Insurance Portability and Accountability Act (HIPAA) in de Verenigde Staten.

Het waarborgen van de beveiliging en privacy van deze informatie tijdens verzending, delen, ontvangen of opslag is essentieel om de privacy van individuen en organisaties te beschermen. Het niet beschermen van dergelijke inhoud kan ernstige gevolgen hebben, waaronder datalekken, rechtszaken, schendingen van naleving, financiële verliezen en reputatieschade. Het volgen van een robuust raamwerk zoals NIST 800-171 helpt organisaties om CUI tijdens verzending en opslag te beschermen tegen het risico van ongeautoriseerde toegang.

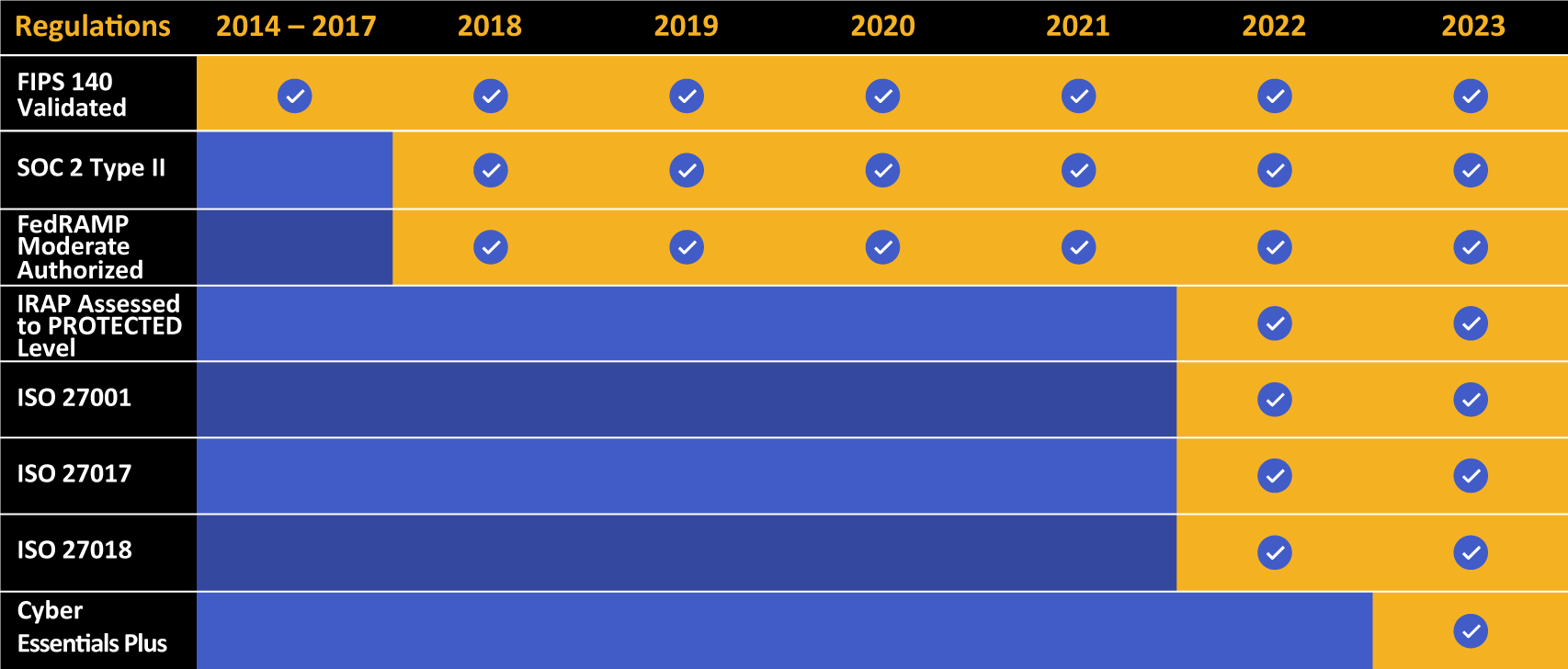

Kiteworks heeft een lange lijst van nalevings- en certificeringsprestaties.

Nalevingsvereiste voor NIST 800-171

NIST 800-171 bevat 110 beveiligingsvereiste, gegroepeerd in 14 families van beveiligingsmaatregelen. Deze maatregelen bestrijken diverse aspecten van informatiebeveiliging, waaronder toegangsbeheer, reactie op incidenten, mediabescherming en systeem- en communicatiebeveiliging. Het implementeren van deze maatregelen helpt bij het beschermen van CUI tijdens verzending en opslag.

Laten we enkele van deze maatregelen nader bekijken:

NIST 800-171 Security Assessment Control Family

Het uitvoeren van regelmatige beveiligingsbeoordelingen stelt organisaties in staat om kwetsbaarheden en zwakke plekken in hun systemen te identificeren. Door uitgebreide audits en kwetsbaarheidsscans uit te voeren, kunnen potentiële bedreigingen proactief worden aangepakt, waardoor het risico op ongeautoriseerde toegang tot CUI wordt verminderd.

NIST 800-171 System and Information Integrity Control Family

Het waarborgen van de integriteit van systemen en informatie is cruciaal. Organisaties moeten mechanismen opzetten om ongeautoriseerde wijzigingen aan informatie te detecteren en te voorkomen, zoals het implementeren van systemen voor bestandsintegriteitsbewaking en het up-to-date houden van antivirussoftware.

NIST 800-171 Incident Response Control Family

Het hebben van een effectief reactieplan voor incidenten stelt organisaties in staat om snel beveiligingsincidenten aan te pakken en de impact ervan te beperken. Dit omvat het definiëren van rollen en verantwoordelijkheden, het opzetten van noodcommunicatiekanalen en het regelmatig testen van het reactieplan voor incidenten.

NIST 800-171 Access Control Family

Toegangsbeheer speelt een essentiële rol bij het beschermen van CUI. Het implementeren van sterke authenticatiemechanismen, rolgebaseerde toegangscontrole en regelmatige beoordelingen van gebruikersrechten zijn essentieel om ongeautoriseerde toegang en datalekken te voorkomen.

NIST 800-171 Risk Assessment Control Family

Regelmatige risicobeoordelingen helpen organisaties om potentiële risico’s met betrekking tot CUI te identificeren en te prioriteren. Door bedreigingen, kwetsbaarheden en potentiële impact te evalueren, kunnen organisaties passende beveiligingsmaatregelen en controles implementeren.

NIST 800-171 Personnel Security Control Family

Organisaties moeten beleid en procedures voor personeelsbeveiliging opstellen om ervoor te zorgen dat personen met toegang tot CUI betrouwbaar en voldoende getraind zijn. Het uitvoeren van achtergrondcontroles, het geven van bewustwordingstrainingen aan gebruikers en het handhaven van disciplinaire maatregelen zijn cruciale aspecten van personeelsbeveiliging.

NIST 800-171 Configuration Management Control Family

Het handhaven van veilige configuraties voor informatiesystemen is essentieel om CUI te beschermen. Organisaties moeten processen voor configuratiebeheer opzetten om ervoor te zorgen dat systemen correct zijn geconfigureerd, gepatcht en bijgewerkt om potentiële beveiligingslekken te voorkomen.

NIST 800-171 Media Protection Control Family

Het beschermen van fysieke en digitale media die CUI en andere gevoelige inhoud bevatten is van groot belang. Dit omvat het implementeren van maatregelen voor het correct behandelen, opslaan, vervoeren en vernietigen van media om ongeautoriseerde toegang of openbaarmaking te voorkomen.

NIST 800-171 Physical Protection Control Family

Fysieke beveiligingsmaatregelen zijn net zo belangrijk bij het beschermen van CUI. Organisaties moeten maatregelen nemen om fysieke toegang tot gevoelige ruimtes te beperken (maar wel te monitoren), bewakingssystemen inzetten en hardware en apparatuur beschermen tegen diefstal of schade.

Beste practices voor het delen van CUI in overeenstemming met NIST 800-171

Hoewel de checklist slechts een overzicht is van de NIST 800-171 vereiste, heb je nu een goed beeld van wat jouw organisatie moet doen om aan deze uitgebreide beveiligingsstandaard te voldoen. Laten we nu enkele beste practices bekijken om de naleving van NIST 800-171 binnen jouw organisatie te versnellen, met name als het gaat om het beschermen van CUI wanneer je deze verzendt, ontvangt, deelt of opslaat.

Gebruik veilige protocollen in alle communicatiekanalen

Zorg ervoor dat alle communicatiekanalen, zoals e-mail, webformulieren en bestandsoverdracht, gebruikmaken van veilige protocollen zoals HTTPS, SFTP of SSH. Deze protocollen versleutelen gegevensoverdracht en beschermen CUI en andere gevoelige inhoud tegen onderschepping of manipulatie.

Versleutel gegevens tijdens verzending en opslag

Implementeer end-to-end encryptie om CUI te beschermen vanaf het moment dat het de verzender verlaat tot het moment dat het de inbox van de ontvanger bereikt. Dit zorgt ervoor dat, zelfs als het wordt onderschept terwijl het het netwerk passeert, de inhoud onleesbaar blijft. Transportlaagbeveiliging (TLS) of Secure Sockets Layer (SSL) protocollen moeten worden gebruikt voor het beveiligen van netwerkverbindingen.

Beveilig e-mailcommunicatie om gevoelige inhoud te beschermen

Beveiligde e-mailcommunicatie houdt in dat er maatregelen worden genomen om de vertrouwelijkheid, integriteit en beschikbaarheid van e-mailberichten en bijlagen te beschermen. E-mail is een veelgebruikt communicatiemiddel, maar is gevoelig voor beveiligingsrisico’s zoals onderschepping, ongeautoriseerde toegang en datalekken.

Implementeer sterke authenticatiemechanismen

Stel het gebruik van sterke authenticatiemechanismen verplicht, zoals multi-factor authentication (MFA), voor toegang tot communicatiesystemen, vooral als een medewerker op afstand toegang moet krijgen. MFA voegt een extra beveiligingslaag toe door aanvullende bewijs van identiteit te vereisen naast alleen een gebruikersnaam en wachtwoord. Door gebruikers te verplichten meerdere inloggegevens te verstrekken, zoals een wachtwoord en een unieke verificatiecode, wordt het risico op ongeautoriseerde toegang aanzienlijk verminderd.

Integreer beveiligde bestandsoverdracht en Secure File Sharing-systemen met Preventie van gegevensverlies (DLP)

Implementeer DLP-oplossingen om uitgaande communicatie te monitoren en ongeautoriseerde overdracht van gevoelige informatie te voorkomen. DLP-oplossingen kunnen CUI en andere gevoelige inhoud detecteren en blokkeren voordat deze de organisatie verlaat, waardoor kwaadwillige datalekken zoals diefstal van intellectueel eigendom of onbedoelde lekken zoals verkeerde bezorging worden voorkomen.

Werk software regelmatig bij en patch

Houd alle systemen en applicaties, inclusief besturingssystemen, webbrowsers, e-mailclients, software en firewalls, up-to-date met de nieuwste versies. Pas beveiligingspatches tijdig toe. Regelmatige updates helpen kwetsbaarheden aan te pakken en het risico op misbruik te verkleinen.

Isoleer het communicatienetwerk om de impact van een cyberaanval te beperken

Implementeer netwerksegmentatie om gevoelige communicatiesystemen en gegevens te scheiden van de rest van het netwerk. Dit minimaliseert de potentiële impact van een beveiligingsincident en voorkomt ongeautoriseerde toegang tot kritieke middelen buiten het communicatienetwerk.

Voer regelmatig security awareness-trainingen uit

Informeer medewerkers over veilige communicatiepraktijken en goede cyberhygiëne, met nadruk op het belang van gegevensbescherming, phishingpreventie, sterke wachtwoorden en het herkennen van phishing en andere social engineering-aanvallen. Regelmatige trainingssessies helpen een beveiligingsbewuste cultuur binnen jouw organisatie te creëren.

Monitor en audit systemen en applicaties om afwijkingen te detecteren

Implementeer robuuste monitoring- en auditmechanismen om beveiligingsincidenten vroegtijdig en effectief te detecteren en te onderzoeken. Door systeemlogs te analyseren, regelmatige audits uit te voeren en inbraakdetectiesystemen te implementeren, kunnen organisaties potentiële bedreigingen snel identificeren en erop reageren om de schade van cyberbeveiligingsbedreigingen te beperken.

Deze tabel vat de beste practices samen voor het delen van CUI in overeenstemming met NIST 800-171:

| Best Practice | Uitvoerbare stap |

|---|---|

| Gebruik veilige protocollen in alle communicatiekanalen | Zorg ervoor dat HTTPS-, SFTP- of SSH-protocollen worden gebruikt voor e-mail, webformulieren en bestandsoverdracht. |

| Versleutel gegevens tijdens verzending en opslag | Implementeer end-to-end encryptie met TLS- of SSL-protocollen om inhoud tijdens verzending te beschermen. |

| Beveilig e-mailcommunicatie om gevoelige inhoud te beschermen | Implementeer maatregelen om de vertrouwelijkheid, integriteit en beschikbaarheid van e-mail te waarborgen. |

| Implementeer sterke authenticatiemechanismen | Stel multi-factor authentication (MFA) verplicht voor externe toegang en gebruik sterke authenticatiemethoden. |

| Integreer beveiligde bestandsoverdracht en -delingssystemen met DLP | Implementeer DLP-oplossingen om ongeautoriseerde overdracht van gevoelige informatie te monitoren en te voorkomen. |

| Werk software regelmatig bij en patch | Houd systemen en applicaties up-to-date, pas beveiligingspatches toe en onderhoud softwareversies. |

| Isoleer het communicatienetwerk om de impact van een cyberaanval te beperken | Implementeer netwerksegmentatie om gevoelige communicatiesystemen te scheiden van de rest van het netwerk. |

| Voer regelmatig security awareness-trainingen uit | Informeer medewerkers over veilige communicatiepraktijken, gegevensbescherming en het herkennen van social engineering-aanvallen. |

| Monitor en audit systemen en applicaties om afwijkingen te detecteren | Gebruik robuuste monitoring, auditing en inbraakdetectiesystemen om bedreigingen te identificeren en erop te reageren. |

Door deze beste practices te volgen, kunnen organisaties hun naleving van NIST 800-171 versterken en de beveiliging van CUI verbeteren.

Gebruik NIST 800-171 om naleving van andere industrieregels en normen te versnellen

Hoewel NIST 800-171 specifiek is voor de bescherming van CUI, beïnvloedt het ook andere industrienormen op het gebied van cyberbeveiliging en gegevensbescherming. Hier zijn enkele voorbeelden van hoe naleving van NIST 800-171 kan aansluiten bij andere normen:

NIST 800-171 en NIST Cybersecurity Framework (CSF)

Het afstemmen van NIST 800-171 op het NIST CSF kan organisaties een allesomvattende aanpak bieden om hun beveiligingsstatus te verbeteren. Het NIST CSF is een vrijwillig raamwerk dat een risicogebaseerde benadering biedt voor het beheren en verbeteren van cyberbeveiliging. Door NIST 800-171 te combineren met het NIST CSF profiteren organisaties van een holistische aanpak van cyberbeveiliging. NIST 800-171 biedt specifieke richtlijnen voor het beschermen van gevoelige informatie, terwijl het NIST CSF een breder raamwerk biedt voor het beheren van cyberbeveiligingsrisico’s. Deze afstemming stelt organisaties in staat om de sterke punten van beide raamwerken te benutten, wat resulteert in een allesomvattende en risicogebaseerde aanpak van cyberbeveiligingsbeheer.

NIST 800-171 en CMMC

NIST 800-171 en Cybersecurity Maturity Model Certification (CMMC) zijn twee raamwerken die zijn ontwikkeld om de beveiligingsstatus van organisaties te verbeteren, met name die werken met het Amerikaanse Department of Defense (DoD). Terwijl NIST 800-171 richtlijnen biedt voor het beschermen van gevoelige federale informatie in niet-federale systemen, stelt CMMC een uniforme cyberbeveiligingsstandaard vast voor defensie-aannemers en onderaannemers. CMMC omvat en breidt NIST 800-171 uit. CMMC-naleving is cruciaal voor organisaties die met het DoD werken om de beveiliging van CUI en andere gevoelige informatie te waarborgen.

NIST 800-171 en DFARS

Waar NIST 800-171 een reeks beveiligingsmaatregelen biedt die specifiek zijn ontworpen om CUI in niet-federale systemen te beschermen, is DFARS daarentegen een regelgeving die wordt gehandhaafd door het Department of Defense (DoD) en een aanvulling vormt op de Federal Acquisition Regulation (FAR). Het vereist dat aannemers en onderaannemers die CUI verwerken of beheren, specifieke beveiligingsmaatregelen implementeren zoals beschreven in NIST 800-171.

In wezen neemt DFARS de beveiligingsvereiste van NIST 800-171 op in contractuele verplichtingen voor organisaties die met het DoD werken. Dit betekent dat organisaties moeten voldoen aan de NIST 800-171-maatregelen als voorwaarde om zaken te doen met het DoD.

De implementatie van NIST 800-171 en naleving van DFARS zijn essentieel voor organisaties die willen deelnemen aan defensiecontracten of onderaannemingskansen. Het volgen van deze raamwerken helpt bij het beschermen van CUI en versterkt de algehele beveiligingsstatus van de defensieketen.

NIST 800-171 en International Organization for Standardization (ISO) normen

ISO heeft een reeks normen ontwikkeld die diverse aspecten van informatiebeveiliging behandelen, waaronder ISO 27001 (Information Security Management System) en ISO 27002 (Code of Practice for Information Security Controls).

ISO-normen bieden een wereldwijd erkend raamwerk voor informatiebeveiligingsbeheer. ISO-certificeringen hebben veel voordelen, waaronder verbeterde geloofwaardigheid, internationale naleving en geharmoniseerde beveiligingspraktijken.

Het is belangrijk op te merken dat NIST 800-171 en ISO-normen enkele overeenkomsten vertonen qua aanpak van beveiligingsmaatregelen en risicobeheer. Beide raamwerken benadrukken het belang van het implementeren van passende waarborgen, het uitvoeren van risicobeoordelingen en het continu monitoren en verbeteren van beveiligingspraktijken.

Naleving van NIST 800-171 kan helpen en ISO 27001-certificering en andere gerelateerde certificeringen versnellen door een solide basis te bieden en af te stemmen op internationaal erkende beste practices voor informatiebeveiliging. Hier zijn enkele voordelen van NIST 800-171-naleving in relatie tot ISO 27001 en vergelijkbare certificeringen:

- Gemeenschappelijke beveiligingsmaatregelen: NIST 800-171 bevat een uitgebreide set beveiligingsmaatregelen die specifiek zijn afgestemd op het beschermen van gecontroleerde niet-geclassificeerde informatie (CUI). Veel van deze maatregelen sluiten aan bij de vereiste van ISO 27001 en andere raamwerken. Door NIST 800-171-maatregelen te implementeren, kunnen organisaties een sterke basis leggen die aansluit bij de kernvereiste van ISO 27001.

- Risicobeoordeling en -beheer: Zowel NIST 800-171 als ISO 27001 benadrukken het belang van het uitvoeren van risicobeoordelingen om informatiebeveiligingsrisico’s te identificeren en te prioriteren. Naleving van NIST 800-171 kan bijdragen aan de risicobeheerprocessen die vereist zijn door ISO 27001, waardoor organisaties risico’s voor CUI effectief kunnen identificeren, beoordelen en beperken.

- Nalevingsvertrouwen: Naleving van NIST 800-171 toont aan dat men zich inzet om te voldoen aan specifieke beveiligingsvereiste die door de Amerikaanse overheid worden opgelegd, met name voor organisaties die deel uitmaken van de defensieketen. Dit kan een sterke basis en bewijs van naleving bieden bij het nastreven van ISO 27001-certificering, die wereldwijd wordt erkend als een robuust informatiebeveiligingsbeheersysteem.

- Documentatie en beleid: Naleving van NIST 800-171 vereist vaak het ontwikkelen van documentatie en beleid ter ondersteuning van de implementatie van beveiligingsmaatregelen. Deze documenten, zoals systeembeveiligingsplannen, incident response-plannen en toegangscontrolebeleid, kunnen worden gebruikt bij het behalen van ISO 27001-certificering, aangezien ze aansluiten bij de documentatie- en beleidsvereiste van ISO 27001.

- Continue verbetering: Zowel NIST 800-171 als ISO 27001 benadrukken het belang van continue verbetering bij het beheren van informatiebeveiliging. Door NIST 800-171-maatregelen te implementeren, leggen organisaties een sterke basis en monitoringpraktijken die aansluiten bij de vereiste voor continue verbetering van ISO 27001. Dit helpt organisaties hun beveiligingsstatus in de loop van de tijd te behouden en te verbeteren.

Door zich te richten op NIST 800-171 en gebruik te maken van de beveiligingsmaatregelen, kunnen organisaties het proces van ISO 27001-certificering stroomlijnen. Deze afstemming verhoogt de algehele volwassenheid en effectiviteit van hun informatiebeveiligingsmanagementsysteem en biedt vertrouwen aan belanghebbenden dat passende maatregelen zijn getroffen om gevoelige informatie te beschermen. Daarnaast kan ISO 27001-certificering bredere erkenning en geloofwaardigheid bieden, waardoor zakelijke kansen buiten de scope van NIST 800-171-naleving worden vergroot.

NIST 800-171 en General Data Protection Regulation (GDPR)

De General Data Protection Regulation (GDPR) is een verordening in de Europese Unie die de bescherming van persoonsgegevens en privacyrechten van EU-burgers en -inwoners regelt. Hoewel NIST 800-171 zich richt op CUI-bescherming, zijn er overlappingen tussen de vereiste van GDPR en NIST 800-171. Beide benadrukken bijvoorbeeld de noodzaak van passende beveiligingsmaatregelen, risicobeoordelingen, incident response en voortdurende monitoring om gevoelige gegevens te beschermen.

NIST 800-171 en Payment Card Industry Data Security Standard (PCI DSS)

PCI DSS is een reeks beveiligingsnormen die zijn ontworpen om betaalkaartgegevens te beschermen en de veilige verwerking van kaarthoudergegevens te waarborgen. NIST 800-171 kan de vereiste van PCI DSS aanvullen door bredere aspecten van informatiebeveiliging te adresseren dan alleen betaalkaartgegevens. Het implementeren van NIST 800-171-maatregelen kan bijdragen aan de algehele beveiligingsstatus van een organisatie en helpen bij het voldoen aan bepaalde PCI DSS-vereiste.

Afstemming van beveiligingsmaatregelen: NIST 800-171 omvat een uitgebreide set beveiligingsmaatregelen gericht op het beschermen van gecontroleerde niet-geclassificeerde informatie (CUI). Veel van deze maatregelen overlappen met de vereiste van PCI DSS, zoals toegangsbeheer, encryptie, monitoring en reactie op incidenten. Door NIST 800-171-maatregelen te implementeren, kunnen organisaties een sterke beveiligingsbasis leggen die aansluit bij diverse PCI DSS-vereiste.

Documentatie en beleid: Naleving van NIST 800-171 vereist doorgaans het opstellen van documentatie en beleid ter ondersteuning van de implementatie van beveiligingsmaatregelen. Deze documenten, zoals systeembeveiligingsplannen, incident response-plannen en toegangscontrolebeleid, kunnen een sterke basis vormen bij het opstellen van documentatie die vereist is door PCI DSS, zoals beveiligingsbeleid, procedures en netwerkdiagrammen. Het benutten van bestaande documentatie kan tijd en moeite besparen tijdens het PCI DSS-nalevingsproces.

Algehele beveiligingsvolwassenheid: Het implementeren van NIST 800-171-maatregelen draagt bij aan de algehele beveiligingsvolwassenheid en paraatheid van een organisatie. Hoewel het mogelijk niet aan alle specifieke PCI DSS-vereiste voldoet, vormt het een sterke basis voor het aanpakken van gemeenschappelijke beveiligingsmaatregelen. Door te voldoen aan NIST 800-171 zijn organisaties beter in staat om de resterende PCI DSS-vereiste aan te pakken en een robuuste beveiligingsstatus aan te tonen.

Het is belangrijk op te merken dat het behalen van NIST 800-171-naleving niet automatisch PCI DSS-naleving garandeert. PCI DSS heeft eigen specifieke vereiste waaraan organisaties moeten voldoen, zoals opslag van kaarthoudergegevens, netwerksegmentatie en beveiliging van betalingsapplicaties. NIST 800-171 kan echter een waardevol startpunt bieden en ondersteuning bieden bij het voldoen aan diverse beveiligingsmaatregelen en risicobeheeraspecten van PCI DSS. Organisaties dienen alle relevante PCI DSS-vereiste zorgvuldig te beoordelen en aan te pakken om volledige naleving te waarborgen.

Kiteworks helpt organisaties te voldoen aan NIST 800-171

Naleving van NIST 800-171 is essentieel voor organisaties die met de federale overheid willen samenwerken. Naleving van dit raamwerk toont aan dat men zich inzet voor de bescherming van CUI, wat cruciaal is bij het omgaan met gevoelige overheidsgegevens. De voordelen van NIST 800-171-naleving gaan echter verder dan alleen overheidscontracten.

Door NIST 800-171-maatregelen te implementeren, kunnen organisaties een competitief voordeel behalen in de markt. Ze tonen hun inzet voor gegevensbescherming, waardoor potentiële klanten en partners vertrouwen krijgen in hun beveiligingspraktijken. Dit kan leiden tot meer vertrouwen, verbeterde zakelijke relaties en meer samenwerkingsmogelijkheden.

Bovendien kan afstemming op NIST 800-171 ook de naleving van andere regelgeving en normen versnellen. Het raamwerk omvat een breed scala aan beveiligingsmaatregelen die aansluiten bij industriële beste practices.

Dit is hoe Kiteworks organisaties helpt te voldoen aan NIST 800-171, zodat ze met de federale overheid kunnen werken EN de naleving van andere regelgeving en normen kunnen versnellen.

- Private Content Network: Het Kiteworks Private Content Network verenigt, beveiligt, beheert en volgt de CUI en andere gevoelige inhoud die publieke en private organisaties binnen en buiten hun organisatie delen. Dit zorgt niet alleen voor NIST 800-171-naleving, maar ook voor naleving van andere regelgeving zoals GDPR, FedRAMP en CMMC. Het is een FedRAMP-geautoriseerde oplossing voor CUI op Matig niveau die gegevens tijdens verzending en opslag versleutelt met respectievelijk TLS 1.2 en AES-256 Encryptie.

- Hardened Virtual Appliance: Het Kiteworks hardened virtual appliance is een beveiligd communicatieplatform ontworpen voor overheidsinstanties en andere organisaties met strenge beveiligingsvereiste. Dit appliance biedt een zeer veilige omgeving voor het delen van gevoelige informatie, zoals geclassificeerde gegevens, beleidsdocumenten of juridische materialen. Het biedt robuuste beveiligingsfuncties om naleving van relevante regelgeving aan te tonen. De hardened virtual appliance kan on-premise of in een private cloud worden ingezet, wat flexibiliteit en controle biedt over de opslag en beveiligingsinfrastructuur van de organisatie.

- Secure File Sharing: Kiteworks biedt een veilig platform voor het delen van bestanden en documenten, zowel intern als extern. Het maakt gebruik van encryptie en veilige protocollen om gegevens tijdens verzending en opslag te beschermen, waardoor de vertrouwelijkheid en integriteit van CUI wordt gewaarborgd.

- Toegangsbeheer: Kiteworks stelt beheerders in staat om granulaire toegangscontrole te definiëren, zodat alleen geautoriseerde personen toegang hebben tot CUI. Rolgebaseerde rechten kunnen worden geïmplementeerd om toegang tot gevoelige informatie te beperken, in lijn met de toegangsbeheervereiste van NIST 800-171.

- Preventie van gegevensverlies: De DLP-integratiemogelijkheden van Kiteworks voorkomen ongeautoriseerde overdracht van gevoelige gegevens. Het kan het delen van bestanden die CUI of andere vooraf gedefinieerde gevoelige informatie bevatten detecteren en blokkeren, waardoor het risico op onbedoelde of opzettelijke datalekken wordt verminderd.

Wil je meer weten over Kiteworks en hoe het Private Content Network organisaties helpt om NIST 800-171-naleving te bereiken? Plan dan vandaag nog een aangepaste demo.

Veelgestelde vragen

Naleving van regelgeving verwijst naar het voldoen aan wetten, regels, richtlijnen en specificaties die relevant zijn voor de bedrijfsprocessen van een organisatie. Naleving is cruciaal voor het behouden van de reputatie van het bedrijf, het vermijden van juridische sancties en het waarborgen van de veiligheid en beveiliging van de bedrijfsvoering.

Naleving van regelgeving beïnvloedt diverse sectoren op verschillende manieren, afhankelijk van de specifieke regelgeving die op elke sector van toepassing is. Zo moeten zorgorganisaties voldoen aan regelgeving zoals HIPAA die patiëntgegevens beschermt, terwijl de financiële sector moet voldoen aan regelgeving zoals PCI DSS die financiële crises wil voorkomen. Defensie-aannemers moeten voldoen aan CMMC. Niet-naleving kan leiden tot zware sancties, waaronder boetes en reputatieschade.

Enkele veelvoorkomende uitdagingen zijn het bijhouden van veranderende regelgeving, het beheren en beveiligen van data management, het trainen van medewerkers op nalevingsvereiste en het toewijzen van voldoende middelen aan nalevingsactiviteiten. Daarnaast kunnen internationale organisaties te maken krijgen met de extra complexiteit van naleving in meerdere rechtsbevoegdheden.

Organisaties kunnen hun naleving aantonen via diverse middelen, zoals het bijhouden van uitgebreide documentatie van hun nalevingsactiviteiten, het uitvoeren van regelmatige audits en het bijhouden van trainingsregisters. Daarnaast kan bepaalde regelgeving vereisen dat organisaties regelmatig rapportages indienen of externe audits ondergaan om hun naleving aan te tonen.

Gegevensversleuteling speelt een cruciale rol bij naleving van regelgeving, omdat het helpt gevoelige gegevens te beschermen tegen ongeautoriseerde toegang. Veel regelgeving vereist dat organisaties passende beveiligingsmaatregelen implementeren, waaronder encryptie, om gegevens te beschermen. Door gegevens te versleutelen, kunnen organisaties de vertrouwelijkheid en integriteit ervan waarborgen en zo bijdragen aan naleving.