DFARS 7019-naleving: Wat defensie-aannemers moeten weten

In november 2020 kondigde het Amerikaanse ministerie van Defensie (DoD) de Defense Federal Acquisition Regulation Supplement (DFARS) Interim Rule aan. De DFARS Interim Rule stelt het Cybersecurity Maturity Model Certification (CMMC) in als het cybersecurityraamwerk voor aannemers en leveranciers in de Industriële Defensiebasis (DIB). De Interim Rule vereist dat defensie-aannemers die omgaan met gecontroleerde niet-geclassificeerde informatie (CUI) de cybersecuritymaatregelen implementeren die zijn beschreven in de National Institute of Standards and Technology Special Publication 800-171 (NIST SP 800-171). De Interim Rule versterkt de zelfevaluatievereisten van NIST SP 800-171 terwijl aannemers overstappen naar CMMC 2.0-certificering.

De DFARS Interim Rule bevat drie clausules: 252.204-7019, 7020 en 7021. In deze Blog Post gaan we dieper in op clausule 7019, die in wezen vereist dat defensie-aannemers:

- Een zelfevaluatie uitvoeren van NIST SP 800-171-naleving volgens de DoD Assessment Methodology

- De scores van deze beoordeling rapporteren aan het DoD via het Supplier Performance Risk System (SPRS)

Wat is DFARS 7019?

Als onderdeel van de DFARS Interim Rule vereist DFARS-clausule 7019 dat alle DoD-aannemers voldoen aan de cybersecuritynormen zoals uiteengezet in NIST SP 800-171. Deze clausule maakt deel uit van de inspanningen van het DoD om de bescherming van CUI en andere gevoelige overheidsinformatie tegen cyberdreigingen en -aanvallen te verbeteren.

Clausule 7019 is toegevoegd aan DFARS om de beveiliging van CUI in niet-federale systemen en organisaties aan te pakken. Deze clausule vereist dat aannemers en onderaannemers gespecificeerde beveiligingsmaatregelen implementeren om CUI te beschermen, en dat zij beveiligingsincidenten rapporteren die de vertrouwelijkheid, integriteit of beschikbaarheid van CUI in gevaar kunnen brengen. In tegenstelling tot clausule 7020, die zich richt op het beschermen van geclassificeerde informatie, en clausule 7021, die van toepassing is op de bescherming van ongeclassificeerde gecontroleerde technische informatie (UCTI), richt clausule 7019 zich specifiek op de bescherming van CUI. Daarnaast heeft clausule 7012 betrekking op de bescherming van Beschermde informatie over defensie (CDI) en vereist dat aannemers en onderaannemers bepaalde beveiligingsmaatregelen implementeren en incidenten rapporteren die de vertrouwelijkheid, integriteit of beschikbaarheid van CDI kunnen beïnvloeden. Hoewel zowel clausule 7019 als 7021 informatiebeveiliging behandelen, verschillen ze in hun focus op het beschermen van diverse soorten gevoelige informatie.

Hoe overlappen DFARS 7019 en CMMC?

DFARS 7019 en CMMC overlappen elkaar doordat beide betrekking hebben op cybersecurityvereisten voor DoD-aannemers. DFARS 7019 is een clausule die vereist dat aannemers een cybersecurityplan hebben, terwijl CMMC een raamwerk is dat de cybersecuritypraktijken van een aannemer beoordeelt en een certificeringsniveau toekent op basis van hun volwassenheid en naleving van cybersecurityvereisten. CMMC 2.0 kent drie nalevingsniveaus: CMMC 2.0 Level 1 (Foundational), CMMC 2.0 Level 2 (Advanced) en CMMC 2.0 Level 3 (Expert).

Met andere woorden, DFARS 7019 is een vereiste voor aannemers om een cybersecurityplan te hebben, en CMMC is een certificeringsproces dat de effectiviteit van dat plan beoordeelt en valideert. CMMC bouwt voort op de DFARS 7019-vereiste en voegt extra beveiligingsmaatregelen en praktijken toe om ervoor te zorgen dat aannemers een hoger niveau van cybersecurityvolwassenheid bereiken.

Waarom is naleving van DFARS 7019 belangrijk?

DFARS-clausule 7019 is een cruciale vereiste voor defensie-aannemers die werken aan door het DoD gesponsorde projecten. Naleving van deze clausule is verplicht en om diverse redenen van groot belang.

Een van de belangrijkste redenen waarom naleving van DFARS 7019 essentieel is, is cybersecurity. Defensie-aannemers die aan deze clausule willen voldoen, moeten over adequate cybersecuritymaatregelen beschikken om gevoelige informatie met betrekking tot nationale veiligheid te beschermen. Met de toename van cyberaanvallen en datalekken is het essentieel om effectieve cybersecuritymaatregelen te hebben om ongeautoriseerde toegang tot gevoelige informatie te voorkomen.

Naleving van DFARS 7019 helpt om vertrouwen en geloofwaardigheid op te bouwen bij het DoD en andere aannemers in de sector. Het toont aan dat defensie-aannemers hun verantwoordelijkheden serieus nemen en zich inzetten voor het beschermen van gevoelige informatie met betrekking tot nationale veiligheid. Naleving van DFARS 7019 versterkt ook de reputatie van een aannemer binnen de eigen sector en kan een competitief voordeel opleveren bij het meedingen naar niet-DoD-opdrachten.

DFARS 7019-vereisten

DFARS 7019 stelt enkele essentiële vereisten voor defensie-aannemers vast. Allereerst moeten aannemers de beveiligingsmaatregelen implementeren die zijn gespecificeerd in NIST SP 800-171, bestaande uit 110 beveiligingsvereisten verdeeld over 14 verschillende families. Deze families omvatten toegangscontrole, identificatie en authenticatie, risicobeoordeling en beveiligingsbeoordeling, onder andere. Hoewel sommige vereisten relatief eenvoudig te implementeren zijn, kunnen andere uitdagender zijn, afhankelijk van de omvang en complexiteit van de organisatie en informatiesystemen van de aannemer.

DFARS 7019 vereist ook dat defensie-aannemers een beoordeling ondergaan op basis van de NIST SP 800-171-methodologie. Deze beoordeling resulteert in een score van -203 tot 110, waarbij een hogere score duidt op betere naleving van de NIST SP 800-171-vereisten. Defensie-aannemers moeten vervolgens hun score samen met een Systeembeveiligingsplan (SSP) en Actieplan en mijlpalen (POA&M) indienen bij het Supplier Performance Risk System (SPRS). Het DoD gebruikt deze scores om het risico te beoordelen dat gepaard gaat met het toekennen van contracten aan diverse defensie-aannemers.

Wat is de rol van de DCMA bij DFARS 7019-naleving?

De Defense Contract Management Agency (DCMA) is verantwoordelijk voor het waarborgen dat aannemers voldoen aan de vereisten van DFARS 7019. Om dit te bereiken voert de DCMA audits en beoordelingen uit bij aannemers om te controleren of zij passende maatregelen en processen implementeren om ongeclassificeerde gecontroleerde technische informatie (UCTI) te beschermen.

De DCMA biedt ook begeleiding en training aan aannemers over hoe zij aan DFARS 7019 kunnen voldoen en ondersteunt bij de ontwikkeling en implementatie van UCTI-beschermingsplannen. Daarnaast kan de DCMA ondersteuning en hulp bieden aan aannemers bij een cybersecurityincident of datalek.

DCMA-auditproces voor DFARS 7019-naleving

De DCMA voert audits uit om de naleving van defensie-aannemers met DFARS 7019 te waarborgen. Deze audits beoordelen de cybersecuritymaatregelen van aannemers en toetsen hun naleving van de NIST SP 800-171-richtlijnen. De DCMA kan ook audits uitvoeren om de zelfevaluatie van aannemers met betrekking tot DFARS 7019 te verifiëren.

Tijdens een audit beoordeelt de DCMA documentatie met betrekking tot de cybersecuritymaatregelen van de aannemer, waaronder beleidsstukken, procedures en systeembeveiligingsplannen. De auditor kan ook interviews houden met medewerkers om de effectiviteit van de cybersecuritymaatregelen van de aannemer te verifiëren.

Als de DCMA tijdens een audit niet-naleving constateert, wordt een Corrective Action Request (CAR) uitgegeven. De aannemer moet reageren op de CAR en corrigerende maatregelen nemen om de niet-naleving aan te pakken. Het niet naleven van een CAR kan leiden tot sancties of beëindiging van het contract.

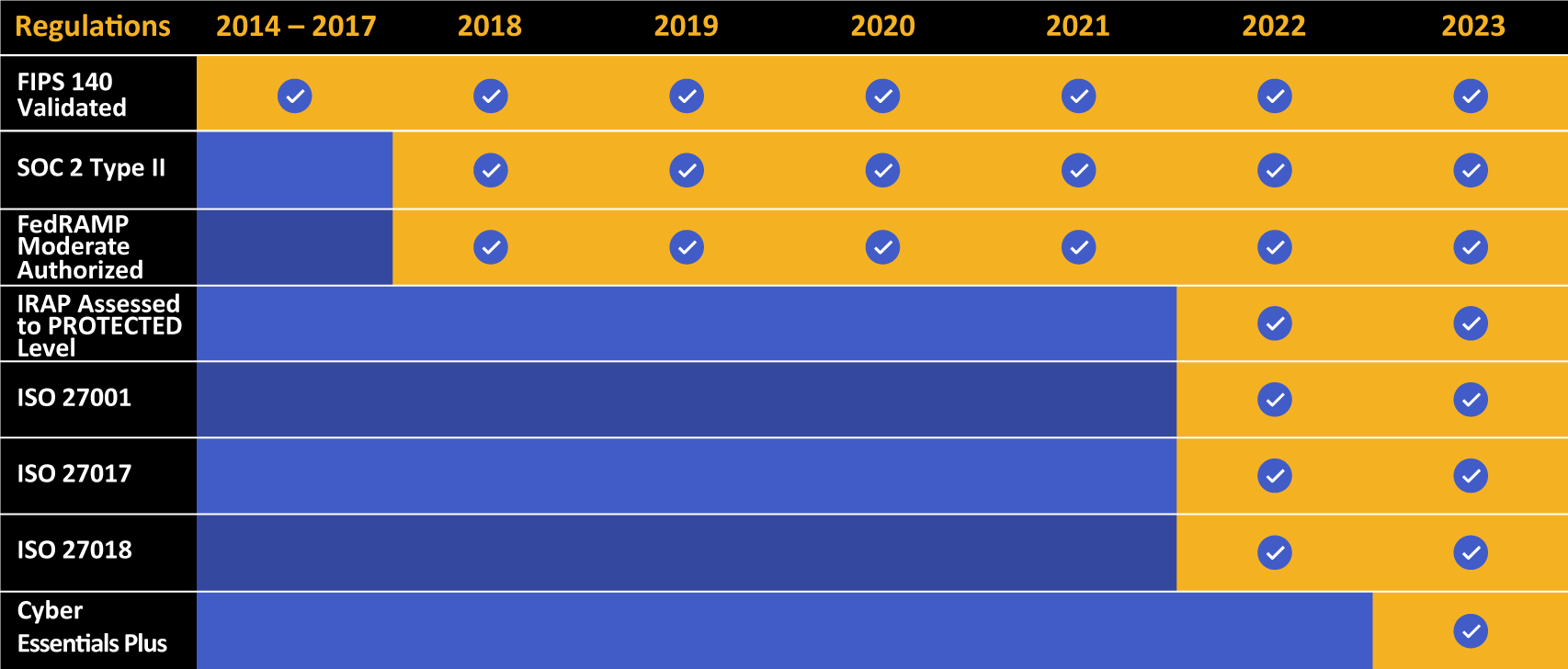

Kiteworks beschikt over een lange lijst van nalevings- en certificeringsprestaties.

Wat zijn enkele uitdagingen bij het naleven van DFARS 7019?

Defensie-aannemers kunnen diverse uitdagingen tegenkomen bij het naleven van DFARS 7019, zoals beperkte middelen, gebrek aan expertise en weerstand tegen verandering. Vooral kleinere aannemers kunnen moeite hebben om de benodigde middelen en personeelscapaciteit toe te wijzen om de vele beveiligingsvereisten van NIST SP 800-171 aan te pakken. Daarnaast kan het interpreteren en implementeren van deze vereisten een ontmoedigende taak zijn voor organisaties zonder interne cybersecurity-expertise.

Een andere mogelijke uitdaging is weerstand tegen verandering binnen de organisatie. Het implementeren van de vereiste beveiligingsmaatregelen kan aanzienlijke aanpassingen vereisen in bestaande workflows, processen en zelfs de bedrijfscultuur. Defensie-aannemers moeten voorbereid zijn om deze weerstand effectief te managen en een cultuur van cybersecuritybewustzijn en naleving op alle niveaus van de organisatie te stimuleren. Uiteindelijk kan het niet naleven van DFARS 7019 leiden tot ernstige gevolgen, waaronder het verlies van waardevolle contracten met het DoD, financiële sancties en schade aan de reputatie en positie van de organisatie binnen de defensiesector.

Beste practices voor het behalen van naleving met DFARS 7019

Er zijn diverse stappen die defensie-aannemers kunnen nemen om een soepel DFARS 7019-nalevingsproces te faciliteren. Overweeg de volgende aanbevelingen als beste practices voor DFARS 7019-naleving:

| Begrijp de vereisten | Maak uzelf vertrouwd met de DFARS 7019-vereisten en wat deze voor uw organisatie betekenen. Zorg ervoor dat alle relevante stakeholders binnen uw organisatie op de hoogte zijn van deze vereisten. |

| Voer een grondige NIST SP 800-171 gap-analyse uit | Om vast te stellen waar hun informatiesystemen mogelijk tekortschieten op het gebied van beveiligingsmaatregelen. Deze beoordeling moet zowel technische als niet-technische stakeholders betrekken om een volledig beeld te krijgen van de cybersecuritystatus van de organisatie. |

| Ontwikkel een plan | Maak een stappenplan om naleving te bereiken, inclusief tijdlijnen, taken en verantwoordelijkheden. Ontwikkel een plan voor voortdurende monitoring en onderhoud van de naleving. |

| Personeel opleiden | Informeer uw medewerkers over de DFARS 7019-vereisten en hoe zij kunnen bijdragen aan nalevingsinspanningen. Zorg ervoor dat alle medewerkers op de hoogte zijn van hun rol en verantwoordelijkheden bij het behalen van naleving. |

| Implementeer beveiligingsmaatregelen | Voer passende beveiligingsmaatregelen in om gevoelige informatie te beschermen en te voldoen aan de DFARS 7019-vereisten. Dit kan het implementeren van toegangscontroles, encryptie en andere maatregelen omvatten. |

| Voer regelmatige audits uit | Voer regelmatig audits uit om te waarborgen dat uw organisatie blijft voldoen aan DFARS 7019. Dit helpt u om gebieden te identificeren waar verbeteringen nodig zijn. |

| Rapporteer incidenten | Zorg ervoor dat elk incident tijdig wordt gemeld aan de relevante autoriteiten. Dit helpt u om sancties te voorkomen en de naleving van DFARS 7019 te behouden. |

| Werk samen met leveranciers | Zorg ervoor dat uw leveranciers ook voldoen aan DFARS 7019. Werk samen en zorg ervoor dat aan alle vereisten wordt voldaan. |

| Blijf up-to-date | Blijf op de hoogte van wijzigingen in DFARS 7019 of andere regelgeving die van invloed is op uw organisatie. Zo voorkomt u nalevingsproblemen. |

Uw DFARS 252.204-7019-nalevingstraject begint met Kiteworks

Defensie-aannemers die willen voldoen aan DFARS 7019 kunnen overwegen om gebruik te maken van het Kiteworks Private Content Network (PCN). Omdat Kiteworks FedRAMP Authorized is tot Moderate Level Impact, voldoet het aan alle beveiligingsvereisten die zijn opgenomen in NIST SP 800-171. Dit stelt defensie-aannemers niet alleen in staat om CUI te delen en over te dragen met overheidsinstanties, maar doet dit ook met het hoogste niveau van beveiliging en naleving. Kiteworks ondersteunt bovendien bijna 90% van de CMMC 2.0 Level 2-vereisten direct, het hoogste niveau voor platforms voor communicatie van gevoelige inhoud in de sector.

Het Kiteworks PCN is een uniform, veilig en gebruiksvriendelijk communicatieplatform dat end-to-end encryptie, beveiligde toegangscontroles, eigendom van encryptiesleutels en inzicht in alle bestandsactiviteiten biedt. Kiteworks consolideert alle communicatiekanalen van derden, waaronder beveiligde e-mail, bestandsoverdracht, beheerde bestandsoverdracht (MFT), beveiligd file transfer protocol (SFTP), webformulieren en meer, zodat elk gevoelig bestand dat wordt verzonden, ontvangen of gedeeld centraal wordt beheerd, beschermd, gemonitord en gevolgd.

Met het PCN van Kiteworks wordt elke upload, download en het delen van bestanden gelogd voor eDiscovery en naleving van regelgeving. Kiteworks ondersteunt ook diverse andere regelgeving en normen, waaronder International Traffic in Arms Regulations (ITAR), de General Data Protection Regulation (GDPR), SOC 2, de Federal Information Security Management Act (FISMA), FIPS 140-2 en Exportrichtlijnen (EAR).

Voor meer informatie over het Kiteworks-platform, plan vandaag nog een aangepaste demo in.

Veelgestelde vragen

Naleving van regelgeving verwijst naar het voldoen aan wetten, regels, richtlijnen en specificaties die relevant zijn voor de bedrijfsprocessen van een organisatie. Naleving is cruciaal voor het behoud van de reputatie van het bedrijf, het voorkomen van juridische sancties en het waarborgen van de veiligheid en beveiliging van de bedrijfsvoering.

Naleving van regelgeving beïnvloedt diverse sectoren op verschillende manieren, afhankelijk van de specifieke regelgeving die van toepassing is op elke sector. Zo moeten zorgorganisaties voldoen aan regelgeving zoals HIPAA die patiëntgegevens beschermt, terwijl de financiële sector zich moet houden aan regelgeving zoals PCI DSS die financiële crises wil voorkomen. Defensie-aannemers moeten voldoen aan CMMC. Niet-naleving kan leiden tot zware sancties, waaronder boetes en reputatieschade.

Enkele veelvoorkomende uitdagingen zijn het bijhouden van veranderende regelgeving, het beheren en beveiligen van data, het opleiden van medewerkers over nalevingsvereisten en het toewijzen van voldoende middelen voor nalevingsactiviteiten. Daarnaast kunnen internationale organisaties te maken krijgen met de extra complexiteit van naleving in meerdere rechtsbevoegdheden.

Organisaties kunnen hun naleving aantonen via diverse middelen, zoals het bijhouden van uitgebreide documentatie van hun nalevingsactiviteiten, het uitvoeren van regelmatige audits en het verstrekken van opleidingsregistraties. Daarnaast kan sommige regelgeving vereisen dat organisaties regelmatig rapportages indienen of externe audits ondergaan om hun naleving aan te tonen.

Data-encryptie speelt een cruciale rol bij naleving van regelgeving, omdat het helpt om gevoelige data te beschermen tegen ongeautoriseerde toegang. Veel regelgeving vereist dat organisaties passende beveiligingsmaatregelen treffen, waaronder encryptie, om data te beschermen. Door data te versleutelen, kunnen organisaties de vertrouwelijkheid en integriteit ervan waarborgen en zo bijdragen aan naleving.