DFARS 252.204-7012 Naleving: Alles wat defensie-aannemers moeten weten

Naarmate de defensie-industrie wordt geconfronteerd met een steeds groter aantal cyberdreigingen, is naleving van de Defense Federal Acquisition Regulation Supplement, oftewel DFARS 252.204-7012, cruciaal om gevoelige gegevens te beschermen, de nationale veiligheid te waarborgen en de belangen van het Department of Defense te beschermen.

In deze post bespreken we de basisprincipes van DFARS 252.204-7012, de gevolgen ervan voor defensie-aannemers en de essentiële stappen die vereist zijn voor naleving. Laten we ons verdiepen in de wereld van cyberbeveiliging binnen defensiecontracten en meer leren over deze belangrijke regelgeving.

Wat is DFARS 252.204-7012?

DFARS 252.204-7012 is een regelgeving die defensie-aannemers verplicht om adequate cyberbeveiligingsmaatregelen te implementeren ter bescherming van Controlled Unclassified Information (CUI). CUI verwijst naar gevoelige informatie die bescherming vereist, maar niet geclassificeerd is. De regelgeving is van toepassing op alle defensie-aannemers, onderaannemers en leveranciers die CUI namens het DoD verwerken, opslaan of verzenden.

De impact van DFARS 252.204-7012 op defensiecontracten is aanzienlijk, omdat het niet naleven van de regelgeving kan leiden tot het verlies van bestaande contracten, diskwalificatie voor toekomstige contracten en andere financiële en juridische gevolgen. Daarom moeten defensie-aannemers deze vereiste serieus nemen en streven naar naleving om hun zakelijke relatie met het DoD te behouden.

DFARS 252.204-7012 Nalevingsvereisten

De volgende zijn de belangrijkste DFARS 252.204-7012 vereisten waaraan defensie-aannemers moeten voldoen voor naleving:

| 1. | Bescherming van Controlled Unclassified Information | Aannemers moeten adequate beveiligingsmaatregelen implementeren om CUI te beschermen, waaronder vertrouwelijkheid, integriteit en beschikbaarheid van informatie. |

| 2. | Cyberincidentrapportage | Aannemers moeten elk cyberincident binnen 72 uur na ontdekking melden aan het DoD. |

| 3. | Beveiligingsbeoordeling | Aannemers moeten een grondige beveiligingsbeoordeling uitvoeren van hun informatiesystemen en een samenvatting van de beoordeling indienen bij het DoD. |

| 4. | Naleving van NIST SP 800-171 | Aannemers moeten voldoen aan de National Institute of Standards and Technology (NIST) Special Publication (SP) 800-171, waarin de beveiligingsvereisten voor het beschermen van CUI in niet-federale informatiesystemen en organisaties worden beschreven. |

| 5. | Flow Down Vereisten | Aannemers moeten ervoor zorgen dat hun onderaannemers ook voldoen aan de DFARS 252.204-7012 regelgeving. |

Tabel 1.1: DFARS 252.204-7012 Nalevingsvereisten

Het niet naleven van DFARS 252.204-7012 kan ernstige gevolgen hebben. Ten eerste suggereert niet-naleving dat de systemen, applicaties of procedures van een aannemer of onderaannemer onveilig zijn, waardoor CUI wordt blootgesteld aan ongeautoriseerde toegang. Ten tweede kan niet-naleving ertoe leiden dat een aannemer of onderaannemer de toegang tot overheidscontracten verliest en andere sancties krijgt. Om deze risico’s te beperken, moeten defensie-aannemers prioriteit geven aan naleving door te investeren in de benodigde middelen en het opzetten van robuuste cyberbeveiligingsmaatregelen die voldoen aan de richtlijnen van de regelgeving.

Wat is het verschil tussen NIST SP 800-171 en DFARS 252.204-7012?

De National Institute of Standards and Technology Special Publication 800-171, of NIST SP 800-171, is een set richtlijnen die het kader bieden voor het implementeren van de cyberbeveiligingsvereisten zoals beschreven in DFARS 252.204-7012. De richtlijnen bevatten 110 beveiligingsmaatregelen, verdeeld over 14 categorieën, en zijn ontworpen om de bescherming van CUI te verbeteren.

Naleving van NIST SP 800-171 is essentieel voor defensie-aannemers die onder DFARS 252.204-7012 vallen, omdat het naleven van deze richtlijnen aantoont dat een aannemer zich inzet voor de bescherming van gevoelige informatie en in staat is te voldoen aan de cyberbeveiligingsvereisten van het DoD.

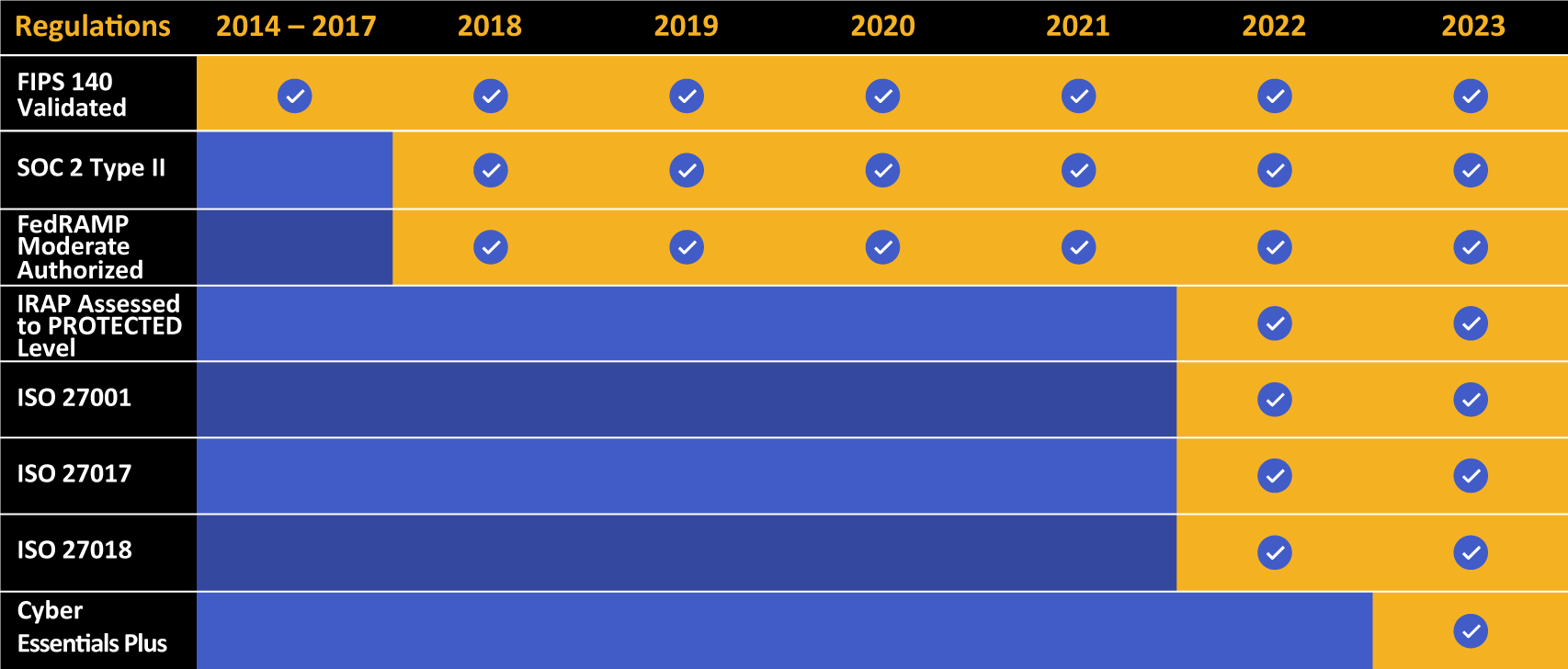

Kiteworks beschikt over een lange lijst van nalevings- en certificeringsprestaties.

Wat is het verschil tussen CMMC en DFARS 252.204-7012?

Cybersecurity Maturity Model Certification (CMMC) is een aankomende cyberbeveiligingscertificering die de inspanningen van het DoD om gevoelige informatie te beschermen verder zal versterken. Zodra deze is ingevoerd, vereist CMMC 2.0 dat defensie-aannemers een specifiek certificeringsniveau behalen (CMMC Level 1, CMMC Level 2 of CMMC Level 3), afhankelijk van de gevoeligheid van de informatie die zij verwerken en de complexiteit van hun contracten met het DoD.

CMMC is ontworpen om de cyberbeveiligingsstatus van de Defense Industrial Base (DIB) te versterken door een uniforme standaard vast te stellen voor het beperken van cyberrisico’s. Het vult de vereisten van DFARS 252.204-7012 aan en bouwt hierop voort, waardoor het essentieel is voor defensie-aannemers om op de hoogte te blijven van de ontwikkelingen op dit gebied.

Voorbereiden op DFARS 252.204-7012 Naleving

Defensie-aannemers moeten volledig voldoen aan DFARS 252.204-7012 om gevoelige overheidsinformatie te beschermen, wat van cruciaal belang is voor de nationale veiligheid. Het proces om naleving te bereiken kan variëren afhankelijk van de omvang en complexiteit van de organisatie van de aannemer. Over het algemeen kan het proces enkele maanden duren en ingewikkeld zijn, waarbij de implementatie van nieuwe beleidsmaatregelen, procedures en controles vereist is. Het kan ook aanzienlijke kosten met zich meebrengen, zoals de aanschaf van nieuwe hardware en software of het inhuren van externe adviseurs. Het voldoen aan elk van de vijf kernvereisten—het identificeren van beschermde defensie-informatie, het implementeren van beveiligingsvereisten, het beoordelen en documenteren van naleving, het rapporteren van cyberincidenten en het doorgeven van vereisten—kan ook verschillende tijdlijnen en uitdagingen met zich meebrengen. Hoe dan ook, aannemers moeten de nodige stappen nemen om DFARS 252.204-7012 naleving te waarborgen om zware sancties, zoals het verlies van overheidscontracten of juridische aansprakelijkheid, te voorkomen.

| Stap 1 | Ontwikkel een Actieplan en Mijlpalen (POA&M) | De eerste stap richting naleving is het ontwikkelen van een robuust actieplan en mijlpalen (POA&M). Het POA&M is een gestructureerd document waarin de beveiligingsmaatregelen worden beschreven die aannemers zullen nemen om te voldoen aan de vereisten van DFARS 252.204-7012. Het POA&M moet de tijdlijnen bevatten voor het implementeren van beveiligingsmaatregelen en het beperken van kwetsbaarheden, de verantwoordelijke personen en de benodigde middelen voor elke actie. Ook moet het een opvolgplan bevatten voor het monitoren en bijwerken van de beveiligingsmaatregelen. |

| Stap 2 | Genereer een Systeembeveiligingsplan (SSP) | Om te voldoen aan DFARS 252.204-7012 moeten defensie-aannemers een systeembeveiligingsplan (SSP) opstellen. Het SSP is een uitgebreid document waarin de beveiligingsmaatregelen worden beschreven die aannemers hebben geïmplementeerd om gevoelige overheidsinformatie te beschermen. Het SSP moet de beveiligingsmaatregelen voor zowel het netwerk van de aannemer als dat van eventuele onderaannemers die overheidsinformatie verwerken, in detail beschrijven. Het SSP moet de procedures voor het identificeren en beperken van kwetsbaarheden, de verantwoordelijke personen voor het implementeren van de beveiligingsmaatregelen en de processen voor het testen en evalueren van de effectiviteit van de beveiligingsmaatregelen beschrijven. Daarnaast moet het SSP een incident response plan bevatten waarin de procedures voor het reageren op beveiligingsincidenten worden beschreven, inclusief het melden van incidenten aan de overheid. |

| Stap 3 | Voer Zelfbeoordelingen en Beoordelingen door Derden uit | DFARS 252.204-7012 vereist dat defensie-aannemers zelfbeoordelingen uitvoeren en een beoordeling door een derde partij ontvangen om de effectiviteit van hun beveiligingsmaatregelen te verifiëren. Zelfbeoordelingen omvatten het beoordelen van de beveiligingsmaatregelen zoals beschreven in het SSP en het identificeren van eventuele tekortkomingen of kwetsbaarheden. Als er tekortkomingen of kwetsbaarheden worden vastgesteld, moeten aannemers een plan ontwikkelen en uitvoeren om deze te herstellen. De resultaten van zelfbeoordelingen en beoordelingen door derden moeten worden opgenomen in het POA&M en dienen als leidraad voor de voortdurende beveiligingsinspanningen van de aannemer. |

Tabel 1.2: DFARS 252.204-7012 Nalevingsvereisten

DFARS 252.204-7012 Nalevingsuitdagingen voor Defensie-aannemers

Voldoen aan DFARS 252.204-7012 kan een uitdaging zijn voor defensie-aannemers, omdat het vaak aanzienlijke investeringen vereist in cyberbeveiligingsinfrastructuur, training van medewerkers en nalevingsbeheer. Veelvoorkomende uitdagingen zijn onder andere budgetbeperkingen, gebrek aan cyberbeveiligingsexpertise en moeite om interne processen af te stemmen op de vereisten van de regelgeving.

Om deze uitdagingen te overwinnen, moeten defensie-aannemers beste practices toepassen, zoals het uitvoeren van een grondige beoordeling van hun huidige cyberbeveiligingsmaatregelen, het opstellen van een uitgebreid implementatieplan en het inschakelen van externe experts. Succes op dit gebied kan leiden tot verbeterde cyberbeveiliging, een sterkere reputatie binnen de defensie-industrie en meer kansen voor zakelijke groei.

De Rol van Third Party Assessor Organizations bij DFARS 252.204-7012 Naleving

Third Party Assessor Organizations (C3PAO’s) zijn onafhankelijke organisaties die de naleving van defensie-aannemers met DFARS 252.204-7012 en NIST SP 800-171 beoordelen. Zij spelen een cruciale rol bij het waarborgen dat aannemers zich aan de regelgeving houden en het vereiste niveau van cyberbeveiliging behouden.

Het beoordelingsproces omvat doorgaans een evaluatie van de cyberbeveiligingsmaatregelen van een aannemer, een beoordeling van hun naleving van NIST SP 800-171 en het geven van aanbevelingen voor verbetering. De tijdlijn voor beoordelingen kan variëren, maar duurt over het algemeen enkele maanden.

C3PAO’s beoordelen de effectiviteit van de beveiligingsmaatregelen van de aannemer en leveren een rapport op waarin eventuele tekortkomingen of kwetsbaarheden worden beschreven. Aannemers moeten alle tijdens de audit geïdentificeerde tekortkomingen of kwetsbaarheden herstellen en bewijs van naleving aan de overheid leveren.

Wat kost DFARS 252.204-7012 Naleving?

DFARS 252.204-7012 naleving kan kostbaar zijn, omdat het vaak aanzienlijke investeringen vereist in cyberbeveiligingsinfrastructuur, training van personeel en doorlopend onderhoud. De financiële en operationele impact van niet-naleving kan echter veel ernstiger zijn, waardoor het voor defensie-aannemers van groot belang is om prioriteit te geven aan dit gebied.

Strategieën om de kosten van naleving te minimaliseren zijn onder andere het uitvoeren van een grondige beoordeling van de huidige cyberbeveiligingsmaatregelen, het implementeren van kosteneffectieve verbeteringen en het inschakelen van externe ondersteuning. Investeren in naleving is een verstandige keuze voor defensie-aannemers, omdat de langetermijnvoordelen van het beschermen van gevoelige informatie en het onderhouden van een sterke relatie met het DoD ruimschoots opwegen tegen de kosten.

Kiteworks helpt aannemers bij het behalen van DFARS 252.204-7012 Naleving

DFARS 252.204-7012 naleving is een cruciale vereiste voor defensie-aannemers die CUI gevoelige informatie verwerken en delen met de Amerikaanse overheid. Deze regelgeving vereist naleving van NIST SP 800-171, waarin specifieke cyberbeveiligingsmaatregelen worden beschreven die aannemers en onderaannemers moeten implementeren om CUI te beschermen.

Het Kiteworks Private Content Network helpt defensie-aannemers te voldoen aan hun DFARS 252.204-7012 nalevingsvereisten. Kiteworks is FedRAMP Authorized tot Moderate Level Impact en voldoet aan alle beveiligingsvereisten die zijn opgenomen in NIST 800-171. Hierdoor kunnen overheidsaannemers CUI delen en overdragen met overheidsinstanties met het hoogste niveau van beveiliging en naleving. Daarnaast ondersteunt Kiteworks bijna 90% van de CMMC 2.0 Level 2 vereisten direct, het hoogste niveau voor gevoelige contentcommunicatieplatforms in de sector.

Het Kiteworks Private Content Network is een uniform, veilig en gebruiksvriendelijk communicatieplatform dat end-to-end encryptie, toegangscontroles, eigendom van encryptiesleutels en inzicht in alle bestandsactiviteiten biedt, namelijk wie wat naar wie, wanneer en hoe heeft verzonden. Kiteworks consolideert alle communicatiekanalen van derden, waaronder beveiligde e-mail, bestandsoverdracht, beheerde bestandsoverdracht (MFT), secure file transfer protocol (SFTP), webformulieren en meer, zodat elk gevoelig bestand dat wordt verzonden, ontvangen of gedeeld centraal wordt beheerd, beschermd, gemonitord en gevolgd.

Integraties met bedrijfsapplicaties, enterprise content management (ECM)-systemen en beveiligingstools zorgen ervoor dat persoonlijk identificeerbare informatie en beschermde gezondheidsinformatie (PII/PHI), financiële overzichten, contracten, intellectueel eigendom en andere gevoelige informatie veilig wordt benaderd en gedeeld.

Elke upload, download en deling van bestanden wordt gelogd voor eDiscovery en naleving van regelgeving. Kiteworks ondersteunt bovendien een reeks andere regelgeving en standaarden, waaronder International Traffic in Arms Regulations (ITAR), de General Data Protection Regulation (GDPR), SOC 2, de Federal Information Security Management Act (FISMA), FIPS 140-2 en Export Administration Regulations (EAR).

Voor meer informatie over het Kiteworks platform, plan vandaag nog een aangepaste demo in.

Veelgestelde Vragen

Naleving van regelgeving verwijst naar het voldoen aan wetten, regels, richtlijnen en specificaties die relevant zijn voor de bedrijfsprocessen van een organisatie. Naleving is cruciaal voor het behouden van de reputatie van het bedrijf, het vermijden van juridische sancties en het waarborgen van de veiligheid en beveiliging van de bedrijfsvoering.

Naleving van regelgeving beïnvloedt diverse sectoren op verschillende manieren, afhankelijk van de specifieke regelgeving die op elke sector van toepassing is. Zo moeten zorgorganisaties voldoen aan regelgeving zoals HIPAA die patiëntgegevens beschermt, terwijl de financiële sector zich moet houden aan regelgeving zoals de PCI DSS die financiële crises helpt voorkomen. Department of Defense-aannemers moeten voldoen aan CMMC. Niet-naleving kan leiden tot zware sancties, waaronder boetes en reputatieschade.

Enkele veelvoorkomende uitdagingen zijn het bijhouden van veranderende regelgeving, het beheren en beveiligen van data, het trainen van medewerkers over nalevingsvereisten en het toewijzen van voldoende middelen voor nalevingsactiviteiten. Daarnaast kunnen wereldwijde organisaties te maken krijgen met de extra complexiteit van het voldoen aan regelgeving in meerdere rechtsbevoegdheden.

Organisaties kunnen hun naleving aantonen via diverse middelen, zoals het bijhouden van uitgebreide documentatie van hun nalevingsactiviteiten, het uitvoeren van regelmatige audits en het verstrekken van trainingsregistraties. Daarnaast kunnen sommige regelgeving vereisen dat organisaties regelmatig rapportages indienen of externe audits ondergaan om hun naleving aan te tonen.

Data-encryptie speelt een cruciale rol bij naleving van regelgeving, omdat het helpt gevoelige gegevens te beschermen tegen ongeautoriseerde toegang. Veel regelgeving vereist dat organisaties passende beveiligingsmaatregelen nemen, waaronder encryptie, om data te beschermen. Door data te versleutelen, kunnen organisaties de vertrouwelijkheid en integriteit ervan waarborgen en zo bijdragen aan naleving.