Frameworkimplementatie voor NIST CSF 2.0-naleving

De NIST CSF 2.0 is verplicht voor federale agentschappen in de Verenigde Staten en relevant voor een breed scala aan sectoren, waaronder de zorg, financiële sector, energie en telecommunicatie. Deze sectoren verwerken vaak gevoelige gegevens en vallen onder strikte regelgeving, waardoor naleving van het framework essentieel is. Hieronder staan enkele van de grootste uitdagingen waarmee organisaties worden geconfronteerd bij NIST CSF 2.0-naleving.

Govern

Organisaties ondervinden diverse uitdagingen bij het opzetten, communiceren en monitoren van hun risicobeheer cyberbeveiliging, verwachtingen en beleid. Naleving van de Govern-functie vereist inzicht in de context van de organisatie, het definiëren van risicotolerantie, het vastleggen van duidelijke rollen en verantwoordelijkheden en het consequent handhaven van beleid. Uitdagingen ontstaan vaak door de complexiteit van het afstemmen van cyberbeveiligingsdoelen op bedrijfsdoelstellingen, het beheren van risico’s in de toeleveringsketen en het waarborgen van toezicht binnen de hele organisatie. Effectieve controles moeten worden geïmplementeerd om verantwoording te stimuleren, prestaties te beoordelen en voortdurende verbetering in risicobeheer cyberbeveiliging te bevorderen.

Identify

Naleving van de Identify-functie vereist het bijhouden van nauwkeurige inventarissen van hardware, software, diensten en datastromen, het prioriteren van activa op basis van kritiek en het beheren ervan gedurende hun volledige levenscyclus. De complexiteit van het identificeren en valideren van kwetsbaarheden, het verzamelen van Threat Intelligence, het beoordelen van risico’s en het beheren van wijzigingen en uitzonderingen vormt een uitdaging binnen deze functie. Er moeten controles worden ingesteld om het actuele cyberbeveiligingsrisico van de organisatie te begrijpen en voortdurende verbetering over alle CSF-functies te stimuleren.

Protect

De Protect-functie vereist het beheren van toegang tot activa, het bieden van bewustwording en training op het gebied van cyberbeveiliging, het waarborgen van gegevensbeveiliging, het onderhouden van platformbeveiliging en het realiseren van veerkracht in de technologie-infrastructuur. Organisaties moeten identiteiten, inloggegevens en toegangsrechten beheren, gegevens in rust, onderweg en in gebruik beschermen, veilige softwareontwikkelpraktijken hanteren en zorgen voor voldoende capaciteit van middelen voor beschikbaarheid. Het beschermen van de vertrouwelijkheid, integriteit en beschikbaarheid van activa en informatie is essentieel voor deze functie.

Detect

Continue monitoring van activa om afwijkingen en tekenen van compromittering te vinden, evenals het analyseren van mogelijk schadelijke gebeurtenissen om deze te karakteriseren en cybersecurity-incidenten te detecteren, is nodig om aan de Detect-functie te voldoen. Er moeten controles worden geïmplementeerd om potentiële cybersecurity-incidenten snel te detecteren en te analyseren. De complexiteit van het monitoren van netwerken, fysieke omgevingen, personeelsactiviteiten en technologiegebruik, het correleren van informatie uit diverse bronnen, het begrijpen van de impact en omvang van schadelijke gebeurtenissen en het integreren van cyberdreigingsinformatie in de analyse vormt een uitdaging voor deze functie.

Respond

Naleving van de Respond-functie vereist het beheren van incidentrespons, het uitvoeren van onderzoeken ter ondersteuning van forensisch onderzoek en herstel, het coördineren van responsactiviteiten met belanghebbenden en het beperken van incidenten. Het uitvoeren van incident response-plannen in samenwerking met derden, het triageren en valideren van incidentrapporten, het categoriseren en prioriteren van incidenten, het uitvoeren van oorzakenanalyses, het waarborgen van de integriteit van incidentgegevens, het inschatten van de omvang van een incident, het informeren van belanghebbenden en het indammen en uitroeien van incidenten zijn vaak complex en vragen waardevolle middelen. Effectieve controles moeten worden geïmplementeerd om een snelle en gecoördineerde reactie op cybersecurity-incidenten te waarborgen.

Recover

Organisaties ondervinden uitdagingen bij het effectief herstellen van activa en processen die zijn getroffen door een cybersecurity-incident. De Recover-functie vereist het uitvoeren van herstelplannen voor incidenten, het selecteren en uitvoeren van herstelacties, het verifiëren van de integriteit van back-ups en herstelde activa, het meenemen van missie-kritieke functies en risicobeheer cyberbeveiliging bij het vaststellen van operationele normen na een incident en het coördineren van herstelactiviteiten met interne en externe partijen. Organisaties moeten de integriteit van back-ups verifiëren, systemen en diensten herstellen, de normale operationele status bevestigen, het einde van het incidentherstel verklaren, incidentgerelateerde documentatie afronden en de voortgang van het herstel en publieke updates communiceren via goedgekeurde methoden en berichtgeving.

Kiteworks verbetert gegevensbescherming en risicobeheer in overeenstemming met NIST CSF 2.0

Ondersteuning voor de Govern-functie binnen de 5 kernfuncties

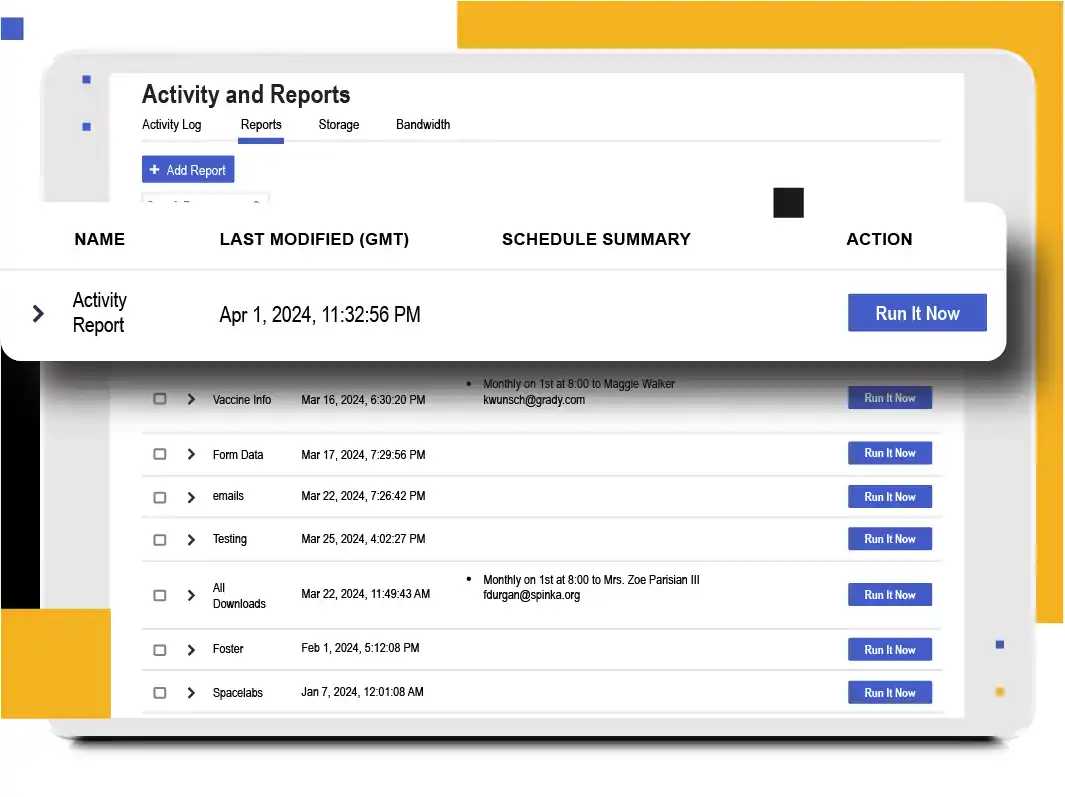

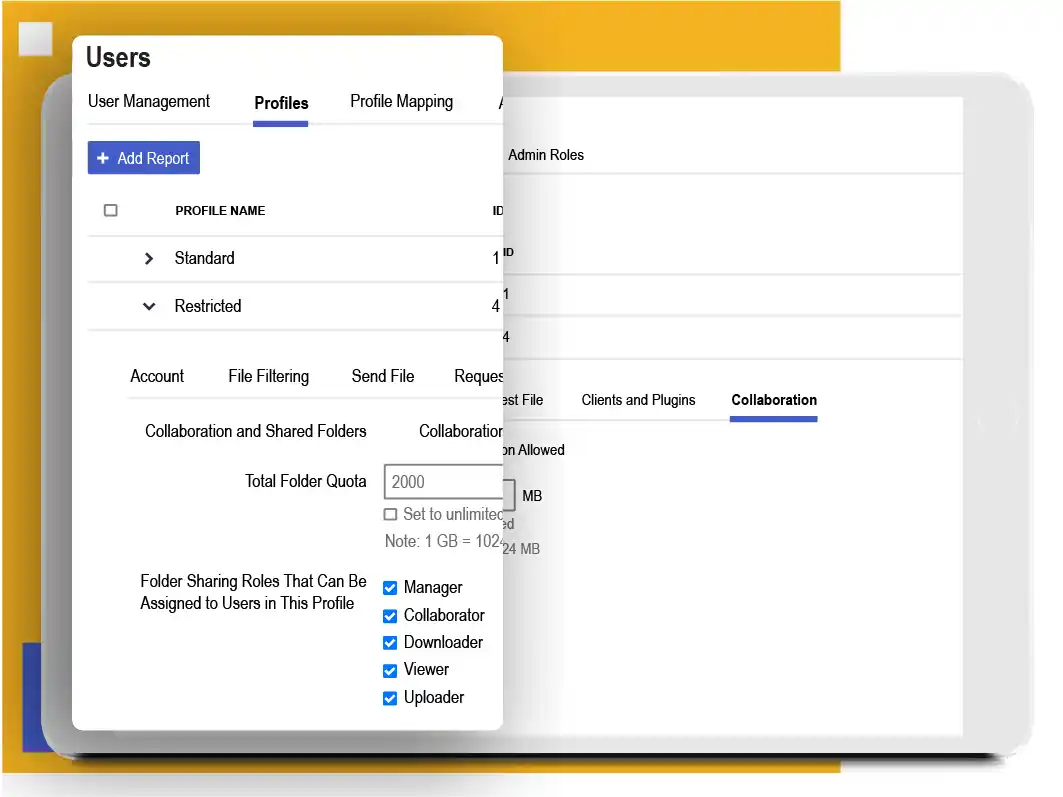

Kiteworks biedt functies die organisaties ondersteunen bij het voldoen aan de Govern-functie van de NIST CSF 2.0. Het platform biedt gedetailleerde gebruikersprofielinstellingen, integratie met externe repositories en samenwerkingsrollen die toegangscontroles respecteren, zodat aan de behoeften van stakeholders voor veilige bestandsoverdracht en toegangscontrole wordt voldaan. Kiteworks sluit aan bij het framework door mogelijkheden te bieden die de Govern-functie ondersteunen binnen de andere vijf functies, waaronder asset management, authenticatie, toegangscontroles, preventie van gegevensverlies, encryptie, logging, security information and event management (SIEM) integratie, geautomatiseerde meldingen, forensische data en configuraties voor hoge beschikbaarheid en disaster recovery. Deze functies helpen organisaties hun strategie voor risicobeheer cyberbeveiliging effectief op te stellen, te communiceren en te handhaven.

Identificeer ongestructureerde gegevens en potentiële kwetsbaarheden

Kiteworks biedt uitgebreide mogelijkheden voor asset management, risicobeoordeling en verbetering. Het platform houdt nauwkeurige inventarissen bij van hardware, software, diensten en datastromen via integraties met HSM’s. Het classificeert data-assets op basis van diverse omstandigheden, waardoor organisaties deze effectief kunnen prioriteren. Kiteworks identificeert en valideert kwetsbaarheden via geautomatiseerde en handmatige penetratietests, Threat Intelligence sharing en patroonherkenning van verdachte activiteiten. De geconsolideerde, doorzoekbare activiteitenlog en naadloze SIEM-integratie faciliteren risicobeoordeling, responsplanning en continue verbetering op basis van operationele data en grondige beveiligingstests.

Robuust identity management beschermt toegang

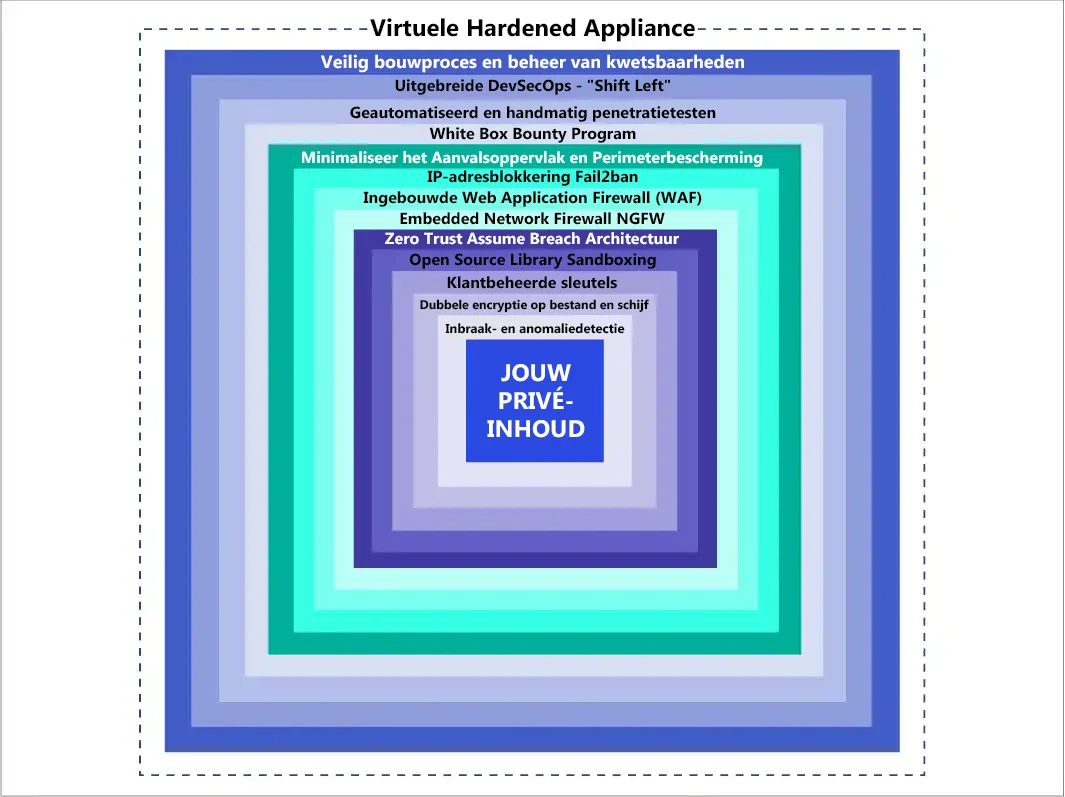

Kiteworks ondersteunt naleving van de Protect-functie door robuust identity management, toegangscontrole, gegevensbeveiliging, platformbeveiliging en technologische infrastructuurresilience te bieden. Het platform biedt gedetailleerde rolgebaseerde toegangscontrole, multi-factor authentication en integratie met bestaande identity providers. Het gebruikt meerlaagse encryptie voor gegevens in rust en onderweg, en biedt veilige samenwerking via SafeEDIT. Kiteworks hanteert een veilig SDLC-proces, genereert uitgebreide logrecords en voorkomt ongeautoriseerde software-uitvoering. Het clusteringmechanisme van het platform, one-click updates en veilige virtuele appliance-architectuur zorgen voor hoge beschikbaarheid en resilience in normale en ongunstige situaties.

Detecteer alle activiteiten met onveranderlijke audittrail

Het platform voert doorlopend penetratietests uit, gebruikt eigen patronen om verdachte activiteiten te detecteren en houdt gedetailleerde logdata bij voor beveiligings- en compliance-activiteiten. Kiteworks reinigt, normaliseert en aggregeert logdata automatisch tot één gestandaardiseerde stroom, die naadloos kan worden geïntegreerd met SIEM-tools voor realtime analyse. Het CISO Dashboard van het platform biedt geautoriseerd personeel toegang tot audittrail en visuele weergaven van activiteiten, waardoor zij incidenten kunnen identificeren en melden wanneer ongunstige gebeurtenissen aan gedefinieerde criteria voldoen.

Reageer op bedreigingen met incident management mogelijkheden

Alle logberichten worden vastgelegd zonder throttling, waardoor de beschikbaarheid van kritieke incidentgegevens wordt gewaarborgd. De geconsolideerde activiteitenlog biedt een uniform overzicht van alle activiteiten, wat incidenttriage, validatie en oorzakenanalyses vergemakkelijkt. Kiteworks integreert met externe monitoringtools voor realtime incidentdetectie en melding aan stakeholders. Gedetailleerde toegangscontrole en aanpasbare rapportages maken veilige informatie-uitwisseling met aangewezen partijen mogelijk. De sandboxing-aanpak van het platform bevat incidenten, terwijl continue beveiligingstests en tijdige patches helpen deze effectief te elimineren.

Herstel snel en waarborg bedrijfscontinuïteit

Kiteworks biedt snapshot- en replicatiemogelijkheden, evenals uitgebreide logging en integratie met SIEM-systemen. Het platform stelt klanten in staat snapshots te maken van virtuele opslagnode-machines, waarbij de volledige status van de VM wordt vastgelegd voor gecontroleerd herstel bij rampen of storingen. Automatische replicatie tussen opslagnodes waarborgt gegevensintegriteit en vergemakkelijkt naadloze failover en systeemherstel. De realtime, geconsolideerde logging en SIEM-integratie van Kiteworks stellen organisaties in staat hun bestaande incident management-processen te benutten, herstelvoortgang te communiceren naar stakeholders en publieke updates te delen via goedgekeurde kanalen.

Veelgestelde vragen

NIST CSF staat voor het National Institute of Standards and Technology Cybersecurity Framework, een uitgebreide gids voor organisaties om cyberbeveiligingsrisico’s effectief te beheren en te verminderen.

NIST CSF 2.0 is uitgebracht op 26 februari 2024 en biedt bijgewerkte richtlijnen en aanbevelingen voor risicobeheer cyberbeveiliging, gebaseerd op het veranderende dreigingslandschap en industriële beste practices.

NIST CSF 2.0 bestaat uit zes hoofdfuncties: Govern, Identify, Protect, Detect, Respond en Recover. Deze functies helpen gezamenlijk organisaties bij het beheren van cyberbeveiligingsrisico’s en het behouden van veerkracht.

Het doel van NIST CSF 2.0 is om een uitgebreide, flexibele en risicogebaseerde aanpak te bieden waarmee organisaties cyberbeveiligingsrisico’s kunnen beheren en verminderen, in lijn met hun bedrijfsdoelstellingen en de algehele beveiligingsstatus kunnen verbeteren.

Hoewel NIST CSF 2.0 een vrijwillig framework is voor niet-federale instanties, wordt het breed erkend en toegepast als beste practice voor risicobeheer cyberbeveiliging. Het helpt organisaties te voldoen aan diverse regelgeving en industriestandaarden.