Uw cyberbeveiliging versterken met het NIST Cybersecurity Framework (CSF)

Het National Institute of Standards and Technology Cybersecurity Framework (NIST CSF) bestaat uit normen, richtlijnen en beste practices die organisaties kunnen gebruiken om cyberbeveiligingsrisico’s te beheren. NIST maakt deel uit van het Amerikaanse ministerie van Handel en heeft als opdracht organisaties te helpen hun cyberbeveiligingsrisico’s te verkleinen.

Inleiding tot het Cybersecurity Framework

Een cybersecurity framework is een allesomvattende aanpak om informatie-assets te beschermen tegen cyberbedreigingen. Het is een set richtlijnen, beleidsmaatregelen, procedures en beste practices die organisaties helpen risico’s voor hun data en systemen te beheren en te beperken. Een typisch cybersecurity framework omvat risicobeoordeling, kwetsbaarheidsbeheer, incidentrespons en continue monitoring. Het behandelt ook onderwerpen als toegangsbeheer, authenticatie, encryptie en data back-up en herstel. Het implementeren van een cybersecurity framework helpt organisaties een sterke verdediging tegen cyberaanvallen op te bouwen en de kans op datalekken te verkleinen. Door een allesomvattend cybersecurity framework te hanteren, kunnen bedrijven hun reputatie, merk en gevoelige informatie beschermen.

Het National Institute of Standards and Technology (NIST) Begrijpen: Een Introductie

Het National Institute of Standards and Technology, of NIST, is de centrale autoriteit van de federale overheid op het gebied van technologie- en beveiligingsnormen. Het werd in 1901 opgericht als het Bureau of Standards, een nationale instantie voor gewichten, maten en wetenschappelijke standaarden. In 1988 nam de organisatie de naam NIST aan om haar veranderende missie als agentschap voor technologische en wetenschappelijke vooruitgang te weerspiegelen.

In de hedendaagse overheidsoperaties vereist de missie van NIST dat het enkele kritieke technologiegebieden dekt. Deze gebieden omvatten normen en vereiste waaraan federale instanties en aannemers moeten voldoen, zoals uiteengezet in de “Special Publication”, die gratis beschikbaar is via de NIST-website.

Enkele belangrijke gebieden die NIST behandelt zijn:

- Federale Cyberbeveiliging: Naarmate federale instanties nieuwe technologieën adopteren, is de noodzaak om gevoelige informatie te beschermen essentieel. Daarnaast beschrijft de Federal Information Security Modernization Act van 2014 strikte technische en risicogebaseerde beveiligingsvereiste waaraan instanties en hun partners moeten voldoen. Deze vereiste worden onderzocht, opgesteld, onderhouden en geüpdatet of ingetrokken door NIST als onderdeel van de Special Publication-reeks, met name de NIST 800-serie en de Federal Information Processing Standards (FIPS) documentatie. Executive Order 14028 en daaropvolgende memo’s maken zero trust tot een verplichting voor federale instanties.

- Federale Cloud Service Levering: Naast de dagelijkse technologieën die de meeste instanties gebruiken, maken steeds meer instanties en aannemers gebruik van cloud- of beheerde diensten voor gegevensverwerking. Om dergelijke samenwerkingen te ondersteunen, heeft NIST ook specifieke normen ontwikkeld om het gebruik van cloud computing in federale contexten te reguleren.

- Volwassenheid: Sommige gebieden, zoals cloudbeheer en technologische inzet in de defensiesector, zijn ingedeeld in volwassenheidsniveaus, waarbij verschillende organisaties verschillende volwassenheidsniveaus kunnen bereiken afhankelijk van hun vereiste, stakeholders en betrokkenen.

- Cryptografie: Cryptografie is een centraal onderdeel van de meeste beveiligingsnormen, en via FIPS-publicaties stelt NIST de minimumeisen voor encryptie vast.

- Identity and Access Management: Als onderdeel van de NIST 800-serie stelt de organisatie normen vast voor het juiste gebruik van authenticatietechnologieën (Authentication Assurance Levels) en identiteitsverificatie (Identity Assurance Levels)—ook wel identity and access management genoemd.

- Risico: Door de toenemende complexiteit en complexiteit van moderne cyberbeveiligingsbedreigingen, werkt NIST hard om nalevingsnormen te verschuiven naar een risicogestuurd model, waarbij kennis van kwetsbaarheden en systemen belangrijker wordt dan afvinklijsten. Dit resulteert in een geïntegreerde aanpak van risicobeheer.

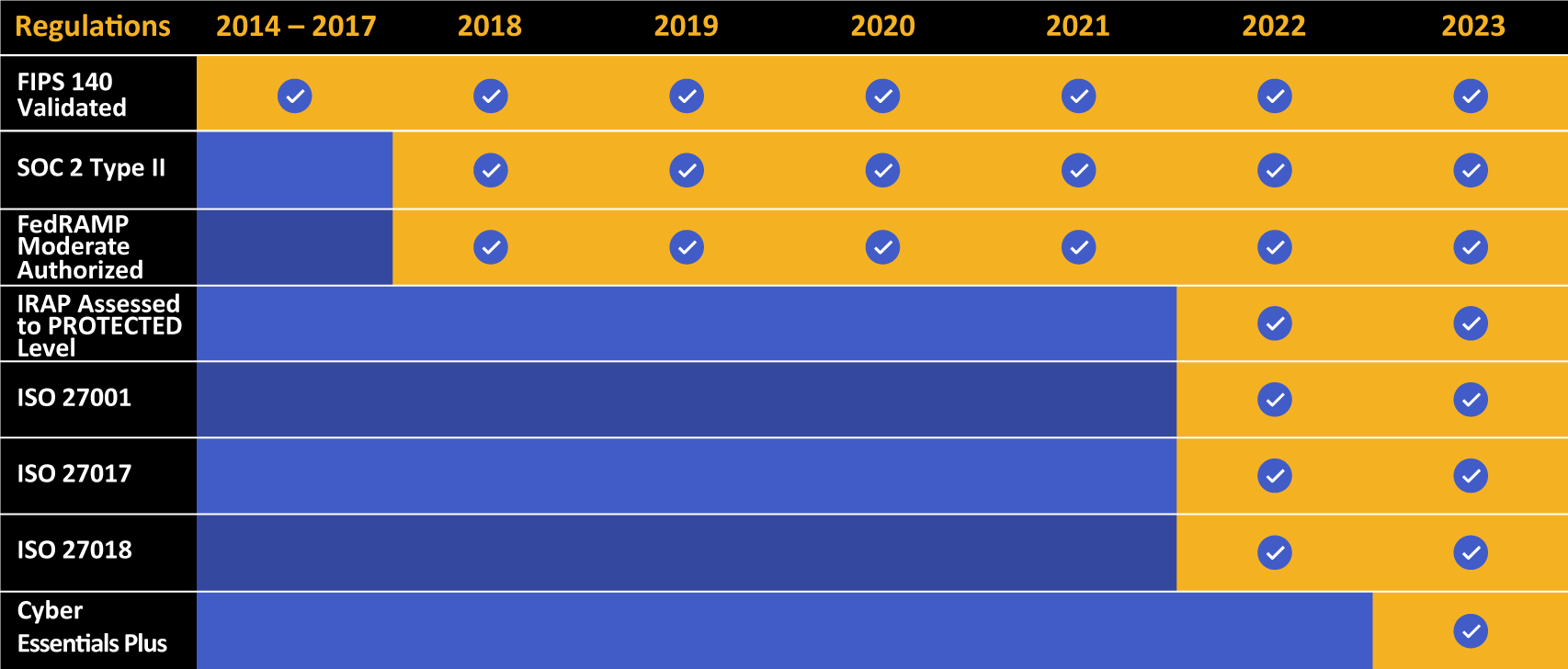

Kiteworks beschikt over een lange lijst van behaalde compliance- en certificeringsprestaties.

Als zodanig vormen NIST-normen de basis voor enkele effectieve nationale regelgeving, waaronder:

- FISMA: Alle federale instanties moeten voldoen aan de Federal Information Security Management Act (FISMA) normen voor beveiliging, waaronder het implementeren van digitale beveiliging en beveiligingsbeleid en -procedures. Deze normen zijn expliciet afgeleid van NIST-standaarden zoals NIST Special Publication 800-53, NIST SP 800-18, FIPS 200 en FIPS 140 (en vele andere).

- FedRAMP: Elke cloudserviceprovider die reageert op een RFP van een federale instantie moet voldoen aan minimale vereiste onder het Federal Risk and Authorization Management Program (FedRAMP), dat is georganiseerd in een volwassenheidsniveau gedefinieerd door FIPS 199 en NIST SP 800-60. FedRAMP baseert zijn beveiligingsmaatregelen op NIST SP 800-53 en NIST SP 800-53B.

- CMMC: De Cybersecurity Maturity Model Certification (CMMC) is een op volwassenheid gebaseerd model voor het omgaan met Controlled Unclassified Information (CUI) in de defensiesector. Deze standaard sluit aan bij NIST SP 800-171 en NIST SP 800-172.

- HIPAA: De Health Insurance Portability and Accountability Act (HIPAA) is technisch gezien geen federale beveiligingsstandaard op dezelfde manier als FISMA of FedRAMP. Het reguleert zorgverleners en partners, maar wordt beheerd door het Department of Health and Human Services (HHS). De standaard is open geformuleerd om flexibiliteit te bevorderen, en concrete suggesties voor het implementeren van richtlijnen onder de HIPAA Security Rule zijn te vinden in NIST SP 800-66.

- Risicobeheer: Risico is geen allesomvattende vereiste voor instanties, maar risicobeoordeling is een onderdeel van vrijwel elke regelgeving, en het belang ervan neemt alleen maar toe. Het NIST Risk Management Framework (RMF) begeleidt het beheer van beveiligingsrisico’s en compliance, zoals beschreven in diverse publicaties, met name SP 800-37 en SP 800-39.

Wat is het NIST Cybersecurity Framework?

Buiten de federale en defensieomgeving zijn NIST-regelgeving niet verplicht. Bovendien helpt een bibliotheek aan publicaties organisaties niet per se om hun cyberbeveiligingsstatus beter te begrijpen.

Daarom is het Cybersecurity Framework (CSF) een bredere aanpak van cyberbeveiliging die organisaties binnen en buiten de overheid helpt hun beveiliging op een meer omvattende manier te beheersen. Dit betekent het begrijpen van potentiële risico’s, het integreren van risicobeoordeling als een organisatiebrede procedure en het verkleinen van bedreigingen voor hun infrastructuur.

De Kernprioriteiten van het NIST CSF

Centraal in het CSF staat de “core”, oftewel een set van vijf prioriteiten waar alles om draait. Deze omvatten:

- Identificeren: Een organisatie moet in staat zijn alle relevante content-assets en systemen te identificeren, inventariseren en categoriseren. Dit omvat software, hardware, netwerken, data, gebruikers en unieke systemen of diensten van derden. Daarnaast moet een organisatie sleutelrollen en verantwoordelijkheden rondom cyberbeveiliging identificeren en hoe deze een rol spelen in beleid, procedures en besluitvorming.

- Beschermen: Organisaties moeten beveiligingsmaatregelen implementeren rondom geïnventariseerde (geïdentificeerde) content-assets en systemen. Dit omvat het toepassen van identity and access management (IAM), het beschermen van data om integriteit en vertrouwelijkheid te waarborgen (zoals encryptie), toegangscontrole tot op map- en bestandsniveau afgestemd op individuele gebruikersrollen en -privileges, en het ontwikkelen van beleid rondom training, apparatuur-upgrades en patching, en governance.

- Detecteren: Bescherming is essentieel, maar detectie is minstens zo belangrijk. Veilige systemen moeten geautomatiseerde audit- en loggingmaatregelen toepassen, continue monitoringtechnologieën (inclusief scans van alle fysieke en digitale netwerken) en voortdurende detectie van beveiligingsafwijkingen.

- Reageren: Zodra een probleem wordt ontdekt, moeten het systeem en de verantwoordelijken direct in actie komen. Dit houdt in dat, zodra afwijkingen worden gedetecteerd, maatregelen ter beperking worden ingezet. Dit kan bestaan uit het inzetten van tegenmaatregelen en het dichten van kwetsbaarheden, het uitvoeren van beoordelingen van problemen en het doorvoeren van wijzigingen in het systeem op basis van die beoordelingen.

- Herstellen: Elke organisatie moet in staat zijn snel en veilig te herstellen van een beveiligingsincident. “Herstel” betekent het herstellen van offline systemen, het waarborgen van de beveiliging van getroffen systemen, het doorvoeren van verbeteringen na incidenten en het communiceren van problemen en herstelvereiste aan relevante stakeholders binnen en buiten de organisatie.

Waarom zouden organisaties het NIST Cybersecurity Framework implementeren?

Organisaties zouden het NIST Cybersecurity Framework om de volgende redenen moeten gebruiken:

- NIST CSF biedt een gemeenschappelijke taal: Het framework biedt een gemeenschappelijke taal en gestandaardiseerde aanpak van cyberbeveiliging, waardoor organisaties effectiever kunnen communiceren over hun cyberbeveiligingsstatus.

- NIST CSF is aanpasbaar: Het framework kan worden afgestemd op de specifieke behoeften van een organisatie, zodat zij prioriteit kunnen geven aan en zich kunnen richten op de gebieden die het belangrijkst zijn voor hun bedrijf.

- NIST CSF helpt bij risicobeheer: Het framework is gebaseerd op risicobeheerprincipes en helpt organisaties cyberbeveiligingsrisico’s te identificeren, beoordelen en beperken.

- NIST CSF ondersteunt naleving van regelgeving: Het framework is afgestemd op industriestandaarden en regelgeving, waardoor het voor organisaties eenvoudiger wordt om te voldoen aan toepasselijke wet- en regelgeving.

- Continue verbetering: Het framework is ontworpen om flexibel en aanpasbaar te zijn, en stimuleert organisaties om hun cyberbeveiligingsstatus continu te verbeteren.

- NIST CSF versterkt de reputatie van organisaties: Het implementeren van het NIST Cybersecurity Framework kan de reputatie van een organisatie versterken en haar toewijding aan cyberbeveiliging aantonen aan stakeholders, klanten en partners.

- Het is kostenefficiënt: Het framework kan organisaties helpen kosteneffectieve cyberbeveiligingsoplossingen te identificeren en onnodige uitgaven aan ineffectieve of overbodige beveiligingsmaatregelen te voorkomen.

Hoe het Cybersecurity Framework te implementeren

Het voordeel van het NIST CSF is dat het je een manier biedt om controle te krijgen over je beveiligingsstatus. In die zin is de implementatie ervan niet per se een technisch ingewikkelde onderneming. Het draait erom vast te stellen waar je organisatie nu staat en waar deze naartoe moet.

Met dat in gedachten zijn er enkele basisstappen die je kunt nemen bij het implementeren van het NIST CSF:

| Begrijp NIST-vereiste | Je hoeft geen encyclopedische kennis van NIST-normen te hebben—daar zijn beveiligingsexperts voor. Je moet wel een basisidee hebben van moderne beveiliging, van IAM tot encryptie en risicobeoordeling. |

| Audit van bedrijfsresources | Wees vertrouwd met het inventariseren van je systemen en mensen. Zorg voor duidelijk gedefinieerde en actuele organigrammen, dataflowdiagrammen en catalogi van gebruikte hardware binnen de organisatie, van servers en werkstations tot tablets en routers. |

| Implementeer veilige bestandsbeheer- en communicatiestandaarden | Gebruik contentmanagement- en beveiligde bestandsoverdrachtplatforms die aan je beveiligingsbehoeften voldoen. Je hoeft het wiel niet opnieuw uit te vinden qua technologie. Werk gewoon samen met een aanbieder die aan je operationele en nalevingsvereiste kan voldoen. |

| Schakel over naar een risicogestuurd complianceprofiel | Laat het idee los dat je met een afvinklijst redelijke beveiliging kunt realiseren. Door risicobeoordeling en -beheer te ontwikkelen, volgen veel CSF-verwachtingen (zoals het identificeren van assets, monitoring, enz.) vanzelf. |

| Voer regelmatige audits uit | Je moet altijd auditing en continue monitoring toepassen voor gebruikers-, systeem- en bestandsaccessevenementen. Deze zijn cruciaal voor datacompliance in elke sector en essentieel om IT-systemen te beschermen, te reageren op afwijkingen en te herstellen van aanvallen. |

NIST Cybersecurity Framework Implementatieniveaus

De NIST Cybersecurity Framework Implementatieniveaus bieden organisaties een gestructureerde aanpak voor het beoordelen en verbeteren van hun cyberbeveiligingsstatus. Elk niveau is een set richtlijnen, use cases en datapunten die kunnen worden gebruikt om een beveiligingsprogramma te evalueren, plannen en implementeren.

Niveau 1 omvat het opzetten van een cybersecurityprogramma en begint met basaal risicobeheer en assetmanagement.

Niveau 2 richt zich op de implementatie van cyberbeveiligingsmaatregelen.

Niveau 3 legt de nadruk op het monitoren van beveiligingsactiviteiten en het reageren op incidenten.

Niveau 4 is een continu verbeterproces dat organisaties aanmoedigt hun cyberbeveiligingsinspanningen te beoordelen, plannen en aan te passen aan veranderingen in de omgeving en technologische vooruitgang. Dit niveau stimuleert een cyclus van beoordeling en verbetering waarmee een organisatie kan groeien naar een volwassen beveiligingsstatus en de steeds veranderende risico’s van de digitale wereld kan aanpakken.

Hoe de financiële sector NIST kan benutten voor cyberbeveiligingscompliance

NIST biedt het framework en de middelen waarmee bedrijven in de financiële sector hun beveiliging kunnen versterken en kunnen voldoen aan cyberbeveiligingsregelgeving. NIST biedt aanbevolen maatregelen en practices voor organisaties om een veilige IT-infrastructuur te ontwikkelen en te onderhouden.

Het biedt richtlijnen voor het identificeren, beoordelen en beperken van risico’s, evenals het implementeren van cyberbeveiligingsmaatregelen en het monitoren van compliance. NIST biedt ook richtlijnen voor het ontwikkelen van veilige procedures voor het verzamelen, opslaan en delen van klantgegevens. Door gebruik te maken van het NIST-framework kunnen organisaties in de financiële sector beste practices implementeren en potentiële risico’s voor klantgegevens en transacties beperken.

Nog een aandachtspunt: de NIST CSF Maturity Assessment Tool

De NIST Cybersecurity Framework (CSF) Maturity Assessment Tool is een hulpmiddel dat is ontworpen om organisaties te helpen hun huidige cybersecurityvolwassenheid te beoordelen. De tool helpt organisaties om gaten in hun cyberbeveiligingsgereedheid te identificeren, verbeteringen te prioriteren en plannen, en voortgang te meten.

De tool beoordeelt het huidige stadium van cyberbeveiligingsvolwassenheid van een organisatie op vijf gebieden: governance en risicobeheer, assetmanagement, identity and access management, detectie en respons, en continue monitoring. De maturity assessment tool biedt inzicht in de sterke en zwakke punten van een organisatie en vormt een basis voor een stappenplan voor verbetering.

Organisaties kunnen de tool gebruiken om aandachtsgebieden te identificeren en als benchmark voor het meten van voortgang. De resultaten van de beoordeling kunnen worden gebruikt om een stappenplan te ontwikkelen voor het implementeren van beste practices en technologieën op het gebied van cyberbeveiliging. Daarnaast kunnen de resultaten worden gebruikt om de toewijzing van middelen te onderbouwen om de cyberbeveiligingsstatus van een organisatie verder te verbeteren.

Kiteworks helpt organisaties te voldoen aan het NIST CSF

De kern van het CSF is een basisniveau van gegevensbeveiliging voor opgeslagen informatie en data in transit. Dit vereist een aanpak van risicobeheer cyberbeveiliging die gericht is op het waarborgen dat gevoelige informatie wordt beheerd door administratieve, technische en fysieke beveiligingsmaatregelen om de integriteit en vertrouwelijkheid te behouden. Veel IT-, beveiligings- en complianceleiders plannen tegenwoordig hun risicobeheerroadmaps en communiceren met hun bestuur vanuit het perspectief van NIST CSF.

Het Kiteworks Private Content Network stelt organisaties in staat om NIST CSF-principes toe te passen op containers van content, zoals mappen, bestanden en e-mail. Dit omvat het instellen van wereldwijde beleidsregels, zoals het uitschakelen van de overdracht van gevoelige content naar en van bepaalde domeinen en landen (geofencing). De e-mailbeleid-engine in Kiteworks houdt rekening met Microsoft MIP-gevoeligheidsniveaus zoals “openbaar”, “vertrouwelijk” of “geheim”.

Met bovenstaande toegangscontroles stelt Kiteworks organisaties in staat om gegevensbeschermingsbeleid af te dwingen op groepen content tot individuele bestanden binnen het Kiteworks-platform. Dit speelt een belangrijke rol in hun bredere strategie voor risicobeheer cyberbeveiliging, inclusief de mogelijkheid om risico’s van derden (TPRM) te beheren. Het risicobeheer van Kiteworks omvat ook nalevingsvereiste zoals de Health Insurance Portability and Accountability Act (HIPAA), General Data Protection Regulation (GDPR) en Payment Card Industry Data Security Standard (PCI DSS), onder andere.

Meer weten over het Kiteworks Private Content Network en NIST CSF? Boek vandaag nog een custom demo.

Veelgestelde vragen

Naleving van regelgeving verwijst naar het voldoen aan wetten, regelgeving, richtlijnen en specificaties die relevant zijn voor de bedrijfsprocessen van een organisatie. Compliance is essentieel voor het behouden van de reputatie van het bedrijf, het vermijden van juridische sancties en het waarborgen van de veiligheid en beveiliging van de bedrijfsvoering.

Naleving van regelgeving beïnvloedt diverse sectoren op verschillende manieren, afhankelijk van de specifieke regelgeving die op elke sector van toepassing is. Zo moeten zorgorganisaties voldoen aan regelgeving zoals HIPAA die patiëntgegevens beschermt, terwijl financiële instellingen zich moeten houden aan regelgeving zoals de PCI DSS die financiële crises probeert te voorkomen. Defensie-aannemers moeten voldoen aan CMMC. Niet-naleving kan leiden tot zware sancties, waaronder boetes en reputatieschade.

Enkele veelvoorkomende uitdagingen zijn het bijhouden van veranderende regelgeving, het beheren en beveiligen van data, het trainen van medewerkers in compliancevereiste en het toewijzen van voldoende middelen aan complianceactiviteiten. Daarnaast kunnen wereldwijde organisaties te maken krijgen met de extra complexiteit van het voldoen aan regelgeving in meerdere rechtsbevoegdheden.

Organisaties kunnen hun naleving van regelgeving aantonen op diverse manieren, zoals het bijhouden van uitgebreide documentatie van hun complianceactiviteiten, het uitvoeren van regelmatige audits en het bijhouden van opleidingsregistraties. Daarnaast kunnen sommige regelgeving vereisen dat organisaties periodiek rapportages indienen of externe audits ondergaan om hun naleving aan te tonen.

Data-encryptie speelt een cruciale rol bij naleving van regelgeving, omdat het helpt gevoelige data te beschermen tegen ongeautoriseerde toegang. Veel regelgeving vereist dat organisaties passende beveiligingsmaatregelen nemen, waaronder encryptie, om data te beschermen. Door data te versleutelen kunnen organisaties de vertrouwelijkheid en integriteit ervan waarborgen en zo bijdragen aan compliance.